Алгоритмы шифрования с открытым ключом

Автор: Собитов А.

Журнал: Теория и практика современной науки @modern-j

Рубрика: Основной раздел

Статья в выпуске: 3 (57), 2020 года.

Бесплатный доступ

Криптография стала доступна широким массам пользователей. При помощи широкодоступных алгоритмов шифрования, а также цифровых подписей и сертификатов, пользователи могут добиться безопасности и скрытности передачи своих данных. В статье раскрывается асимметричное шифрование криптосистем, процесс передачи зашифрованной информации, ее характерные особенности, преимущество и недостатки асимметричных криптографических систем

Криптография, шифрование, ключ, секретный ключ, алгоритм, пользователь, открытый ключ, шифрование данных, симметричное шифрование, потоковое шифрование, блочное шифрование, асимметричное шифрование

Короткий адрес: https://sciup.org/140275314

IDR: 140275314 | УДК: 003.295

Open key encryption algorithms

Cryptography has become available to a wide mass of users. Using widely available encryption algorithms, as well as digital signatures and certificates, users can achieve security and secrecy of the transfer of their data. The article reveals asymmetric encryption of cryptosystems, the process of transmitting encrypted information, its characteristic features, advantages and disadvantages of asymmetric cryptographic systems

Текст научной статьи Алгоритмы шифрования с открытым ключом

Современная криптография является основой компьютерной безопасности. Она базируется на различных математических концепциях, таких как теория чисел, теория сложности вычислений, теория вероятности. Основным компонентом криптографии является шифрование. Сообщения шифруются и расшифровываются с помощью сложных алгоритмов, созданных комбинацией информатики и математики. Шифрование использует алгоритм и ключ для преобразования входных данных в зашифрованные выходные данные. Этот метод защиты позволяет просматривать сообщения исключительно отправителю и получателю, поскольку зашифрованную информацию может прочесть только тот, кто имеет секретный ключ для преобразования сообщения в простой текст.

Асимметричное шифрование широко используется во Всемирной сети. Асимметричные алгоритмы шифрования (или алгоритмы с открытым ключом) – криптографические алгоритмы, в которых один ключ используется для шифрования, а другой, отличный от первого, – для расшифрования. Алгоритмы называются асимметричными, так как ключи шифрования и расшифрования разные, следовательно, отсутствует симметрия основных криптографических процессов. Один из двух ключей является открытым и может быть объявлен всем, а второй – закрытым и должен держаться в секрете. Какой из ключей, открытый или закрытый, используется для шифрования, а какой для расшифрования, определяется назначением криптографической системы. В этой криптосистеме для шифрования информации и ее последующего расшифровывания используются различные ключи:

-

• открытый ключ К используется для шифрования информации, вычисляется из секретного ключа К ;

-

• секретный ключ к используется для расшифровывания информации, зашифрованной с помощью парного ему открытого ключа К.

Эти ключи различаются таким образом, что с помощью вычислений нельзя вывести секретный ключ К из открытого ключа К. Поэтому открытый ключ К может свободно передаваться по каналам связи. Асимметричные системы называют также двухключевыми криптографическими системами, или криптосистемами с открытым ключом.

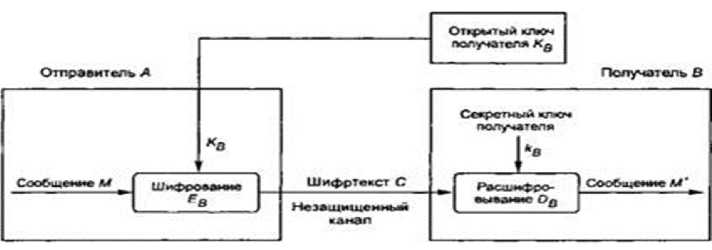

Обобщенная схема асимметричной криптосистемы шифрования с открытым ключом показана на рис.1.

рис.1.

Для криптографического закрытия и последующего расшифровывания передаваемой информации используются открытый и секретный ключи получателя В сообщения.

В качестве ключа зашифровывания должен использоваться открытый ключ получателя, а в качестве ключа расшифровывания — его секретный ключ.

Секретный и открытый ключи генерируются попарно. Секретный ключ должен оставаться у его владельца и быть надежно защищен от НСД (аналогично ключу шифрования в симметричных алгоритмах). Копия открытого ключа должна находиться у каждого абонента криптографической сети, с которым обменивается информацией владелец секретного ключа.

Процесс передачи зашифрованной информации в асимметричной криптосистеме осуществляется следующим образом.

Подготовительный: этап:

-

• абонент В генерирует пару ключей: секретный ключ кв и открытый ключ Кв;

-

• открытый ключ Кв посылается абоненту А и остальным абонентам (или делается доступным, например на разделяемом ресурсе).

Использование — обмен информацией между абонентами А и В:

-

• абонент А зашифровывает сообщение с помощью открытого люча Кв абонента В и отправляет шифртекст абоненту В;

-

• абонент В расшифровывает сообщение с помощью своего секретного ключа кв. Никто другой (в том числе абонент А) не может расшифровать данное сообщение, так как не имеет секретного ключа абонента В. Защита информации в асимметричной криптосистеме основана на секретности ключа кв получателя сообщения.

Характерные особенности асимметричных криптосистем:

-

• открытый ключ Кв и криптограмма С могут быть отправлены по незащищенным каналам, т. е. противнику известны Кви С;

-

• алгоритмы шифрования и расшифровывания:

Ев : М → С; DB : С → М являются открытыми.

Преимущества асимметричных криптографических систем перед другими криптосистемами:

-

• в асимметричных криптосистемах решена сложная проблема распределения ключей между пользователями, так как каждый пользователь может сгенерировать свою пару ключей сам, а открытые ключи пользователей могут свободно публиковаться и распространяться по сетевым коммуникациям;

-

• исчезает квадратичная зависимость числа ключей от числа пользователей; в асимметричной криптосистеме число используемых ключей связано с числом абонентов линейной зависимостью (в системе из N пользователей используются 2N ключей), а не квадратичной, как в симметричных системах;

-

• асимметричные криптосистемы позволяют реализовать протоколы взаимодействия сторон, которые не доверяют друг другу, поскольку при использовании асимметричных криптосистем закрытый ключ должен быть известен только его владельцу.

Недостатки асимметричных криптосистем:

-

• на настоящий момент нет математического доказательства необратимости используемых в асимметричных алгоритмах функций;

-

• асимметричное шифрование существенно медленнее симметричного, поскольку при шифровании и расшифровке используются весьма ресурсоемкие операции. По этой же причине реализовать аппаратный шифратор с асимметричным алгоритмом существенно сложнее, чем реализовать аппаратно симметричный алгоритм;

-

• необходимость защиты открытых ключей от подмены.

Таким образом, главная проблема использования одноключевых (симметричных) криптосистем заключается в распределении ключей. Для того, чтобы был возможен обмен информацией между двумя сторонами, ключ должен быть сгенерирован одной из них, а затем в конфиденциальном порядке передан другой. Особую остроту данная проблема приобрела в наши дни, когда криптография стала общедоступной, вследствие чего количество пользователей больших криптосистем может исчисляться сотнями и тысячами. Существует огромное число хороших и качественных алгоритмов шифрования, однако даже их использование, к сожалению, никак не исключает возможности несанкционированного доступа к данных, однако они серьезно осложнят жизнь злоумышленнику и, возможно, даже вынудят его отказаться от этой затеи. Именно в этом, во многом, на сегодня и состоит задачу защиты информации.

Список литературы Алгоритмы шифрования с открытым ключом

- Панасенко, С. П. Алгоритмы шифрования. Специальный справочник. / С.П Панасенко. - СПб.: БХВ-Петербург, 2009. - 576 с.

- Алферов А. П., Зубов А. Ю., Кузьмин А. С., Черемушкин А. В. Основы криптографии. - "Гелиос АРВ", 2002. - 480 с.

- Шнайер, Б. Прикладная криптография. Протоколы, алгоритмы, исходные тексты на языке Си / Б. Шнайер - М.: ТРИУМФ, 2002. - 816 с.

- Введение в криптографию / Под. ред. В.В. Ященко. - СПб.: Питер, 2001. - 288 с.

- Теоретические основы компьютерной безопасности. Уч. Пособие для вузов по спец. "Компьютерная безопасность", "Компьютерное обеспечение информационной безопасности автоматизированных систем"/ П.Н. Девытин, О.О. Михальский, Д.И. Правиков, А.Ю. Щербатов. - М.: Радио и связь.2000 - 190 с.

- Основы информационной безопасности. Учебное пособие для вузов/Е.Б. Белов, В.П. Лось, Р.В. Мещеряков, А.А. Шелупанов - М.: Горячая линия - Телеком, 2006-544 с.

- Сингх С. Книга шифров. Тайная история шифров и их расшифровки. М.: Аст, Астрель, 2006. 447 с.