Имитационное моделирование зависимости информационной безопасности организации от области деятельности

Автор: Цветкова Ольга Леонидовна, Заслонов Сергей Андреевич

Журнал: Advanced Engineering Research (Rostov-on-Don) @vestnik-donstu

Рубрика: Информатика, вычислительная техника и управление

Статья в выпуске: 4 (91) т.17, 2017 года.

Бесплатный доступ

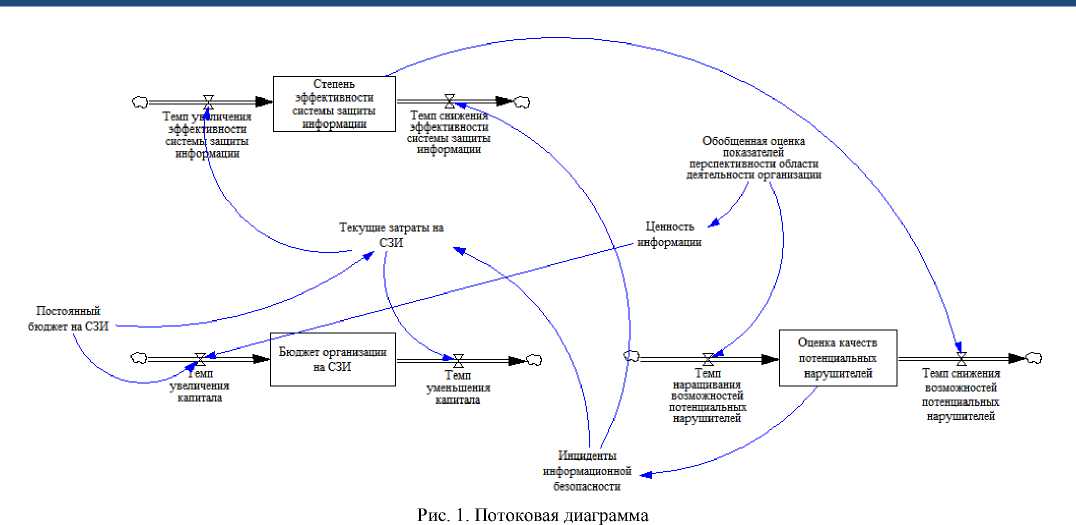

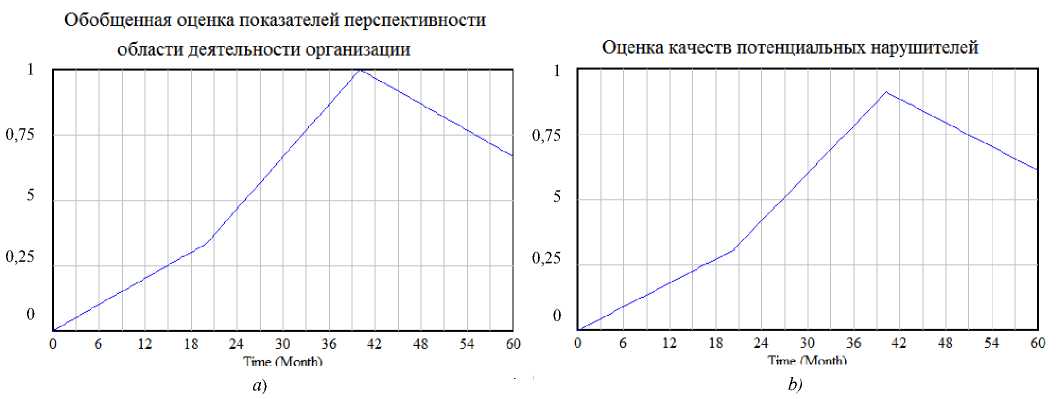

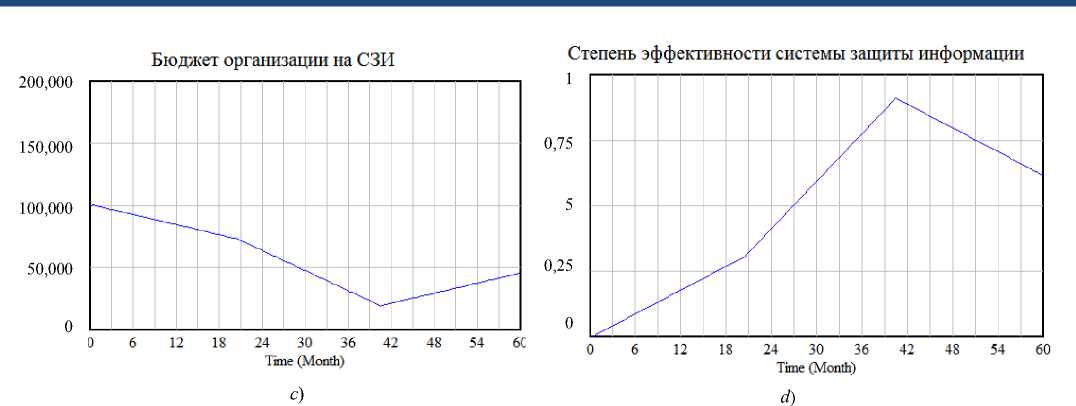

Введение. Сформулировано решение задачи повышения эффективности системы защиты информации на предприятии путем своевременного выявления существенных факторов, влияющих на уровень информационной безопасности. Целью работы является разработка имитационной модели, отражающей влияние различных факторов, обусловленных показателями перспективности выбранной области деятельности организации, на эффективность функционирования системы защиты информации. Материалы и методы. Имитационная модель реализована с использованием техники системной динамики в виде потоковой диаграммы. В качестве исходных данных предложено использовать обобщенные экспертные оценки перспективности направления деятельности. В модели применяются три системных уровня, которые определяют переменные состояния системы: степень эффективности системы защиты информации, бюджет организации на средства защиты информации и оценка качеств потенциальных нарушителей информационной безопасности. Также вводятся дополнительные параметры и переменные разрабатываемой модели: ценность информации, обрабатываемой в организации; оценка количества инцидентов информационной безопасности; текущие затраты на систему защиты информации; постоянный бюджет на систему защиты информации. Результаты исследования. В качестве среды имитационного моделирования был выбран пакет Vensim. Анализ результатов моделирования показал, что характеристики области деятельности и качество информации, циркулирующей в информационной системе предприятия, напрямую определяют интерес со стороны потенциальных нарушителей, что приводит к необходимости четкого планирования и корректировки затрат на систему защиты информации. Таким образом, продемонстрирована возможность практического использования разработанной модели для оценки уровня информационной безопасности предприятий, осуществляющих свою деятельность в любой области. Отмечена необходимость привлечения экспертов с целью формирования оценок показателей перспективности возможных областей деятельности конкретной организации, проведения аудита ее системы защиты. Обсуждение и заключения. Реализация имитаций разработанной модели с различными начальными условиями и входными данными позволила определить динамику изменения информационной безопасности, обеспечить своевременное и эффективное развитие системы защиты, поддержку принятия решений специалистами службы безопасности при планировании расходов на защиту информации и изменений политики безопасности организации.

Имитационное моделирование, системная динамика, потоковая диаграмма, причинно-следственная диаграмма, информационная безопасность, система защиты информации, оценка эффективности системы защиты информации, аудит системы защиты информации, потенциальный нарушитель информационной безопасности, конфиденциальная информация

Короткий адрес: https://sciup.org/142211883

IDR: 142211883 | УДК: 004.89 | DOI: 10.23947/1992-5980-2017-17-4-116-121

Simulation modeling of organization's infosecurity dependence on field of activity

Introduction. The solution to the problem of efficiency improvement of the infosecurity system at the enterprise through early recognition of the essential factors affecting the level of information safety is defined. The work objective is to develop a simulation model that represents the effect of various factors caused by indicators of prospects of the selected area of the organization activity on the data protection system performance effect. Materials and Methods. The simulation model is implemented using the system dynamics equipment in the form of the streaming graph. It is proposed to use generalized expert assessments of the activity prospects as source data. The model applies three system levels that determine system state variables: level of efficiency of the data protection system, organization's budget on information security tools, and the quality assessment of the potential infringers of cybersecurity. Besides, additional parameters and variables of the developed model are introduced: value of the information processed in the organization; estimated number of security incidents; current costs for the information security system; and continuous budget on the cybersecurity system. Research Results. Vensim package is selected as a simulation environment. The modeling outcome analysis has shown that characteristics of the activity field and quality of the information circulating in the information system of the organization directly determine the interest of potential intruders that leads to the need for careful budgeting and adjustment of costs for the information security system. Thus, the implementability of the developed model for the assessment of the information safety level of the enterprises which operate in any area is shown. However, the involvement of experts in order to form assessments of indicators of prospects for eligible activity sectors of a particular organization and to conduct an audit on its protection system is required. Discussion and Conclusions. Implementation of the developed model simulations under various entry conditions and entrance data allows for the definition of the dynamic patterns of IT security, and support for decision-making by security specialists when planning expenses on information security and changes in organization security policy.

Текст научной статьи Имитационное моделирование зависимости информационной безопасности организации от области деятельности

Введение. Задача защиты конфиденциальной информации является очень важной , от эффективности и своевременности ее решения во многом зависит процесс функционирования предприятия, наличие прибыли, конкурентоспособность , репутация. Для предприятий особенно важным является защита коммерческой информации от кражи и несанкционированного доступа . Заметим, что утечка информации может произойти непреднамеренно , вследствие небрежности сотрудников , или преднамеренно, например, по заказу конкурентов.

Появление новых угроз информационной безопасности (ИБ) и средств защиты приводят к необходимости модификации и развития системы защиты. Однако, как отмечено в [1], внедрение инновационных методов в сферу ИБ может сопровождаться определенными проблемами. Для оценки эффективности принимаемых решений и достигнутого уровня ИБ используются различные подходы [2, 3]. Одним из актуальных направлений подобных исследований, которое имеет как теоретическую, так и практическую ценность, является анализ процессов взаимодействия систем защиты информации с окружающей средой, выявление факторов, оказывающих существенное влияние на эффектив- ность защиты.

В настоящей работе выполняется построение имитационной модели, описывающей динамику влияния показателей перспективности выбранной области деятельности организации на систему защиты информации, целями создания которой является изучение процессов , протекающих в системе, а также обеспечение поддержки принятия решений при управлении системой защиты информации.

Использование техники имитационного моделирования для решения поставленных задач обусловлено тем, что исследуемые процессы воздействия различных факторов на систему защиты информации характеризуются наличием причинно - следственных связей, стохастических переменных, влиянием последствий. Подобные задачи исследования систем защиты информации с помощью имитационного моделирования рассматривались в ряде научных работ [4, 5]. Имитационное моделирование является популярным видом моделирования, используется в научных и прикладных областях для построения моделей разнообразных систем [6 – 9].

Разработка имитационной модели. Существует три основных подхода к имитационному моделированию : агентное, дискретно - событийное моделирование и системная динамика [10] . Эти подходы отличаются уровнем абстракции, точкой зрения на специфические процессы, протекающие в системе, на взаимосвязи между элементами, на правила и законы, определяющие динамику развития исследуемой системы.

Для решения поставленных задач предлагается использовать системную динамику, поскольку этот вид имитационного моделирования способствует наилучшему пониманию специфических особенностей процессов,

Информатика, вычислительная техника и управление

протекающих в системе, позволяет выявить причинно - следственные связи между объектами [11]. Методология системной динамики, предложенная Дж . Форрестером, основана на использовании потоковых диаграмм, обеспечивающих представление системы в виде структуры с обратными связями, и отображающих влияние одних параметров на другие [12].

Основными составляющими потоковых диаграмм являются: накопители (системные уровни); потоки (системные темпы); правила (обратные связи). Системные уровни представляют состояние системы. Системные темпы реализуют динамику системы , изменяют значения системных уровней и характеризуют скорость этого изменения, причем проводится разделение на входящие и выходящие потоки. Обратные связи определяют взаимное влияние элементов системы.

Для системных уровней составляется система дифференциальных уравнений по Дж. Форрестеру [12]: dx -+

= f (x, a) = x - x , dt где f (x, a) — вектор-функция, зависящая от переменных x и параметров а модели; x+, x ~ — положительный и отрицательный темпы изменения системных уровней x, содержащие факторы роста и убывания x.

Исходными данными для имитационной модели являются экспертные оценки показателей перспективности области деятельности организации, выбор которой влияет на качества циркулирующей в организации информации, на прибыль и на заинтересованность со стороны потенциальных нарушителей .

В качестве системных уровней (накопителей), которые определяют переменные состояния системы, в модели предлагается использовать:

-

• степень эффективности системы защиты информации ( Q );

-

• бюджет организации на средства защиты информации (СЗИ) — количество денежных средств, выделяемых на модификацию и содержание системы защиты информации ( K );

-

• оценку качеств потенциальных нарушителей ИБ — обобщенный показатель, характеризующий

количество потенциальных нарушителей, их заинтересованность, материальную и техническую оснащенность, профессиональные навыки ( N ).

Таким образом, на уровень ИБ будет влиять три величины, для которых в соответствии с [12] составляются дифференциальные уравнения:

' dQ/dt = Q +- Q ,

< dK/dt = K+ - K, dN/dt = N+ - N, где Q+, Q — темпы увеличения и снижения эффективности системы защиты информации соответственно; K+, K — скорости увеличения и уменьшения капитала организации соответственно; N+ , N — темпы увеличения и снижения умений, возможностей и заинтересованности потенциальных нарушителей ИБ.

Дополнительные параметры и переменные разрабатываемой имитационной модели:

-

• обобщенная оценка показателей перспективности области деятельности организации. Используется в качестве входной переменной, получаемой на основе экспертных оценок, учитывающих актуальность, прибыльность области деятельности, а также оценку уровня заинтересованности потенциальных нарушителей ( конкурентов, нелояльных сотрудников, хакеров) в информации, циркулирующей в организации ;

-

• ценность информации, обрабатываемой в организации, прямо пропорциональная обобщенной оценке показателей перспективности области деятельности организации;

-

• оценка количества инцидентов ИБ — показатель, зависящий от активности потенциальных нарушителей;

-

• текущие затраты на СЗИ, зависящие от оценки количества возникающих инцидентов ИБ;

-

• постоянный бюджет на СЗИ — константа, определяемая на основе аналитических прогнозов изменения условий функционирования организации и требований к защите информации.

Разработанная потоковая диаграмма представлена на рис . 1.

Fig. 1. Streaming graph

Проведение имитаций и анализ результатов. В качестве среды имитационного моделирования для проведения компьютерных имитаций был выбран пакет Vensim , разработанный фирмой Ventana Systems, Inc . Пакет предназначен для визуализации моделей системной динамики, представляемых в виде причинно - следственных (потоковых) диаграмм, состоящих из накопителей и потоков. Такие диаграммы отображают связи межу элементами системы, их взаимодействие и влияние друг на друга . Результаты имитационного моделирования представлены на рис. 2.

Разработанная модель может быть применена для оценки уровня ИБ предприятий, осуществляющих свою деятельность в любой области. Однако для этого необходимо привлечение экспертов с целью формирования оценок показателей перспективности возможных областей деятельности конкретной организации, проведения аудита ее системы защиты.

О 6 12 18 24 30 36 42 48 54 60

Time ГМппЙй a )

0,75

0,75

0,25

0,25

24 30 36 42 48 54 60

Time HvTontM b )

Оценка качеств потенциальных нарушителей

Обобщенная оценка показателей перспективности области деятельности организации

Информатика, вычислительная техника и управление

Рис. 2. Результаты имитационного моделирования

-

Fig. 2. Simulation modeling outcomes

Заключение. Использование результатов имитационного моделирования обеспечивает поддержку принятия решений специалистами службы безопасности при планировании расходов на защиту информации, внесения изменений в политику безопасности организации, позволяет своевременно и эффективно развивать систему защиты.

Список литературы Имитационное моделирование зависимости информационной безопасности организации от области деятельности

- Айдинян, А. Р. Проблемы внедрения инновационных методов в сферу информационной безопасности/А. Р. Айдинян//Инновационные исследования: проблемы внедрения результатов и направления развития: сб. ст. междунар. науч.-практ. конф. -Омск: МЦИИ «Омега сайнс», 2016. -Ч. 2. -С. 9-11.

- Черняков, П. В. Двухуровневая система оценки средств защиты компьютерной информации от утечек/П. В. Черняков, А. Р. Айдинян, О. Л. Цветкова//Инновационная наука. -2016. -№ 3-3. -С. 140-144.

- Цветкова, О. Л. Интеллектуальная система оценки информационной безопасности предприятия от внутренних угроз/О. Л. Цветкова, А. Р. Айдинян//Вестник компьютерных и информационных технологий. -2014. -№ 8 (122). -С. 48-53.

- Иванов, Е. В. Методы имитационного моделирования подсистемы безопасности процессингового центра/Е. В. Иванов, А. И. Иванова//Вестник российского нового ун-та. -2010. -№ 3. -С. 67-73.

- Sarriegi, J.M., Santos, J., Torres, J.M., Imizcoz, D., Plandolit, A.L. Modeling Security Management of Information Systems: Analysis of an Ongoing Practical Case//Conference Proceedings: the 24th International Conference of the System Dynamics Society. -Nijmegen, the Netherlands, 2006.

- Лукьянов, В. Ф. Имитационное моделирование многоочагового разрушения с учетом неоднородного распределения номинальных напряжений/В. Ф. Лукьянов, С. С. Ассауленко//Вестник Дон. гос. техн. ун-та. -2015. -№ 4 (83). -C. 31-36.

- Бутов, А. А. Стохастическое имитационное моделирование механизмов укорочения теломер клеток в процессах старения и развития патологических отклонений/А. А. Бутов, М. А. Карев, С. А. Хрусталев//Вестник Дон. гос. техн. ун-та. -2014. -Т. 14. -№ 1 (76). -C. 98-109.

- Городнова, Н. В. Имитационное моделирование устойчивости деятельности государственно-частного партнерства в строительстве/Н. В. Городнова//Вестник Дон. гос. техн. ун-та. -2012. -№ 2 (63), вып. 1. -C. 73-80.

- Кантор, О. Г. Построение моделей системной динамики в условиях ограниченной экспертной информации/О. Г. Кантор, С. И. Спивак//Информатика и ее применение. -2014. -Т. 8, № 2. -С. 111-121.

- Борщев, А. В. Практическое агентное моделирование и его место в арсенале аналитика/А. В. Борщев//Имитационное моделирование. Теория и практика: сб. докл. II всеросс. науч.-практ. конф. ИММОД-2005. -Санкт-Петербург: ЦНИИТС, 2005. -Т. 1. -С. 11-24.

- Wolstenholme, E. F. System enquiry: a system dynamic approach. -Chichester, England: John Wiley and Sons, 1990. -238 p.

- Forrester, J. World dynamics. -Wright-Allen Press, 1971. -144 p.