Использование систем инвентаризации

Автор: В. В. Денисенко, А. М. Гончаров

Журнал: Современные инновации, системы и технологии.

Рубрика: Управление, вычислительная техника и информатика

Статья в выпуске: 4 (1), 2024 года.

Бесплатный доступ

В данной статье рассмотрена проблема не повсеместного применения различных видов систем инвентаризации в границах информационной инфраструктуры Организации, а также подчеркнут факт эффективности инвентаризационного подхода к контрольным мероприятиям в процессе управления информационными активами. Описан принцип работы и приведена обобщенная схема функционирования указанных систем. Поднята тема владения неполной информацией об инфраструктуре Организации, составляющих элементах системы защиты информации, прикладного программного обеспечения без применения систем инвентаризации специалистами отделов информационных технологий. Проведена классификация различных систем инвентаризации, которые широко применяются на территории Российской Федерации. Авторами приведён пример результата инвентаризации, максимально приближенный к оптимальным условиям для пользователя, так как охватывает различные уровни информационной инфраструктуры (системный, сетевой), а также, в дополнение, отражает функционирующие на объектах инвентаризации средства защиты информации различных классов. Немаловажным дополнением служит отражение в примере результатов инвентаризации используемых протоколов передачи информации, так как при анализе подобных данных опытный сотрудник сможет сделать вывод о применяемых технологиях в конкретном случае. В статье приведены примеры применяемых инструментов для реализации системы контрольных процедур и анализа результатов инвентаризации.

Инвентаризация, системы инвентаризации, инфраструктура, контроль, идентификация, управление активами, сканер, ИТ-актив, мониторинг.

Короткий адрес: https://sciup.org/14128916

IDR: 14128916 | УДК: 004.3 | DOI: 10.47813/2782-2818-2024-4-1-0101-0109

Текст статьи Использование систем инвентаризации

DOI:

Системы инвентаризации представляют собой комплекс программных и аппаратных средств, предназначенных для учета, отслеживания и управления различными аспектами безопасности организации. Эти системы могут включать в себя детализированную инвентаризацию аппаратных средств, программного обеспечения, сетевых компонентов, данных, а также полномочий пользователей и политик доступа [1,2]. Целью создания таких систем является обеспечение целостности, доступности и конфиденциальности информационных ресурсов организации, а также своевременное выявление и предотвращение угроз безопасности информационной среды.

С учетом непрерывного роста объемов данных и усложнения информационных систем, использование утилит инвентаризации становится неотъемлемой частью процессов управления безопасностью. Организации и предприятия всех масштабов сталкиваются с необходимостью поддержания актуальности данных о своих ресурсах, а также соответствия внутренней политики безопасности современным требованиям и нормативам. Эффективные системы инвентаризации позволяют не только проводить учет активов и «мониторить» изменения в инфраструктуре, но и реализовывать проактивное обнаружение уязвимостей, анализировать риски и оптимизировать процессы реагирования на инциденты [3]. В условиях постоянно возрастающего числа угроз, а также в ситуации обострения законодательных требований к защите данных, наличие эффективно функционирующей системы инвентаризации является критически важным фактором, способствующим росту и стабильности предприятия.

МАТЕРИАЛЫ И МЕТОДЫ

Системы инвентаризации могут быть классифицированы по различным критериям, включая масштаб применения, способы реализации и функциональное назначение. На базовом уровне они делятся на физические и программные инструменты. Физические системы инвентаризации включают в себя RFID-технологии, баркод сканеры и другие устройства для отслеживания физических активов. Программные системы, в свою очередь, могут отслеживать и управлять программным обеспечением, сетевыми ресурсами, облачными сервисами, базами данных и политиками доступа.

Автоматизированные системы инвентаризации предполагают использование специализированного программного обеспечения, которое может интегрироваться с другими системами управления и мониторинга для обеспечения унифицированного и централизованного учета активов. Комплексные системы могут охватывать управление конфигурациями, обеспечение комплаенса, а также управление лицензированием и обновлениями.

Средства инвентаризации включают в себя аппаратные инструменты и программное обеспечение. Ключевым элементом здесь являются инвентаризационные агенты, установленные на конечных точках, которые периодически отправляют информацию на центральный сервер. Кроме того, могут использоваться сетевые сканеры, целевые программные решения для управления обновлениями и патчами, инструменты управления конфигурациями и автоматизации политик доступа.

Процессы, связанные с системами инвентаризации, обычно содержат дискретные шаги, такие как идентификация активов, классификация, отслеживание изменений, проверка соответствия стандартам безопасности, а также уведомление и реакция на инциденты. Эти процессы требуют регулярности и обновления для точности данных и оперативности реакции.

РЕЗУЛЬТАТЫ

Процесс инвентаризации начинается с идентификации всех активов, которые требуется контролировать. Это могут быть физические компоненты (как серверное оборудование), так и программные ресурсы (ПО, базы данных, сетевые устройства). Зачастую для привязки к активу используются уникальные идентификаторы, такие как серийные номера или специализированные теги. После идентификации производится классификация активов по заданным категориям, в зависимости от их функциональности, уровня критичности, владельца или места расположения. Следующий этап — документирование активов в центральной учетной системе, где каждый актив получает свой учетный запись с подробной информацией: конфигурация, текущие задачи, история изменений и прочая важная информация [4]. Далее осуществляется мониторинг состояния активов в реальном времени для отслеживания изменений, управления лицензиями и ПО, а также для контроля за соблюдением политик безопасности.

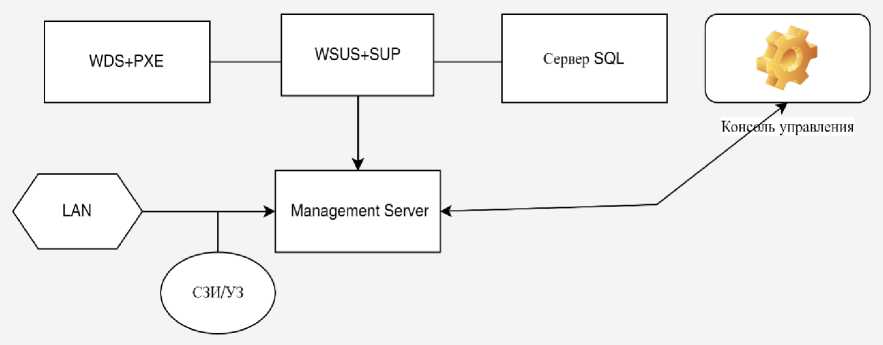

Современные технологии инвентаризации включают в себя такие решения, как СМДБ (Системы управления данными о конфигурации), которые существенно помогают выявлять и управлять всеми аспектами ИТ-инфраструктуры [5,6]. Такие программные решения, как Microsoft SCCM, IBM Maximo и ServiceNow, предлагают широкий функционал для автоматизации и управления ИТ-активами. Использование сканеров уязвимостей, например Qualys или Nessus, помогает в определении слабых мест в безопасности. Пример процесса функционирования систем инвентаризации представлен на рисунке 1.

Рисунок 1. Пример процесса функционирования систем инвентаризации.

Figure 1. An example of the process of functioning of inventory systems.

Примером может служить крупное финансовое предприятие, которое внедрило систему инвентаризации для автоматизации учета и мониторинга более чем 10 тысяч конечных точек [7]. Использование СМДБ позволило не только сократить время на отчетность и аудит, но и значительно повысило скорость обнаружения и реагирования на инциденты безопасности.

Анализ результатов и преимуществ, полученных этими компаниями, позволяет сделать ряд выводов. Компании, внедрившие системы инвентаризации, отмечают улучшение в области безопасности информации за счет четкой визуализации всей ИТ-инфраструктуры, улучшения управления активами и повышения эффективности ИТ-процессов [8]. Это приводит к сокращению простоев систем, минимизации рисков утечки данных и улучшению соблюдения нормативно-правовых требований. Пример результатов инвентаризации указан в Таблице 1:

Таблица 1. Пример результатов инвентаризации.

Table 1. Example of inventory results.

|

№ |

Наименов ание элемента информац ионной инфрастр уктуры |

Сете вое имя |

Внутре нний IP-адрес |

Использ уемые протоко лы |

Операц ионная система |

Прикла дное програ ммное обеспе чение |

Назв ание учет ных запис ей |

Лицо, ответст венное за эксплуа тацию |

Средст ва защит ы |

|

1 |

Switch Cisco 100 Unmanaged |

hp |

192.168 .0.1 |

tcp, udp, snmp, ssh |

- |

- |

admin |

Senior Engineer |

VPN, SIEM, IPS |

|

2 |

Server Dell PowerEdge R740 |

serv |

192.168 .0.2 |

tcp, udp, ssh |

Unix |

Access, Base |

Root, user1-user1 5 |

Deputy Head of Departme nt |

SIEM, НСД, АВЗ, СКЗИ, TimeInf ormer |

|

3 |

АРМ Lenovo Legion Pro 5 Gen 8 |

user1 |

192.168 .0.3 |

cp, udp |

Win |

VLC media player, PowerPo int, Impress, |

user1 |

Engineer |

SIEM, НСД, АВЗ, СКЗИ, TimeInf ormer |

|

4 |

АРМ Lenovo Legion Pro 3 |

User 3 |

192.168 .0.7 |

cp, udp |

Win |

VLC media player, PowerPo int, Impress |

user3 |

Engineer |

SIEM, НСД, АВЗ, СКЗИ, TimeInf ormer |

ОБСУЖДЕНИЕ

Без наличия актуальной и полной картины ресурсов организации, управление рисками и безопасностью становится значительно осложненным. Отсутствие адекватной инвентаризации может привести к упущениям в уведомлении об уязвимостях, пропускам в обновлении защитных систем, затруднениям в локализации проблем и замедлению реакции на инциденты [9]. Кроме того, это угрожает нарушением соответствия требованиям нормативных актов, что может повлечь за собой юридические и финансовые последствия.

Рассмотрение преимуществ, которые дает использование систем инвентаризации для повышения безопасности, позволяет констатировать, что системы инвентаризации вносят существенный вклад в обеспечение безопасности информационных активов. Они позволяют оперативно реагировать на угрозы, оптимизировать процессы восстановления после инцидентов и эффективно управлять изменениями в ИТ-инфраструктуре. С помощью таких систем можно осуществлять постоянный мониторинг соответствия политик внутренней и внешней регуляции, минимизируя таким образом риски штрафов и нарушений. Кроме того, они помогают соблюдать прозрачность и контроль над активами, что является ключевым фактором при стремлении организации к повышению доверия со стороны клиентов и партнеров.

ЗАКЛЮЧЕНИЕ

Системы инвентаризации объектов безопасности играют решающую роль в поддержании целостности, доступности и конфиденциальности информации в условиях постоянно развивающегося и усложняющегося информационного ландшафта. Они являются неотъемлемой частью современной стратегии безопасности, направленной на защиту активов и данные компании от внешних и внутренних угроз.

Оценивая перспективы развития и будущее систем инвентаризации объектов безопасности, с учетом состояния постоянно изменяющегося цифрового мира, можно предположить, что системы инвентаризации будут продолжать эволюционировать, исключать человеческий фактор при сборе данных, интегрироваться с расширенной аналитикой и машинным обучением для прогнозирования угроз и автоматизации реагирования на инциденты. Ожидается, что они станут ещё более интегрированными с облачными платформами и системами управления идентификацией, предоставляя более глубокий и точный контроль над активами и усиливающие безопасность в целом.