Исследование обстоятельств компьютерного монтажа документов методами судебной компьютерно-технической экспертизы

Автор: Коваленко А.С.

Журнал: Вестник Института права Башкирского государственного университета @vestnik-ip

Рубрика: Криминалистика, судебно-экспертная деятельность, оперативно-розыскная деятельность

Статья в выпуске: 4 (20), 2023 года.

Бесплатный доступ

В статье рассмотрены группы цифровых следов, образующихся в результате фальсификации документов методом компьютерного монтажа. Предложены методические рекомендации по обнаружению и анализу следов каждой группы, рассмотрено программное обеспечение для работы с указанными следами. Приведены результаты экспериментального исследования, основанного на описанных рекомендациях, которое заключалось в выполнении компьютерного монтажа документа и последующем анализе образовавшихся цифровых следов.

Цифровые следы, компьютерный монтаж, компьютерно-техническая экспертиза, подделка документов, реквизиты документов, реестр операционной системы

Короткий адрес: https://sciup.org/142239615

IDR: 142239615 | УДК: 340.6 | DOI: 10.33184/vest-law-bsu-2023.20.9

Investigation of the circumstances of computer modified of the documents by methods of the digital forensics

The article considers groups of digital traces formed as a result of the preparation of documents by computer modified. Methodological recommendations for the detection and analysis of traces of each group are proposed, software for working with these traces is considered. The results of an experimental study based on the described recommendations, which consisted in performing computer modified of the document and subsequent analysis of the resulting digital traces, are presented.

Текст научной статьи Исследование обстоятельств компьютерного монтажа документов методами судебной компьютерно-технической экспертизы

Целью назначения и производства судебной экспертизы является установление фактов и обстоятельств конкретного уголовного или гражданского дела, дела об административном правонарушении. Одной из задач при проведении экспертизы может выступать исследование следовой картины и восстановление последовательности действий при подделке документов методом компьютерного монтажа.

Современный уровень развития технологий в области обработки изображений позволяет осуществлять изготовление и обработку изображений таких реквизитов, как подписи, оттиски печатей и штампов, с помощью специализированного программного обеспечения (ПО), что, в свою очередь, может быть использовано в преступных целях для изготовления поддельных документов. В этой связи становится актуальным исследование обстоятельств компьютерного монтажа документов, выявление и анализ следов использования графических редакторов и другого ПО, анализ последовательности действий при подготовке документа.

При осуществлении компьютерного монтажа оригинал документа сканируется на машинный носитель компьютера. Затем в полученном изображении путем графической обработки монтируются необходимые реквизиты, либо реквизиты с данного документа монтируются на другой документ, после чего документ может быть распечатан на принтере [1].

Предлагается выделить следующие группы цифровых следов, образующихся при компьютерном монтаже документа и подлежащих анализу в ходе экспертного исследования:

-

1) следы подключения сканеров, принтеров, МФУ, внешних накопителей данных;

-

2) следы работы с графическими редакторами;

-

3) следы работы с изображениями;

-

4) следы подготовки текста в текстовом редакторе.

В ходе исследования был проведен эксперимент, заключавшийся в поиске и анализе следов компьютерного монтажа документа. В качестве примера в текстовом редакторе MS Word был подготовлен документ, содержащий следующие реквизиты:

-

1) текст;

-

2) подпись, полученную из отсканированного ранее документа и обработанную с использованием графического редактора Adobe Photoshop;

-

3) два оттиска печатей, один из которых был выполнен в Paint.net, второй – при помощи специализированной программы для изготовления оттисков «Быстропечати».

18.08.2022 в 20.51 (см. рис. 2).

В завершении исследуемый документ был распечатан.

В ходе выявления и анализа следовой картины были последовательно рассмотрены следы каждой из обозначенных групп. При поиске и анализе следов первой группы в первую очередь интерес представляет системный реестр Windows, для анализа которого может быть использовано ПО MiTeC Windows registry recovery и Regshot.

В системном реестре содержится информация обо всех подключавшихся к компьютеру устройствах, среди которых периферийные устройства МФУ HP LaserJet Professional M1132 MFP и принтер Canon g1010 series, использовавшиеся для сканирования и последующей печати документа (см. рис. 1).

Следы работы с периферийными устройствами также содержатся в журнале обработки .inf-файлов, в которых сохраняются настройки подключаемого оборудования. Данный журнал содержится в файле setupapi.dev.log (регистрационный путь: C:\Windows\INF) и может быть просмотрен в текстовом редакторе «Блокнот». К числу хранящейся в файле setupapi.dev.log информации относится дата и время подключения периферийных устройств.

Например, МФУ HP LaserJet Professional M1132 MFP было подключено

|

a fl Printers |

Value |

Type |

Data |

|

|

-1. Connections |

« Send To OneNote 2016 |

REG.DWORD |

0x00000001 |

|

|

ConvertUserDevModesCount |

S5 Microsoft XPS Document Writer |

REG.DWORD |

0x00000001 |

|

|

Q 1 Defaults |

£ Microsoft Pmt to PDF |

REG.DWORD |

0x00000001 |

|

|

{2S0A886C-280D-4169-8F1B-9B0250E1D662} |

Й Fax |

REG.DWORD |

0x00000001 |

|

|

DevModePerUser |

88] OneNote (Desktop) |

REG.DWORD |

0x00000001 |

|

|

DevModes2 |

88; Отправить в OneNote 16 |

REG.DWORD |

0x0000000I |

|

|

Settings |

88; OneNote for Windows 10 |

REG.DWORD |

0x00000001 |

|

|

0x00000001 |

||||

|

Q HP LaserJet Professional M1132 MFP |

REG.DWORD |

0x00000001 |

||

Рис. 1. Фрагмент окна программы MiTeC Windows registry recovery, сведения о подключавшихся устройствах

Файл

»>

»>

Правка Формат Вид Справка

Section start 2022/08/18 20:51:13.267 । utl: {Select mwr^—7CTPmTW7mt-PackardHP_Laser]et_Professional_M1132_MFP\88158554b0muS80O2} 20:51:13.275

utl: Driver Node:

Рис. 2. Фрагмент окна программы «Блокнот», сведения о подключении МФУ HP

LaserJet Professional M1132 MFP

Сведения об отправленных на печать документах могут быть получены путем изучения файлов очереди печати .SHD и .SPL с помощью программ SPL Viewer и SPLView. В ходе исследования файлов очереди печати было обнаружено изображение исследуемого документа (см. рис. 3).

Факт и время подключения внешних накопителей данных могут быть установлены при исследовании LNK-файлов - файлов ссылок на открываемые ресурсы [2, с. 219]. Регистрационный путь LNK-файлов:

-

- C:\%USERPROFILE%\AppData\Roaming\Microsoft\Windows\Recent\

-

- C:\%USERPROFILE%\AppData\Roaming\Microsoft\Office\Recent\ (отдельно для файлов, открываемых программами пакета MS Office).

При выявлении подключавшихся к компьютеру внешних накопителей исследованию также подлежат журналы событий ОС, удаленные ранее файлы, файл подкачки [2, с. 102].

Для создания новых и обработки имеющихся в оригинале документа реквизитов используются графические редакторы. При подготовке реквизитов документа могут быть использованы как встроенные редакторы (Paint, Paint.net), так и специализированные (CorelDraw, Adobe Photoshop, Inkscape, Adobe Illustrator, Expression Design, GIMP и др.). Кроме того, существуют про- граммы, позволяющие создавать отдельные реквизиты документов. Например, есть ряд программ, предназначенных для создания оттисков печатей и штампов: «Быстропечати», MasterStamp, «ШТАМП», «Печать Эксперт» (онлайн-сервис) и др.

File Edit Navigation Zoom Extras View Windows ?

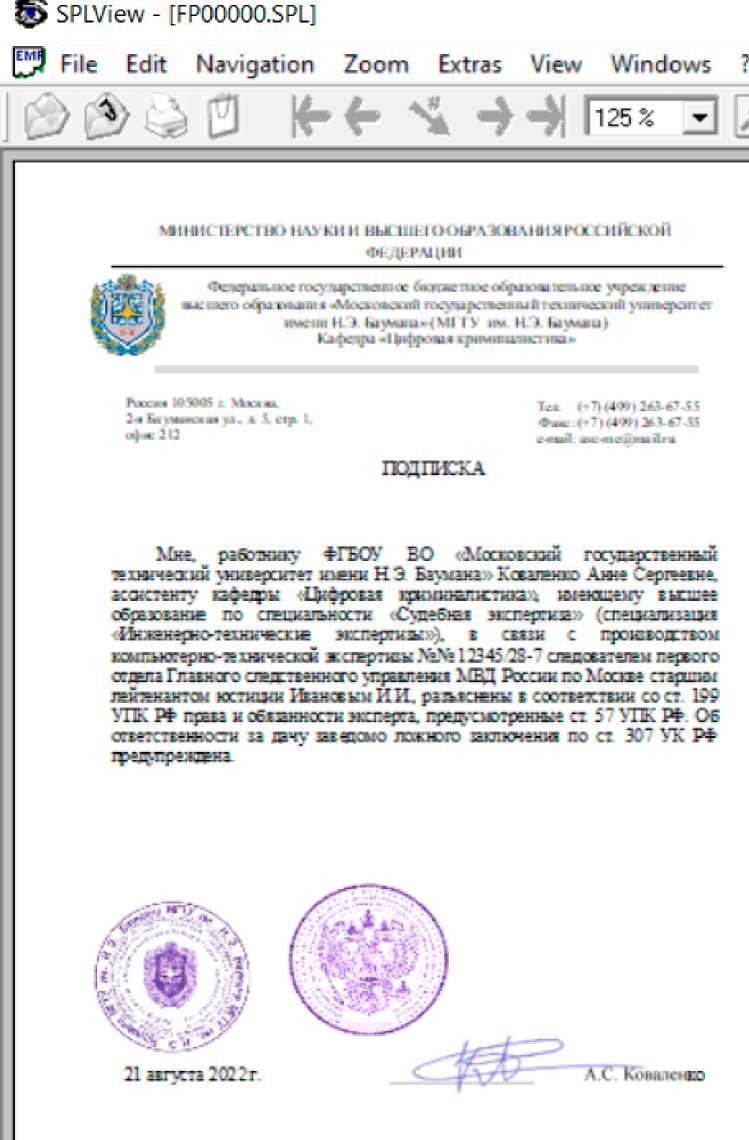

МИНК 11 « 11Я> HU Mi II HM lull 001,1'\*H MIHM P ТКДПГКА Мне работнику ФГБОУ ВО - Московский гог-парствекный диячий университет имени НЗ Баумана К осалЕккс Аже Сергеевне, асоктеяту каоедок Цифре tat крнмигапстнка * имекхцему а акте ее обреюваюе во тгеазаальности СупЕбш мсг>ргиг: (л:еигали1аиа rbcfEKEptO-TeiHMHeacie экспертах?;, t ската с проктаоаггком кокизюгерю-якжчетаой жслерпск 5sXs 12345 28-' следокасувм персе го □тлела Глзкнсго тгетепенктс уграхлаал ХГ^ Рхтан по ХГхи* стзритам лей-»нта?а4 юститах ТЬтааый ИИ. рахаяекы к :оот»*хткнх со с? IX ХТК 94 прек- и обхиннссти эксперта. прел^'охсреЕже ст 5" MIK Р4 Об octercTWtiOXH за вчу акеоыо ложюго закпючеюа во ст 30" УК РФ 7Т 1- ”2 К_"1 21 зкгустз 2022г \С Ковли-кю 1ы . •*li4 »f2fcK<'-SS ♦^ . -’ .4-1НЖ6* ” C-ewi. *е-4мс*1жм «If * iP Рис. 3. Фрагмент окна программы SPLView. Изображение документа, полученное при исследовании файлов очереди печати Следы установки и запуска графических редакторов содержатся в системном реестре, журналах событий ОС, каталоге Prefetch. Каталог Prefetch сохраняет сведения о последних запущенных программах, среди которых Paint.net и Adobe Photoshop. В ходе анализа журналов событий могут быть получены сведения об инсталляции и (или) деинсталляции графических редакторов. В данном случае интерес в первую очередь представляет журнал программ AppEvent.Evt. Для просмотра системных журналов может быть использовано ПО Event Log Explorer и Log Viewer Plus. Например, в журнале AppEvent.Evt содержится информация об инсталляции (19.08.2022 в 20.27) и последующей деинсталляции (19.08.2022 в 21.03) программы «Быстропеча-ти», предназначенной для создания оттисков печатей и штампов (см. рис. 4). Date iw Event Source Category use 1л forma Bon 19.08.2022 X: 27:09 10001 MaosoftWndow *estar (Manager '«TV LAP Information 19.08X22 X: 27:09 1042 Malnstaler Ncre ■30 Information 19.06.X22 X: 27:08 10000 Her osoft -Wndws -RestartManager None IV ф Information 19.06X21 X:27:08 8216 S yi tem Restore rone N/A Ф InformaBon 19.08.2021 X:27:08 too Mslnstakr Mane LV ’ф Information 19 08.2021 20:01ЯЗ 16384 Hcrosoft-Windows -SeantY -SPP Pot N/A • Information 19.06.X21 X:OO:35 0 edgetpdate None N/A ML Warning 19.08. X21 X:00:33 8233 Hcceoft-Wrid»M-S«ir>tY-5PP None N/A I Warring 19.08.2021 20:00:32 8233 Wkrosoft WndOM-Seoarty SV pot N/A 1 Warring 19.08.2021 20:00:30 8233 MaoioftWndo«4eaarty-SPP P*ne N/A |ф Information 19.08.X21 18:58:0 16394 Maosoft-wndoM-Seaxity-SV None N/A ф Information 19.06.X21 17:56:11 16384 Maosoft-Wndwi-Seaxity SV None N/A 1 Wamvig 19.06.2021 16:55:13 8233 *tao6oft wnd»ni Seaxnv SV POT N/A |ф Information 19.06.X21 16:55:09 16394 Wkroioft-VAxtoM-SeantY^V None N/A : Ф Information 19.08. X21 15:06:0 15 SeaxityCenter None N/A Ф Information 19.06.X21 15:06:38 15 SeartvCenter None N/A ф Informa Bon 19.08.2021 1*50:03 8224 VSS None N/A ф Information 19.08.2021 1*47:27 8302 Maosoft-Wndons-SystemVeitore POT LAP ф Information 19.08.2021 1*^27 8301 Ha osoft - Windows -System -Restore Pione LAP i Informaeon 19.06X21 1*47:04 8300 WkrceoftV/ridwiSvatem «estore Nene LAP 1 Informabon 19.08X21 1*46:56 10001 f*a osoft Wnd»M «eater (Manager POT LAP ф Information 19.08.2021 14:46:56 1042 Mainstaler None VM ^ I Fixing в Windows Instaier transaction: С:)М1ег$\1642645'Рмк1ор^естролечвти • Бесплатная версия с rutanwww^ngranng тя dent Process Id: 15412. Рис. 4. Фрагмент окна программы Event Log Explorer. Сведения об установке программы «Быстропечати» При исследовании следов работы с графическими изображениями важно понимать, что при удалении самих изображений остаются их миниатюры [3, с. 191], которые сохраняются по регистрационному пути: C:\%USERPROFILE%\AppData\Local\Microsoft\Windows\Explorer [3]. Для просмотра файлов миниатюр предлагается использовать специальное ПО Thumbcache Viewer. Наличие в кэше миниатюр thumbcache_256.db (метки даты и времени: 19.08.2022, 12.34) изображений реквизитов свидетельствует об их предварительной обработке на конкретном компьютере (см. рис. 5). □ X Следующая группа следов – следы подготовки текста документа в текстовых редакторах. Анализ следов данной группы должен включать в себя поиск и исследование автосохраненных и ранее удаленных документов. Для восстановления удаленных документов предлагается использовать программы Recuva, R.studio, GetDataBack. Например, к числу удаленных файлов, представляющих интерес для исследования обстоятельств подготовки экспериментального документа, относятся файлы с расширением .docx, содержащие фрагменты экспериментального документа, файлы графических форматов, содержащие фрагменты изображений подписи и оттисков печатей, а также файлы с расширениями .psd (проекты Adobe Photoshop) и .pdn (проекты Paint.net). По результатам выявления и анализа следов рассмотренных групп для дальнейшего синтеза полученных данных в общую следовую картину предлагается использовать технологию Timeline. Временная шкала может быть построена при помощи специализированных программ (например, Autopsy), а также путем анализа файла ActivitiesCache.db, расположенного по регистрационному пути: C:\%USERPROFILE%\AppData\Local\ConnectedDevicesPlatform\L.%USERPROFILE %\ и содержащего историю событий, происходивших на компьютере [4]. Содержимое данного файла представляет собой базу данных SQLite и может быть просмотрено программой DB Browser for SQLite. Рис. 6. Временная шкала, отражающая последовательность подготовки документа Таким образом, предложенные методические рекомендации способствуют проведению всестороннего исследования по выявлению и анализу цифровых следов фальсификации документов методом компьютерного монтажа, а также восстановлению хронологии событий в компьютерной системе. Предложена классификация следов подготовки документов на следы работы с изображениями, следы работы с текстом, следы работы с графическими редакторами и следы подключения периферийных устройств. Указанная классификация позволит эффективно планировать проведение исследований и последующее упорядочение полученных результатов.

Список литературы Исследование обстоятельств компьютерного монтажа документов методами судебной компьютерно-технической экспертизы

- Купин А.Ф. Установление факта компьютерного монтажа документа методами судебной экспертизы / А.Ф. Купин, А.С. Коваленко, Е.К. Сорокина // Дискуссионные вопросы теории и практики судебной экспертизы: материалы IV Международной научно-практической конференции. - Москва, 2021. - С. 354-360. EDN: SRUFAW

- Практические основы компьютерно-технической экспертизы: учебно-методическое пособие / А.Б. Нехорошев, М.Н. Шухнин, И.Ю. Юрин, А.Н. Яковлев. - Саратов: Научная книга, 2007. - 262 с.

- Larry E. Daniel. Digital Forensics for Legal Professionals / Larry E. Daniel, Lars E. Daniel. - Elsevier, 2012. - 330 c.

- Shaaban A. Practical Windows Forensics / A. Shaaban, K. Sapronov. - Packt Publishing, 2016. - 314 с.