Исследование технологии BLE 4.1 с использованием Ubertooth One

Автор: Семенов Е.С., Трофимов А.И., Окунев В.Г.

Журнал: НБИ технологии @nbi-technologies

Рубрика: Информационные технологии в безопасности и телекоммуникациях

Статья в выпуске: 1 т.18, 2024 года.

Бесплатный доступ

В статье предложено исследование технологии Bluetooth Low Energy (BLE) с использованием устройства Ubertooth One. Используется открытое ПО Wireshark для анализа трафика и ПО Crackle для расшифровки данных, выявляя уязвимости в процессе сопряжения BLE.

Анализ трафика, уязвимости

Короткий адрес: https://sciup.org/149145447

IDR: 149145447 | УДК: 004.05 | DOI: 10.15688/NBIT.jvolsu.2024.1.6

Research of BLE 4.1 technology using Ubertooth One

Bluetooth technology, widely used in devices like smartphones, headphones, and speakers, raises significant security concerns due to its prevalence. This study delves into Bluetooth Low Energy (BLE), an enhanced version of Bluetooth 4.0 designed for low-power devices. BLE operates at 2.400-2.4835 GHz, utilizing 40 channels but detecting traffic on only three. It employs AES-CCM encryption with a 128-bit key length for security. The research utilizes the Ubertooth One device, an open-source wireless development platform at 2.4 GHz suitable for Bluetooth experiments. Ubertooth One features an ARM Cortex-M3 microcontroller, 1 MHz bandwidth, and 1 mW transmitter power. The study involves traffic analysis using Wireshark, a tool supporting various network protocols and offering traffic sorting and filtering capabilities. To capture BLE traffic, a software channel is created with Wireshark using the ubertooth-btle command. Subsequently, Crackle software is employed to decrypt data by exploiting vulnerabilities in BLE pairing processes in versions 4.0-4.1. Crackle can derive temporary, short-term, and long-term keys from captured traffic to decrypt subsequent encrypted packets. The vulnerability exploited by Crackle is absent in BLE version4.2 onwards due to the Secure Connection mode implementation. The experiment successfully captured BLE traffic, analyzed packet structures in Wireshark, and decrypted packets using Crackle, showcasing the importance of addressing security vulnerabilities in Bluetooth technologies. This study underscores the critical need for robust security measures in Bluetooth technologies to safeguard data integrity and confidentiality amidst the growing adoption of wireless communication devices.

Текст научной статьи Исследование технологии BLE 4.1 с использованием Ubertooth One

DOI:

Bluetooth – это технология беспроводной связи, которая используется во многих устройствах, таких как смартфоны, наушники, колонки и т. д. Однако с широким распространением и использованием устройств, обладающих технологией Bluetooth, особую актуальность приобретают вопросы их безопасности.

В статье приведено исследование Bluetooth Low Energy (далее – BLE) – усо- вершенствованной версии Bluetooth 4.0, нацеленной на маломощные устройства [2]. BLE имеет меньшую мощность и потребление, как правило, во время передачи, не превышающее 15 мА. Для всех операций, связанных с шифрованием, BLE использует алгоритм AES-CCM с длиной ключа 128 бит.

BLE работает на частотах 2,400– 2,4835 ГГц. Частотный диапазон BLE поделен на 40 каналов по 2 МГц, но обнаружение происходит только на трех каналах. Максимальная скорость передачи данных (в Bluetooth 5) 2 Мбит/с.

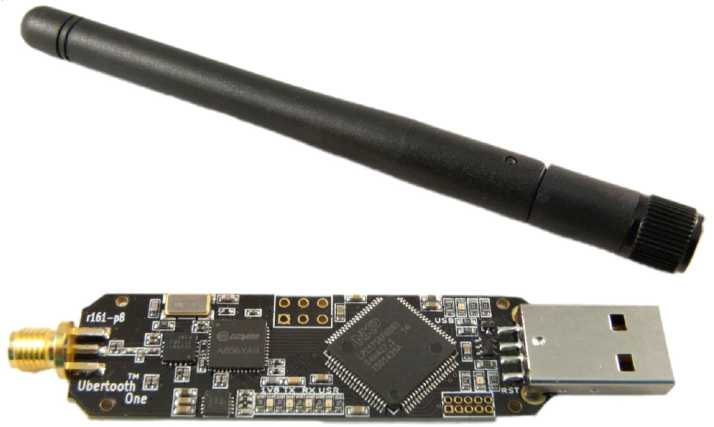

В исследовании использовалось устройство Ubertooth One (рис. 1) – платформа разработки беспроводной сети с открытым исходным кодом на частоте 2,4 ГГц, подходящая для экспериментов с Bluetooth [3]. Данное устройство имеет следующие характеристики:

Диапазон частот: ISM 2,4 ГГц.

Bluetooth 1.x, Low Energy, 802.11 FHSS.

Микроконтроллер: ARM Cortex-M3.

Полоса пропускания: 1 МГц.

Мощность передатчика: 1 мВт.

Полудуплексный режим работы.

Разъем антенны: RP-SMA female.

Интерфейс взаимодействия с ПК: USB 2.0.

Стандартный отладочный разъем Cortex (10-контактный 50-миллиметровый JTAG).

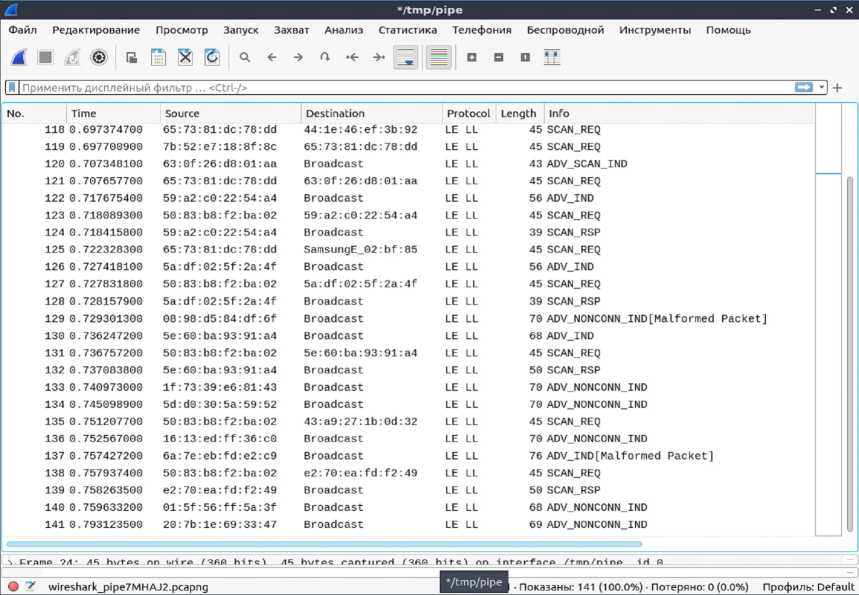

Анализирование трафика осуществлялось с помощью открытого программное обеспечение (далее – ПО) Wireshark. Данная программа поддерживает огромное количество различных сетевых протоколов, а также обладает функцией сортировки и фильтрации трафика.

Для захвата трафика создается программный канал при помощи команды mkfifo /tmp/pipe . Затем в программе Wireshark открывается этот канал. Далее вводится команда ubertooth-btle -f -c /tmp/pipe для начала захвата BLE-трафика (см. рис. 2, 3).

После захвата трафика, для расшифровки данных, использовалось ПО Crackle под управлением операционной системы Kali Linux [4]. Оно использует уязвимость в процессе сопряжения BLE (Bluetooth Low Energy), которая позволяет злоумышленнику подобрать временный ключ (Temporary Key), передаваемый от главного устройства подчиненному. Если временный ключ будет успешно подобран, Crackle получит оставшиеся ключи – краткосрочный ключ (Short Term Key), и долгосрочный ключ (Long Term Key), используемые для шифрования остальной части соединения, и расшифрует все последующие зашифрованные пакеты.

Для расшифровки, входной PCAP файл должен содержать несколько пакетов с кодами операции управления LL_ENC_REQ и LL_ENC_RSP [1]. Для проверки наличия нужных пакетов указывается файл с захваченным трафиком в команде с ключом -i. Если они присутствуют, используется команда, указанная на рисунке 4, в которой после ключа -о указывается расположение файла для записи.

Уязвимость, которую эксплуатирует Crackle, характерна для версий BLE 4.0-4.1. С версии 4.2 в BLE был добавлен режим Secure Connection, который устраняет данную уязвимость.

В ходе проведения эксперимента удалось захватить BLE-трафик, рассмотреть структуру пакетов в программе Wireshark, также получилось расшифровать 3 пакета с помощью Crackle.

Рис. 2. Захваченный BLE-трафик в программе Wireshark

-

> Frame 2263: 44 bytes on wire (352 bits), 44 bytes captured (352 bits) on interface /tmp/pipe, id 0 > PPI version 0, 24 bytes

DLT: 147, Payload: btle (Bluetooth Low Energy Link Layer) v Bluetooth Low Energy Link Layer

Access Address: 0x4c7aee3f

[Master Address: ChongqingFug_27:92:a4 (a4:97:bl:27:92:a4)]

[Slave Address: c6:3c:10:ea:52:e5 (c6:3c:10:ea:52:e5)]

-

> Data Header

[L2CAP Index: 2]

[Connection Parameters in: 2246]

-

> CRC: 0xae9a4b

-

> Bluetooth L2CAP Protocol

00......= Reserved: 0x0

v Bluetooth Security Manager Protocol Opcode: Pairing Request (0x01) 10 Capability: Keyboard, Display (0x04) 00B Data Flags: 00B Auth. Data Not Present (0x00)

v AuthReq: 0x2d, CT2 Flag, Secure Connection Flag, MITM Flag, Bonding Flags: Bonding

. .1.....= CT2 Flag: True

...0 .... = Keypress Flag: False

.... 1... = Secure Connection Flag: True

.....1.. = MITM Flag: True ......01 = Bonding Flags: Bonding (0x1) Max Encryption Key Size: 16

v Initiator Key Distribution: 0x0e, Link Key, Signature Key (CSRK), Id Key (IRK) 0000 .... = Reserved: 0x0

.... 1... = Link Key: True

.....1.. = Signature Key (CSRK): True ......1. = Id Key (IRK): True .......0 = Encryption Key (LTK): False v Responder Key Distribution: 0x0f, Link Key, Signature Key (CSRK), Id Key (IRK), Encryption Key (LTK) 0000 .... = Reserved: 0x0

.... 1... = Link Key: True

.....1.. = Signature Key (CSRK): True

......1. = Id Key (IRK): True

.......1 = Encryption Key (LTK): True

00 00 18 00 93 00 00 00

2a 58 9e 9c 26 14 24 0{

06 00 01 04 00 2d 10 0e

3f ее 7a 4c 02 0b 07 00

0f 75 59 d2

36 75 0c 00 00 ac 09 0(

•uY-

Рис. 3. Пакет Pairing Request BLE-трафика

TK found: 880038

ding ding ding, using a TK of 0! Just Cracks(tm) ! ! !

Warning: packet is too short to be encrypted (1), skipping

LTK found: 7f62cO53fl04a5bbe68bld896a2ed49c

Done, processed 712 total packets, decrypted 3

Рис. 4. Программа Crackle, расшифровавшая 3 пакета

Список литературы Исследование технологии BLE 4.1 с использованием Ubertooth One

- Маркин, Ю. В. Обзор современных инструментов анализа сетевого трафика / Ю. В. Маркин, А. С. Санаров. - Электрон. текстовые дан. - Режим доступа: http://www.ispras.ru/preprints/docs/prep_27_2014.pdf. - Загл. с экрана.

- Тонко, И. А. Преимущества и возможности технологии BLE в телекоммуникационных системах / И. А. Тонко, Е. П. Ельников, Е. А. Житковский // Новые информационные технологии в научных исследованиях: материалы XХIV Всерос. науч.-техн. конф., Рязань, 13-15 нояб. 2019 г. - Рязань: Ряз. гос. радиотехн. ун-т им. В.Ф. Уткина, 2019. - С. 371-372. EDN: QMSMEK

- Kali Linux. - Electronic text data. - Mode of access: https://www.kali.org/tools/crackle/. - Title from screen.

- Ubertooth One // GREAT SCOTT GADGETS. - Electronic text data. - Mode of access: https://greatscottgadgets.com/ubertoothone/. - Title from screen.