К вопросу об интеллектуальной собственности в сети Интернет

Автор: Яппаров Рауф Мидхатович

Журнал: Правовое государство: теория и практика @pravgos

Рубрика: Инновационные технологии в правоведении

Статья в выпуске: 4 (22), 2010 года.

Бесплатный доступ

В содержании статьи рассматриваются вопросы противоправного использования информационных систем и компьютерных технологий для получения персональных данных, иной информации конфиденциального характера, а также методы, формы и способы защиты интеллектуальной собственности в сети Интернет.

Пользователь, компьютер, технологии, интернет, информация, доступ, пароли, коды, поиск, файл, вирус, аккаунт, социальный инжиниринг, сайт, данные

Короткий адрес: https://sciup.org/142233564

IDR: 142233564

On the intellectual property in the Internet

The article deals with the issues of illegitimate use of the informational systems and computer technologies in order to seize personal data and other confidential information, the methods, forms and means of protection of intellectual property in the Internet.

Текст научной статьи К вопросу об интеллектуальной собственности в сети Интернет

В проекте нового федерального закона «О полиции», внесенном недавно на рассмотрение в Федеральное Собрание Государственной Думы Российской Федерации Президентом России Д.А. Медведевым среди основных задач полиции на первое место вынесены положения о «защите личности, общества, государства от преступных посягательств». Не случайно обществом и государством акцентировано внимание на проблемах обеспечения прав человека. Они конституционно являются главными атрибутами правового государства. Высшей ценностью человека обозначены его права и свободы. Обеспечение права на защиту жизни и здоровья граждан от преступных посягательств - главная функция правоохранительных органов.

В настоящее время ЭВМ настолько прочно вошли в нашу жизнь, что с каждым днем все больше и больше граждан хранят в них свою «виртуальную собственность». И если многие из них весьма трепетно относятся к таковой в реальном мире, то сосредоточенным в сложных кибернетических устройствах, каковыми являются персональные ЭВМ, они явно не уделяют должного внимания. Большинство правообладателей интеллектуальной собственности, находящейся в их персональных компьютерах, продолжают считать, что никому нет дела до информации, сосредоточенной в ПЭВМ, что в файлах нет ничего ценного для хакера, и что все вирусные атаки пройдут мимо. Это далеко не так.

За последние годы интенсивного развития телекоммуникационных технологий, преступные структуры, постоянно изобретая новые вредоносные программы, превратили Интернет в высокодо- ходное занятие, своеобразный криминальный бизнес1. Так, только за период 2005 - 2010 год, по различным оценкам специалистов, преступный доход, построенный на использовании интернет-технологий, составил сотни миллиардов долларов2.

В данной статье мы хотели бы дать характеристику наиболее распространенных способов криминального обогащения в сфере компьютерной информации, интернет-технологий, а также методы и формы противодействия данным противоправным проявлениям. Для этого мы предлагаем проанализировать современное состояние борьбы с компьютерными преступлениями с двух позиций: какая информация, сосредоточенная на компьютерах пользователей, представляет интерес для хакеров и каким образом происходят непосредственно сами хищения интеллектуальной собственности.

Отметим, что в подавляющем большинстве случаев для совершения кражи информации пользователей сети Интернет преступники используют специализированные вредоносные программы или методы социального инжиниринга3,

либо и то, и другое в совокупности — для большей эффективности1. По результатам проведенного нами исследования, можно выделить 4 группы сведений, которые наиболее часто подвергаются атакам с помощью вредоносных программ2. Подчеркиваем, что это далеко не весь спектр данных интересующих криминальных элементов. Это, в частности, информация, позволяющая получить:

-

• доступ к различным финансовым операциям (онлайн-банкингу3, пластиковым картам, электронным деньгам), ин-тернет-аукционам4 и т.д.;

-

• доступ к почтовым ящикам, которые являются неотъемлемой частью ICQ-аккаунтов5, а также все найденные на компьютере адреса электронной почты;

-

• пароли, коды для доступа к ин-тернет-пейджерам6, сайтам и др.;

-

• пароли, коды к онлайн-играм, среди которых наиболее популярными являются такие, как Legend of mir, Gamania, Lineage и World of Warcraft7.

Целью любой вредоносной программы является контроль за действиями пользователя (например, запись последовательности всех нажатых клавиш), либо целенаправленный поиск ключевых данных в пользовательских файлах или системном реестре. Полученные данные вредоносная программа в итоге передает своему изобретателю или лицу, намеревающемуся совершить преступление. Согласно классификации известной всем фирмы «Лаборатория Касперского» подобные «творения» относятся к программам типа Trojan-Spy или к Trojan-PSW8. «Заразиться» такими программами можно самыми различными путями: при просмотре вредоносного сайта, по почте, в чате, форуме, через интернет-пейджер или иным способом «во время путешествия» в сети Интернет.

В качестве примера давайте рассмотрим одну из модификаций широко распространенного программного продукта Trojan-PSW.Win32.LdPinch, который занимается кражей паролей к интернет-пейджерам, почтовым ящикам, FTP9 и другой информации10.

Эта вредоносная программа, оказавшись на компьютере, рассылает всем «друзьям» по контакт-листу сообщения типа: «Смотри «далее идет ссылка на вредоносную программу» Классная вещь!». В результате практически каждый получатель данного сообщения идет по этой вредоносной ссылке и запускает «троянца». И так далее: заразив один компьютер, «троянец» рассылает себя дальше по всем контакт-листам, обеспечивая хакера всеми необходимыми пользовательскими данными для проведения дальней-

ПРАВОВОЕ ГОСУДАРСТВО: теория и практика ших преступных операций. Происходит это из-за высокого уровня доверия к ICQ-сообщениям: получатель не сомневается, что сообщение пришло от его знакомого и добросовестно отвечает ему.

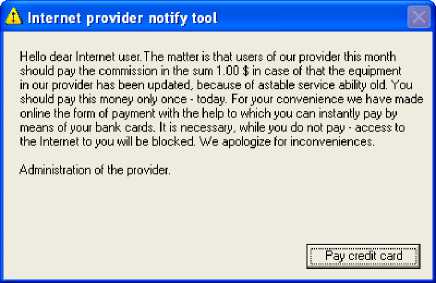

Особое опасение вызывает тот факт, что подобные вредоносные программы начинают сочетать с методами социального инжиниринга. В большинстве случаев хакеры одновременно с вредоносными программами вынуждают пользователя компьютера совершить определенные действия, необходимые для достижения ими преступного умысла1. Например, при запуске вредоносная программа Trojan-Spy.Win32.Agent.ih. выводит следующее диалоговое сообщение2:

Примерный перевод текста указывает пользователю на необходимость заплатить всего 1$ за пользование услугами интернета провайдеру3. При этом отметим, что сообщение составлено по всем правилам социального инжиниринга, а это:

-

- пользователю не оставляют времени для размышлений, так как заплатить необходимо быстро, не раздумывая, в день получения письма;

-

- предлагается заплатить символическую плату – всего лишь 1 доллар, что резко увеличивает шансы мошенников, так как мало кто будет что-либо выяснять из-за одного доллара;

- для стимулирования действий пользователя злоумышленники угрожают - если не заплатишь, администратор заблокирует доступ к Интернету.

При этом чтобы минимизировать подозрения пользователя в истинности намерений, в качестве отправителя указана администрация провайдера, которая якобы уже проявила заботу о своем пользователе и подготовила все необходимое, осталось только оплатить и не тратить драгоценное время на оформление документации и отправку сообщения. Вполне логично предположить, что администрация провайдера знает адрес электронной почты своего пользователя.

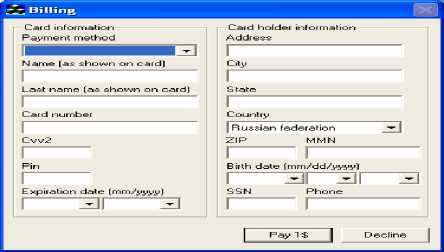

Первый этап работы программы — это ввести добросовестного пользователя в заблуждение, не оставить у него сомнений в необходимости ввода данных кредитной карты. Законопослушному пользователю просто не оставляют выбора, и он нажимает кнопку «Pay 1$», что приводит к появлению следующего диалогового окна. Естественно, что после заполнения всех полей и нажатия кнопки «Pay 1$» никакой оплаты не происходит, а вся информация о вашей кредитной карте отправляется по почте к мошенникам.

Методы социального инжиниринга используются и отдельно от вредоносных программ. Красноречивым подтверждением этого является фишинг4 — атака, направленная на клиентов того или иного банка, использующих для управления

своего счета систему онлайн-банкинга1. Так, например, в рассылаемых от имени банка фальшивых письмах авторы могут утверждать, что учетная запись клиента заблокирована по той или иной причине, и что для ее разблокирования необходимо ввести учетные данные пользователя. При этом в теле письма приводится специальным образом сформированная ссылка. Приводимая ссылка создается хакерами таким образом, что на экране пользователя она отображается как реально существующий сетевой адрес сайта банка (на самом же деле ссылка при ее активации приведет на сайт лица, намеревающегося совершить преступление). Введенные данные опять же попадут не в банк, а к преступнику, который получит данные клиента, а вместе с ними и возможность доступа к его счету. Похожим образом рассылаются и письма от имени различных служб поддержки, социальных служб и т. п.

Однако преступники «охотятся» не только за данными пользователей кредитных карт. Их интересуют и такие данные, как списки электронных адресов пользователей компьютеров. Неоценимую помощь в этом хакерам оказывают вредоносные программы, которые, согласно классификации, произведенной известной фирмой «Лаборатория Касперского», получили название SpamTool. Эти программы занимаются сканированием файлов данных на компьютере пользователя и ищут там все адреса электронной почты, хранящиеся в операционной системе2. Собранные адреса могут тут же отфильтровываться по заданным критериям (например, удаляются принадлежащие антивирусным компаниям) и отсылаются лицу, намеревающемуся совершить преступление.

Существуют и куда более циничные способы проникновения вредоносных программ в компьютеры пользователей3. Отмечены случаи, когда преступники предлагают оплачивать владельцам сайтов загрузку их «посетителям» вредоносных программ Так, например, поступали с сайтом iframeDOLLARS.biz. Согласно расположенной там «партнерской программе» веб-мастерам предлагалось установить на собственных сайтах эксплой-ты4 для дальнейшей автоматической загрузки посетителям вредоносных программ. «Партнерам по бизнесу» авторы предлагали вредоносные программы купить по цене 61$ за 1000 заражений5.

Безусловно, основная причина совершения хищений пользовательской информации — корыстная направленность. В конечном итоге практически вся украденная информация продается либо напрямую используется для материального обогащения. Но получить данные кредитных карт и электронные адреса пользователей – это только часть дела, теперь необходимо вывести из платежной системы награбленное, либо говоря языком ОРД, реализовать полученную информацию.

Способы обналичивания преступно нажитых средств путем использования интернет-технологий весьма разнооб-разны6. Если результатом проведенной фишинг-атаки стали, например, параметры для доступа к системе онлайн-банкинга или электронному кошельку пользователя, то средства могут быть выведены через цепочку виртуальных электронных обменных пунктов, например, путем перевода одной электронной валюты в другую через электронные платежные системы1 либо с помощью

ПРАВОВОЕ ГОСУДАРСТВО: теория и практика аналогичных услуг «представителей» киберкриминала. В самом крайнем случае можно приобрести товар непосредственно в интернет-магазине1.

Во многих случаях этот этап легализации (отмывания) доходов, полученных преступным путем, является самым опасным для преступника, так как приходится указывать какие-либо «свои» идентификационные признаки, например, адрес для доставки товара, номер индивидуального счета/электронного кошелька и т. д.

Изощренность в достижении преступных замыслов толкает мошенников на поиск новых путей решения проблем такого рода2. Одним из таких направлений приложения усилий современного преступного мира является привлечение людей, которых на языке киберкриминала называют «дропами» 3. Эти люди нужны для того, чтобы преступники избежали уголовной ответственности, получили деньги или товар, оставаясь вне подозрения, а правоохранительные органы пошли по ложному «следу». При этом сами «дропы» зачастую и не знают, для чего их используют.

Существуют самые абсурдные способы вовлечения «дропов» в криминальный бизнес. В частности, их может нанять на работу якобы международная компания, разместившая на интернет-сайтах объявления о трудоустройстве. С такими работниками даже заключается трудовой договор. Но в случае их задержания сотрудниками правоохранительных органов при передаче денег, те ничего вразуми- прямую между контрагентами с помощью электронной связи.

тельного о своих работодателях сказать не могут. Договор, впрочем, как и все указанные в нем реквизиты, оказывается, безусловно, фальшивым.

Преступник или зачастую организованная преступная группа не ищут «дро-па», их поставкой занимается «дропо-вод» - лицо на которое замкнуты все «работники» организации. Естественно, каждому в этой криминальной цепочке приходится платить, но «безопасность» в этом случае стоит того.

Что же касается украденных адресов электронной почты путем сканирования операционной системы, то их можно потом продать на «черном» рынке за немалые деньги тем же «спамерам», использующим эти данные в социальных сетях Интернета в рассылках4.

Другой, представляющий оперативный интерес, криминальный промысел - это учетные записи онлайн-игр, которые приобретают все большую популяр-ность5. В процессе таких игр многие пользователи «покупают» себе с помощью электронных денег виртуальное оружие, заклинания, всевозможную защиту и другие атрибуты. Отмечены случаи, когда виртуальные ресурсы продаются за тысячи вполне реальных долларов. И все эти богатства злоумышленники, получив их абсолютно бесплатно путем взлома данных учетных записей, могут продать желающим по очень низким ценам, чем и объясняется рост популярности вредоносных программ, занимающихся кражей игровой виртуальной собственности. В настоящее время количество модификаций таких вредоносных программ, ворующих пароли от известных игр, может достигать 1500.

Один из наиболее распространенных способов обогащения в сфере Интернет считается злоупотребление доверием. Любой бизнес, расширяясь, постоянно

ищет новые области своего применения, не является исключением в данном случае и киберкриминал. Через сети Интернет продается все больше товаров и предлагается такое же количество услуг, постоянно появляются новые. Преступность оперативно внедряет в них мошеннические схемы из реального мира. Задача мошенника - склонить «клиента» к добровольной сделке и для этого в подавляющем большинстве случаев используется фиктивное занижение цен. Как правило, в таких схемах для привлечения покупателей ставка делается на значительно более низкие цены по сравнению с существующими на потребительском рынке. Вся аргументация таких цен в подобных интернет-магазинах весьма и весьма сомнительна. Но многие «покупатели» верят этим аргументам: «А почему бы им не продавать товар дешево, если он достался бесплатно!»1.

Так, например, один из интернет-магазинов на своем сайте предлагал ноутбуки по приемлемой цене, обосновывая это следующими положениями:

-

- продажа конфиската (таможенный конфискат);

-

- продажа товаров, купленных по

украденным ранее кредитным картам;

- продажа товара, купленного в кредит лиц2.

Buy now!

через подставных

Toshiba Satellite A45-S120

Celeron-2.6GHz, 256MB, 40Gb, 15TFT( 1024x768), DVD-CDRW, FM56k, Eth 10/100, WI-FI, 361x274x43, 3kg, Win XP

Цена -160 $ О Купить..,

Toshiba Satellite M35-S320

CentrinoP-M 1.5GHz, 512MB, 60Gb, 15.4TFT(1280x800), Video 32MB NVIDIA FX Go5200, DVD/CD-RW, FM56, Eth 10/100, WI-FI, 355x267x353, 2.8kg, Win XP-H

Цена-250$ О Купить..,

Toshiba Satellite A65-S1762

Pentium 4-3,2GHz, 512Mb, 60Gb, 15"TFT(1024 x 768), ATI Mobility Radeon 7000 IGP 64MB, DVD-RW/CD-RW, FM56k, Eth 10/100, Wi

Fi, 343x282x45, 3.5kg, Win XP

Цена-250$ О Купить...

При заказе товара «клиента» просят внести предоплату, а иногда и заплатить стоимость товара полностью, после чего телефоны или адреса преступников перестают отвечать, а деньги, безусловно, никто не возвращает. При этом способы обмана покупателя разнообразны. Например, широко распространена доставка купленного в интернет-магазинах товара с помощью курьеров. В этом случае мошенники могут требовать предоплату только за доставку, аргументируя свое требование тем, что курьер часто приходит по адресу, где никто ничего не заказывал и затраты на курьера приходится покрывать интернет-магазину. В этом случае покупатель оплачивает затраты за доставку, а товар, естественно, не доставляется.

Такие интернет-магазины - это далеко не единственные ловушки для обманутых пользователей, в сфере компьютерной информации находят свою вторую жизнь практически все криминальные идеи из реального мира. В качестве очередного примера можно рассмотреть еще один из «проектов» мошенников, когда «клиенту» предлагают вложить определенную сумму денег под очень привлекательный процент3.

■ Home

Min invest is $5 and max is $15000.

If you can more invest, then you must call us

Real Receive 30% daily per 7 days. The payments are made 7 days per week via e-gold Total return: 210%.

If you want to invest.

Then you can do it as often as you like. Without weekend.

Payments Automatic al.

Richest people in the world - investors

Enter Amount: | $ 5 | ^|

Metal for payment: | Gold [jJ| Currency: US Dollar -

Your E-Mail:

Invest

Комментарии, как говорится, здесь излишни. В один момент люди, дове-

ПРАВОВОЕ ГОСУДАРСТВО: теория и практика ряющие таким «инвестиционным» сайтам, превращаются из «инвесторов» в обманутых вкладчиков. Способов мошенничества и здесь предостаточно: постоянно обнаруживаются ложные обменные сайты для электронных денег, клиенты которых также лишаются своих средств, периодически появляются ин-тернет-пирамиды (аналог сетевого маркетинга из реального мира), рассылается «спам» о существовании секретных специализированных электронных кошельков, которые удваивают или утраивают полученные суммы и т. д.1 Как мы уже сказали ранее, все подобные мошеннические схемы используют психологию, менталитет2 населения, склонного к легкой наживе.

С середины 2006 года в России появились новые вирусные технологии, направленные на вымогательство денег пользователей сети Интернет3. Так, вредоносная программа

Trojan.Win32.Krotten модифицировала реестр компьютера пользователя таким образом, что нормальная работа системы становилась невозможной. Появляющийся периодически «информер» выдвигал требование о переводе некому владельцу сайта через СМС-сообщение определенной суммы денег за пользование ресурсами сети, взамен в сообщении гарантировалось восстановление работоспособности компьютера. Некоторые пользователи компьютеров, обладая достаточной квалификацией, восстанавливали исходное рабочее состояние систе- мы самостоятельно, другие – переустанавливали операционную систему, что в конечном итоге позволяло избавиться от этой вредоносной программы. Однако основная масса пользователей склонялась в пользу «платить», обосновывая свое решение экономией времени или средств либо морально-этическими соображениями, так как выскакивающий постоянно баннер носил преимущественно эротический характер. В результате после нескольких «неудачных» попыток ввода предлагаемого мошенниками пароля пользователь приходил к «правильному» выводу – это обман и нужна квалифицированная помощь, но его деньги уходили безвозвратно.

Распространялся Trojan.Win32.Krotten в чатах, на форумах под видом программ, позволяющих получать бесплатную IP-телефонию, бесплатный доступ к сети Интернет, к сотовым коммуникациям и т. д. Достаточно было только «кликнуть» мышкой на появляющийся рекламный баннер, и ты становился очередным «владельцем» вредоносной программы.

странялся вирус с помощью спам-рассылки1.

В течение года активно росло количество семейств «программ-вымогателей» (появляются Daideneg, Schoolboys, Cryzip, MayArchive и др.), ширилась география их применения: подобные вредоносные программы были обнаружены в Великобритании, Германии и других странах2.

К сожалению, мы вынуждены констатировать, что рыночная экономика инициирует появление все новых и новых методов, форм, способов криминального обогащения в сфере компьютерной информации, Интернет, а сфера интеллектуальной собственности, персональные данные, наша психология (менталитет) и другие факторы определяют вектор ее развития. Почему же в сфере компьютерной информации такие преступления, как вымогательство, мошенничество, кража и другие, так популярны среди лиц их совершающих? Ответ на этот вопрос банален: в надежде восстановить утерянные или испорченные данные пользователи ЭВМ согласны выполнить любые условия «доброжелателей». Предрасположенность пользователей Интернет сетей к добровольной передаче данных, их виктимность, халатность в работе на компьютерах зачастую является инициирующим фактором преступного обогащения и намного осложняет процесс привлечения к ответственности мошенников.

Для обеспечения защиты своего компьютера от несанкционированного доступа, прежде всего, необходимо:

-

- перед совершением платежной операции или отправкой своих персональных данных необходимо многократно проконсультироваться у специалистов - системных администраторов, инженеров, программистов и просто у знакомых лиц, имеющих опыт распознавания вредоносных программ;

-

- постоянно анализировать ситуацию, когда поступают предложения на совершение тех или иных действий, непосредственно знакомиться с отзывами на тот или иной сайт (при этом не стоит доверять отзывам, которые опубликованы на самом сайте, т. к. они могут быть написаны самими «авторами»);

-

- при любых обстоятельствах не допускать передачу идентификационных данных своих банковских карт. При необходимости совершить электронный платеж заведите себе отдельную карту или кошелек и переведите деньги туда, с нее же и рассчитывайтесь;

-

- ответственно подходить к процедуре оформления заказа в интернет-магазине, размещения средств в инвестиционных фондах и прочих организациях. Согласитесь, если они расположены на доменах третьего уровня3, да еще и на бесплатном хостинге1, то это явно мошенническая структура. Легальная организация найдет требуемую сумму на собственный домен второго уровня;

-

- проверять, где и когда зарегистрирован домен, где находится сам инте-нет-магазин, соответствуют ли действительности указанные адреса и телефоны. Если домен зарегистрирован месяц назад, а вам в переписке говорят, что компания на рынке несколько лет, то это повод задуматься;

-

- отвергать любые условия предоплаты товара (услуг) или работы курьера. Рассчитываться за товар по факту, здесь

-

3 Доме́нное имя — символьное имя, служащее для идентификации областей - единиц административной автономии в сети Интернет, или до-ме́ нов , - в составе вышестоящей по иерархии такой области. Общее пространство имён Интернета функционирует благодаря DNS - системе доменных имён. Доменные имена дают возможность адресации интернет -узлов и расположенных на них сетевых ресурсов (веб-сайтов, серве ров электронной почты, других служб) в удобной для человека форме.

ПРАВОВОЕ ГОСУДАРСТВО: теория и практика

уместно привезти всем известное изречение: «Утром деньги, вечером стулья. Вечером деньги, утром стулья», т. е. за все надо платить только после предоставления услуг или получения товара.

- подвергать сомнению содержимое рассылок, производимых от имени банков, фондов и прочих структур. Поверьте, они этим не занимаются. Если вы в этом сомневаетесь, то проверьте факт рассылки по телефону - позвоните. Но только не по тому номеру, который указан в «теле» сообщения: если письмо отправлено преступником, то номер, безусловно, принадлежит ему же.

Учитывая огромную общественную опасность, выраженную латентность, сложность расследования преступлений, совершаемых в сфере телекоммуникаци- онных технологий, каковым является и сеть Интернет, а также имеющийся мировой опыт, особое внимание, на наш взгляд, необходимо уделять вопросам предупреждения мошеннических действий. Для этого необходимо активно информировать население о новых способах, формах и методах криминального обогащения через ресурсы сети Интернет. Правоохранительным органам необходимо постоянно совершенствовать оперативно-разыскную деятельность, направленную на защиту чести и достоинства, жизни и здоровья граждан от преступных посягательств, а для этого разрабатывать эффективные правовые, организационные и технические меры защиты интеллектуальной собственности.

Список литературы К вопросу об интеллектуальной собственности в сети Интернет

- 1.Петров С.В. Информационная безопасность человека и общества: учебное пособие - М.: Генжер, 2007. - С. 3.

- 2.Мамлеев Р.Р., Яппаров Р. М., Киселев Н. Н., Миняшева Г.И., Ульрих В. А. Проблемы выявления, раскрытия и расследования преступлений в сфере компьютерных интернет-технологий: методические рекомендации - Уфа: ОНиРИО УЮИ МВД России, 2010. - С. 18.

- 3.Яппаров Р. М. Использование автоматизированных информационных систем и технологий в ОРД ОВД: монография - Уфа: ОНиРИО УЮИ МВД РФ, 2010. - С. 12.

- 4.Мамлеев Р.Р. Технологии поддержки принятия решений в оперативно-разыскном сопровождении расследования инцидентов в сфере компьютерных технологий: монография / Мамлеев Р. Р., Даянов И. С. Уфа: УЮИ МВД РФ, 2009. - С. 10.

- 5.Левин М. Хакинг с самого начала: Методы и секреты - М.: Бук-пресс, 2006. - С. 34.