Метафизика информационных технологий. Продолжение

Бесплатный доступ

Короткий адрес: https://sciup.org/14967193

IDR: 14967193

Текст статьи Метафизика информационных технологий. Продолжение

Е сли рассматривать «информационную систему» как «совокупность средств вычислительной техники, баз данных объединенных информационной технологией», принимая при этом во внимание, что:

-

♦ «автоматизированный процесс» — это «процесс, осуществляемый при совместном участии человека и средств автоматизации»;

-

♦ «автоматический процесс» — это «процесс, осуществляемый без участия человека»,

тогда:

что будет являться критерием для отнесения применяемого «средства вычислительной техники» к «средству автоматизации» ?

Какое «непосредственное участие человека», для действий с персональными данными, (как использование, уточнение, распространение, уничтожение персональных данных в отношении каждого из субъектов персональных данных) в «базе данных», размещенной на «средстве вычислительной техники», должно быть при этом осуществлено, «без использования средств автоматизации»?

Идем дальше… Приказ ФСТЭК РФ N 55, ФСБ РФ N 86, Мининформсвязи РФ № 20 от 13.02.2008 г. «Об утверждении По- рядка проведения классификации информационных систем персональных данных» с целью установления методов и способов защиты информации, необходимых для обеспечения безопасности персональных данных, ввел систему классификации информационных систем персональных данных. В качестве основных критериев классификационная модель ввела два параметра:

-

♦ категория обрабатываемых в информационной системе персональных данных;

♦ объем обрабатываемых персональных данных (количество субъектов персональных данных, персональные данные которых обрабатываются в информационной системе).

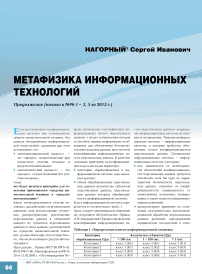

Класс информационной системы определяется в соответствии с табл. 1 .

Здесь следует акцентировать внимание на следующем обстоятельстве. Приказ «Об утверждении Порядка проведения классификации информационных си-

Таблица 1. Определение класса информационной системы

|

Категория |

Количество субъектов ПДн |

||

|

обрабатываемых ПДн |

> 100 тыс |

1 – 100 тыс. |

< 1 тыс. |

|

Категория 1 |

класс 1 (К1) |

класс 1 (К1) |

класс 1 (К1) |

|

Категория 2 |

класс 1 (К1) |

класс 2 (К2) |

класс 3 (К3) |

|

Категория 3 |

класс 2 (К2) |

класс 3 (К3) |

класс 3 (К3) |

|

Категория 4 |

класс 4 (К4) |

класс 4 (К4) |

класс 4 (К4) |

стем персональных данных» подразделил информационные системы на типовые и специальные. Типовые информационные системы – информационные системы, в которых требуется обеспечение только конфиденциальности персональных данных. Специальные информационные системы – информационные системы, в которых:

♦ вне зависимости от необходимости обеспечения конфиденциальности персональных данных требуется обеспечить хотя бы одну из характеристик безопасности персональных данных, отличную от конфиденциальности (защищенность от уничтожения, изменения, блокирования, а также иных несанкционированных действий);

♦ предусмотрено принятие на основании исключительно автоматизированной обработки персональных данных решений, порождающих юридические последствия в отно-

1 – ФБУ НИИ и ПТ ФСИН России, г. Тверь, начальник лаборатории ТЗИ.

шении субъекта персональных данных или иным образом затрагивающих его права и законные интересы. При этом необходимо иметь в виду, что «решение, порождающее юридические последствия в отношении субъекта персональных данных или иным образом затрагивающее его права и законные интересы, может быть принято на основании исключительно автоматизированной обработки его персональных данных только при наличии согласия в письменной форме субъекта персональных данных или в случаях, предусмотренных федеральными законами, устанавливающими также меры по обеспечению соблюдения прав и законных интересов субъекта персональных данных». То есть без «наличия письменного согласия» и «прямого указания федерального закона» «запрещается принятие на основании исключительно автоматизированной обработки персональных данных решений, порождающих юридические последствия в отношении субъекта персональных данных или иным образом затрагивающих его права и законные интересы». При этом необходимо помнить, что кроме разрешительных мер существуют и прямые запреты. Так, например, норма, установленная статьей 86 Трудового кодекса Российской Федерации, – «при принятии решений, затрагивающих интересы работника, работодатель не имеет права основываться на персональных данных работника, полученных исключительно в результате их автоматизированной обработки или электронного получения». Честно говоря, с нормой федерального закона, прямо устанавливающей возможность «принятия на основании исключительно автоматизированной обработки персональных данных решений, порождающих юридические последствия в отношении субъекта персональных данных», не приходилось сталкиваться.

Вышеизложенное обстоятельство, по мнению автора, и послужило основой для введения Постановлением Правительства РФ от 01.11.2012 № 1119 новой классификации информационных систем персональных данных:

-

♦ информационная система является информационной системой, обрабатывающей специальные категории персональных данных, если в ней обрабатываются персональные данные,

касающиеся расовой, национальной принадлежности, политических взглядов, религиозных или философских убеждений, состояния здоровья, интимной жизни субъектов персональных данных;

-

♦ информационная система является информационной системой, обрабатывающей биометрические персональные данные, если в ней обрабатываются сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых можно установить его личность и которые используются оператором для установления личности субъекта персональных данных, и не обрабатываются сведения, относящиеся к специальным категориям персональных данных;

-

♦ информационная система является информационной системой, обрабатывающей общедоступные персональные данные, если в ней обрабатываются персональные данные субъектов персональных данных, полученные только из общедоступных источников персональных данных, созданных в соответствии со статьей 8 Федерального закона «О персональных данных»;

-

♦ информационная система является информационной системой, обрабатывающей персональные данные сотрудников оператора, если в ней обрабатываются персональные данные только указанных сотрудников. В остальных случаях информационная система персональных данных является информационной системой, обрабатывающей персональные данные субъектов персональных данных, не являющихся сотрудниками оператора;

-

♦ информационная система является информационной системой, обрабатывающей иные категории персональных данных, если в ней не обрабатываются персональные данные указанные выше.

Методы и способы защиты информации, необходимые для обеспечения безопасности персональных данных, обрабатываемых в «специальной информационной системе», определяются на основе модели угроз безопасности персональных данных в соответствии с методическими документами, разрабатываемыми в соответствии с пунктом 2

Постановления Правительства Российской Федерации от 17 ноября 2007 г. № 781. Детальное описание угроз, связанных с утечкой персональных данных по техническим каналам, приведено в «Базовой модели угроз безопасности персональных данных при их обработке в информационных системах персональных данных». Источниками угроз, реализуемых за счет несанкционированного доступа к базам данных с использованием штатного или специально разработанного программного обеспечения, являются субъекты, действия которых нарушают регламентируемые в информационной системе персональных данных правила разграничения доступа к информации. Этими субъектами могут быть: ♦ нарушитель;

-

♦ носитель вредоносной программы; ♦ аппаратная закладка.

Согласно «методике определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» под нарушителем понимается «физическое лицо (лица), случайно или преднамеренно совершающее действия, следствием которых является нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах».

Таким образом, до внесения изменений Федеральным законом от 25.07.2011 N 261-ФЗ «О внесении изменений в Федеральный закон «О персональных данных», алгоритм мероприятий по обеспечению безопасности персональных данных при их обработке в информационных системах мог быть представлен в следующем виде:

«Выбор и реализация методов и способов защиты информации в информационной системе осуществлялся на основе определяемых оператором (уполномоченным лицом) угроз безопасности персональных данных (модели угроз) в зависимости от класса информационной системы, определенного в соответствии с Порядком проведения классификации информационных систем персональных данных, утвержденным Приказом ФСТЭК России, ФСБ России и Мининформсвязи России от 13 февраля 2008 г. N 55/86/20).

Модель угроз разрабатывается на основе методических документов, утвер- жденных в соответствии с пунктом 2 Постановления Правительства Российской Федерации от 17 ноября 2007 г. N 781».

В связи с утратившим силу Постановлением Правительства Российской Федерации от 17 ноября 2007 г. N 781 сформирован новый подход. Согласно новому подходу, изложенному в Постановлении Правительства РФ от 01.11.2012 N 1119, система защиты персональных данных, включающая в себя организационные и/или технические меры, определяется с учетом актуальных угроз безопасности персональных данных и информационных технологий, используемых в информационных системах. То есть «с учетом актуальных угроз безопасности:

-

♦ персональных данных;

♦ информационных технологий, используемых в информационных системах.

В связи с этим возникает естественный вопрос: безопасности «персональных данных», и/или «информационных технологий, используемых в информационных системах»? А если при этом «безопасность персональных данных при их обработке в информационной системе обеспечивается с помощью системы защиты персональных данных, нейтрализующей актуальные угрозы…»?

«Под актуальными угрозами безопасности персональных данных понимается совокупность условий и факторов, создающих актуальную опасность несанкционированного, в том числе случайного, доступа к персональным данным при их обработке в информационной системе, результатом которого могут стать уничтожение, изменение, блокирование, копирование, предоставление, распространение персональных данных, а также иные неправомерные действия». Постановление Правительства РФ № 1119 установило следующие угрозы:

« Угрозы 1-го типа актуальны для информационной системы, если для нее, в том числе, актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в системном программном обеспечении, используемом в информационной системе.

Угрозы 2-го типа актуальны для информационной системы, если для нее, в том числе, актуальны угрозы, связан- ные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении, используемом в информационной системе.

Угрозы 3-го типа актуальны для информационной системы, если для нее актуальны угрозы, не связанные с наличием недокументированных (неде-кларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе».

То есть из всего многообразия осталось только «наличие недокументированных (недекларированных) возможностей»!? В связи с этим возникает естественный вопрос: что имел в виду законодатель, установив, что «обеспечение безопасности персональных данных достигается, в частности, определением угроз безопасности персональных данных при их обработке в информационных системах персональных данных»? Угроз каких? От кого? Угроз, связанных «с наличием недокументированных (недекларированных) возможностей» или действий «физического лица, случайно или преднамеренно совершающего действия, следствием которых является нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах»? А может с возможностью физического лица случайно или преднамеренно воспользоваться «наличием недокументированных (не-декларированных) возможностей» для совершения действий, «следствием которых явится нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах»? То есть возврат к уже знакомому: «Нарушители классифицируются по уровню возможностей, предоставляемых им штатными средствами АС и СВТ. Выделяются четыре уровня этих возможностей.

♦ Первый уровень определяет самый низкий уровень возможностей ведения диалога в АС – запуск задач (программ) из фиксированного набора, реализующих заранее предусмотренные функции по обработке информации.

♦ Второй уровень определяется возможностью создания и запуска собственных программ с новыми функциями по обработке информации.

♦ Третий уровень определяется возможностью управления функционированием АС, т.е. воздействием на базовое программное обеспечение системы и на состав и конфигурацию ее оборудования.

♦ Четвертый уровень определяется всем объемом возможностей лиц, осуществляющих проектирование, реализацию и ремонт технических средств АС, вплоть до включения в состав СВТ собственных технических средств с новыми функциями по обработке информации». И при этом «в своем уровне нарушитель является специалистом высшей квалификации, знает все об АС и, в частности, о системе и средствах ее защиты»?

Четыре уровня возможностей – четыре уровня защищенности персональных данных?

Попытка найти ответ на поставленный вопрос, базируясь на нормах Приказа ФСТЭК России от 18.02.2013 № 21, также ни к чему не приведет: «Меры по обеспечению безопасности персональных данных реализуются в рамках системы защиты персональных данных, создаваемой в соответствии с «Требованиями…», утвержденными Постановлением Правительства РФ от 1 ноября 2012 г. № 1119, и должны быть направлены на нейтрализацию актуальных угроз безопасности персональных данных. Меры по обеспечению безопасности персональных данных реализуются, в том числе, посредством применения в информационной системе средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия, в случаях, когда применение таких средств необходимо для нейтрализации актуальных угроз безопасности персональных данных».

Проблемное условие – «необходимость обеспечения уровня защищенности… для нейтрализации актуальных угроз» ( табл. 2 ).

В этой связи (при отсутствии «физического лица» и «наличии недокументированных (недекларированных) возможностей» легко поддается объяснению технология утечки персональных данных, например с сайта… «…журналисты нашли на сайте СКР утечку персональных данных гостей интернет-приемной. Отмечалось, что жалобы вперемешку с сообщениями пресс-службы СКР публиковались на сайте ведомства в раз-

Таблица 2. Обоснования необходимости обеспечения 1-го уровня защищенности

|

Уровень защищенности персональных данных |

Обоснование «необходимости обеспечения уровня защищенности» |

|

Первый |

угрозы 1-го типа «И» информационная система обрабатывает либо специальные категории персональных данных, либо биометрические персональные данные, либо иные категории персональных данных; угрозы 2-го типа «И» информационная система обрабатывает специальные категории персональных данных более чем 100 000 субъектов персональных данных, не являющихся сотрудниками оператора |

Примечание: Если следовать аналогии изложения описанной в Указе Президента РФ от 30.11.1995 № 1203, то возникает вопрос в истинности логики – «при перечислении критериев через союз «И» «уровень защищенности» определяется по их совокупности». То есть 1-й уровень защищенности это «угрозы 1-го типа «И» информационная система обрабатывает специальные категории персональных данных», «угрозы 1-го типа «И» информационная система обрабатывает биометрические персональные данные» и т.д.

деле «Новости». Самый ранний из обнаруженных файлов датирован июлем 2010 г. Всего в свободном доступе до вечера среды находились почти 30 тыс. обращений в СКР. Как заявил «РСН» официальный представитель ведомства В. Маркин, в ближайшее время технический сбой будет исправлен.

В связи с этим, возникает вопрос о соотнесении вышеизложенного с «оценкой вреда, который может быть причинен субъектам персональных данных». А это уже требование к оператору в части принятия мер, «необходимых и достаточных для обеспечения выполнения обязанностей, предусмотренных Федеральным законом «О персональных данных». Учитывая вышеизложенное, сформулируем следующий вопрос: как можно произвести оценку вреда субъекту персональных данных для случая «неправомерного или случайного»:

-

♦ доступа;

-

♦ уничтожения;

-

♦ изменения;

-

♦ блокирования;

-

♦ копирования;

-

♦ предоставления;

♦ распространения персональных данных?

Решить поставленную задачу можно, «приняв необходимые правовые, организационные и технические меры, необходимые для выполнения требований к защите персональных данных, исполнение которых обеспечивает установленные Правительством РФ уровни защищенности персональных данных».

Но при этом необходимо иметь ввиду: если декларативно установить, что физическое лицо случайно или преднамеренно не может воспользоваться «наличием недокументированных (недекларированных) возможностей» для совершения действий, «следствием которых явится нарушение безопасности персональных данных при их обработке техническими средствами в информационных системах», то актуальность использования «средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства РФ в области обеспечения безопасности информации» станет неочевидной! Тем более что Постановлением Правительства РФ от 01.11.2012 N 1119 только для 3-го уровня защищенности персональных данных устанавливается необходимость назначения «должностного лица (работника), ответственного за обеспечение безопасности персональных данных в информационной системе». При этом, установив, что контроль за выполнением требований, установленных Постановлением Правительства РФ от 01.11.2012 N 1119, «…проводится оператором (уполномоченным лицом) самостоятельно и (или) с привлечением на договорной основе юридических лиц и индивидуальных предпринимателей, имеющих лицензию на осуществление деятельности по технической защите конфиденциальной информа- ции». То есть квалификационных требований к «должностному лицу (работнику), ответственному за обеспечение безопасности персональных данных в информационной системе», как ранее (см: Приказ ФСТЭК РФ от 05.02.2010 N 58 «Об утверждении Положения о методах и способах защиты информации в информационных системах персональных данных»), так и после принятия Постановления Правительства РФ от 01.11.2012 N 1119 не предъявляется. А если вы спросите, почему для системы защиты государственной тайны действует норма об обязательности «наличия в структуре подразделений… и специально подготовленных сотрудников для работы по защите информации, количество и уровень квалификации которых достаточны для обеспечения защиты государственной тайны», а для защиты персональных данных только наличие «подразделений… и сотрудников для работы по защите ….»? Конечно, можно возразить, сославшись на следующую норму, изложенную в ГОСТ Р ИСО/МЭК 15408-1-2008: «Чтобы повысить свою уверенность в мерах безопасности продукта или системы ИТ, потребители могут заказать проведение анализа безопасности этого продукта или системы (то есть оценку безопасности)». То есть исключительно для того, «чтобы повысить свою уверенность»!

Но как быть в этом случае с нормой выявления «угроз НСД к ПДн, реализуемых с применением программных и программно-аппаратных средств», осуществляемой «на основе экспертного метода,…. путем опроса персонала ИСПДн, должностных лиц» с применением «специальных опросных листов»? В случае провала остается только одно – признать, что в части «персонала ИСПДн, должностных лиц» «есть минимальный уровень образования и осведомленности, вне которого всякое голосование становится своею собственною карикатурою...», а в отношении «специалистов» сослаться на экспертную ошибку. «Экспертная ошибка – это не соответствующее объективной действительности суждение эксперта или его действия, не приводящие к цели экспертного исследования, являющиеся результатом добросовестного заблуждения»

Продолжение в следующем номере.