Методы разработки защищенного программного обеспечения

Автор: Яриков В.Г., Пашков М.В.

Журнал: НБИ технологии @nbi-technologies

Рубрика: Информационные технологии в безопасности и телекоммуникациях

Статья в выпуске: 3 т.17, 2023 года.

Бесплатный доступ

Настоящая статья посвящена вопросу защиты программного обеспечения на основе использования современных методов защиты. Одним из таких методов является внедрение в систему программного обеспечения процедур, которые должны снизить уровень ошибок, риски уязвимости системы и программного обеспечения.

Программное обеспечение, защита, данные, методы, разработка, внедрение

Короткий адрес: https://sciup.org/149144877

IDR: 149144877 | УДК: 004.4 | DOI: 10.15688/NBIT.jvolsu.2023.3.6

Selection of radio-absorbing coating according to the specified criteria

This article is devoted to the issue of software protection based on the use of modern security methods. One of these methods is the introduction of procedures into the software system that should reduce the level of errors and the risks of vulnerability to the system and software. The key goal of the stage-by-stage implementation of the developed program is gradual detection of previously undetected errors and code defects. During this stage of software development both the customer and the executor may encounter a rather narrow range of errors related to partial data inconsistency when loading them into databases, as well as failures of program procedure execution due to the use of multi-user access. It is at this stage that the final picture of user interaction with the program is crystallized, and the degree of loyalty of the latter to the developed interface is also determined. If the output of the system to the design capacity after a number of modifications and improvements has occurred without any special complications, it means that the preliminary work on the project and the implementation of the previous stages of development were carried out correctly.

Текст научной статьи Методы разработки защищенного программного обеспечения

DOI:

В настоящее время информационная безопасность является неотъемлемой частью процесса цифровизации, защиты данных. Компьютерные атаки, которые с каждым годом становятся более частыми (ввиду перехода всех услуг, сервисов в работу в цифровой среде) приводят к снижению уровня защиты программного обеспечения и информационных систем. Программное обеспечение становится объектом атаки по причине свое уязвимости и выходом из такой ситуации может послужить внедрение дополнительной защиты программного обеспечения посредством различных процедур [2].

В настоящее время существует ряд ГОСТов, призванных обеспечить безопас- ность функционирования программного обеспечения. Однако такие стандарты были перенасыщены значительным количеством актов, регулирующих вопросы обеспечения информационной безопасности. Здесь речь идет о различных корпоративных, межотраслевых стандартах, о международных стандартах безопасности. Такие стандарты содержат в себе указания, практические рекомендации по формированию безопасной среды, по устранению причин, которые лежат в основе уязвимости системы и программного обеспечения.

Вместе с тем можно отметить, что существующие документы не содержат четко определенного аппарата, который мог бы использоваться для независимой оценки реализован- ных разработчиком мер требованиям разработки безопасного программного обеспечения. Сегодня этот пробел в документах по разработке защищенного программного обеспечения решает документ ГОСТ Р 58412-2019 [1].

Важным аспектом при создании и разработке программного обеспечения является обеспечение защищенности такой системы. Однако большинство производителей программного обеспечения уделяют недостаточно внимания на задачи обеспечения безопасности и защищенности выпускаемых продуктов.

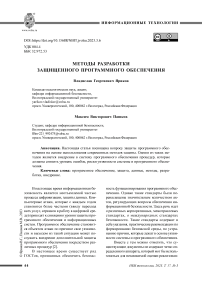

Сегодня существует ряд методов, которые можно учитывать при разработке защищенного программного обеспечения. Классификация таких методов производится по ряду критериев: например, по границам применения того или иного метода; исходя из конкретной цели создания того или иного программного обеспечения.

Существуют методы, которые целесообразно применять на этапе разработки программного обеспечения, в процессе управления программным обеспечением, на этапе его тестирования или ввода в эксплуатацию. Поэтому выбор того или иного метода осуществляется на основе четко поставленной цели, границ применения и эффективности. На рисунке 1 представлены методы, которые используются в ходе осуществления управления разработкой защищенного программного обеспечения [3].

Если говорить о методе «команды безопасности», то сущность такого метода заключается в том, что в структуре организации выделяется отдельная группа (команда безо- пасности), которая принимает на себя ответственность за развитие и улучшение процесса разработки программного обеспечения с позиции ее информационной защищенности. Такая группа является экспертной по вопросам обеспечения безопасности системы [2].

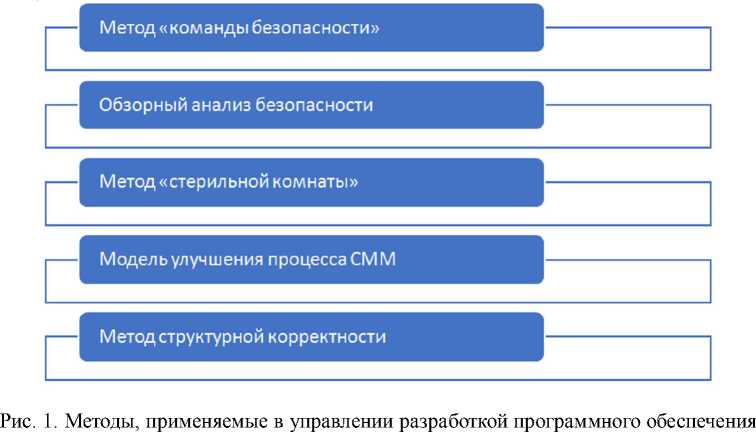

При разработке любого программного обеспечения важнейшим этапом является разработка технического задания, где и производится описание целей и задач, способов обеспечения защиты программного обеспечения. Именно на такое задание и опираются в своей деятельности разработчики программного обеспечения. На рисунке 2 представлены базовые требования, которые предъявляются к разработке программного обеспечения [2].

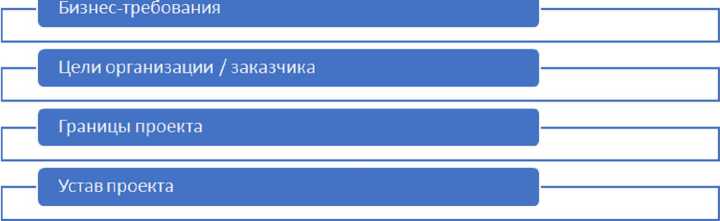

Предъявляются и требования к системе безопасности в процессе разработки программного обеспечения. На рисунке 3 представлены такие требования, которые необходимо учесть при разработке защищенного программного обеспечения.

Если говорить о техническом задании на систему безопасности, то в таком задании должны найти отражение такие разделы, как [3]:

-

– общие сведения о задании;

-

– цели и задачи, которые должна решить создаваемая система;

-

– характеристика объекта;

-

– системные требования и перечень работ, которые должны быть произведены в процессе разработки системы, а также порядок контроля системы;

-

– источники разработки и т. д.

Рис. 2. Требования к разработке

Идентификация и аутентификация

Защита от несанкционированного доступа к информации

Регистрация событий и ошибок

Контроль точности, полноты и правильности данных

Обработка программных ошибок

Рис. 3. Требования к безопасности

На основании технического задания формируется регламент, который служит основой для разработки системы и обеспечения ее защищенности в соответствии с полученным заданием.

Процедура внедрения программного обеспечения в эксплуатацию является завершающей стадией разработки и нередко происходит совместно с отладкой системы.

Ключевой целью поэтапного внедрения разработанной программы становится постепенное выявление необнаруженных ранее ошибок и недочетов кода. В рамках этого этапа разработки программного обеспечения и заказчик, и исполнитель могут столкнуться с рядом достаточно узкого спектра ошибок, связанных с частичной рассогласованностью данных при их загрузке в базы данных, а также срывов выполнения программных процедур в связи с применением многопользова- тельского доступа. Именно на этой стадии выкристаллизовывается окончательная картина взаимодействия пользователя с программой, а также определяется степень лояльности последнего к разработанному интерфейсу.

Если выход системы на проектную мощность после ряда проведенных доработок и улучшений произошел без особых осложнений, значит, предварительная работа над проектом и реализация предыдущих стадий разработки осуществлялась правильно.

Список литературы Методы разработки защищенного программного обеспечения

- ГОСТ Р 58412-2019. Защита информации. Разработка безопасного программного обеспечения. Угрозы безопасности информации при разработке программного обеспечения // Электронный фонд правовой и нормативно-технической информации. - Электрон. текстовые дан. - Режим доступа: https://docs.cntd.ru/document/1200164529. - Загл. с экрана.

- Логачева, Н. В. Важность тестирования программного обеспечения в процессе разработки программного обеспечения / Н. В. Логачева, М. Л. Ладонычева, К. С. Пузырева // Инновационная наука. - 2022. - № 2-2. - С. 23-26. EDN: FXHOTN

- Плахина, Е. А. Разработка схемы тестирования программного обеспечения / Е. А. Плахина // Известия Тульского государственного университета. Технические науки. - 2021. - № 9. - С. 274-276. EDN: WOCWOP