Разработка метода оценки уровня защищенности многокомпонентных корпоративных информационных систем

Бесплатный доступ

Для любой современной компании необходимо обеспечивать качественное управление процессами информационной безопасности в связи с распространением кибератак на организации и появлением новых угроз. Для этого требуется использование наиболее точного набора метрик для оценки показателей защищенности компонентов информационной системы и информационной системы в целом. Информационные системы, применяемые в компаниях, являются многокомпонентными и включают в себя значительное число объектов и связей, что необходимо учитывать при проведении оценки защищенности и проектировании системы защиты информации. Существующие методы оценки не учитывают в полной мере особенности структуры информационной системы, фокусируясь только на реализацию отельных мер защиты и наличие в анализируемой системе конкретных средств защиты без учета вариантов конфигурации связей между элементами системы. В статье рассматривается реализация метода оценки уровня защищенности многокомпонентных корпоративных информационных систем с учетом их структуры и конфигурации отдельных элементов защиты. Предлагаемый метод оценки может быть реализован для компаний различного масштаба и широкого спектра сфер деятельности, имеющих распределенную корпоративную информационную инфраструктуру.

Информационная безопасность, защита данных, информационные системы, методика оценки, кибербезопасность

Короткий адрес: https://sciup.org/148331176

IDR: 148331176 | УДК: 004.056.53 | DOI: 10.18137/RNU.V9187.25.02.P.104

Development of a method for assessing the level of security of multicomponent corporate information systems

Any modern company needs to ensure high-quality management of information security processes due to the spread of cyberattacks on organizations and the emergence of new threats. This requires the use of the most accurate set of metrics to assess the security indicators of the information system. components Information systems used in companies are multicomponent and include dozens of objects and a significant number of links between them. These implementation features must be taken into account when assessing security and designing an information security system. The existing security assessment methods do not fully take into account the features of the structure of the information system, focusing only on the implementation of individual data protection measures and the presence of specific security tools in the analyzed systems without taking into account the configuration options for the links between each of the elements of the particular system. This article discusses the implementation of a method for assessing the security level of multicomponent corporate information systems, taking into account their structure and configuration of individual security elements. The proposed assessment method can be implemented for companies of various sizes and a wide range of areas of activity, as well as for companies with a distributed corporate information infrastructure.

Текст научной статьи Разработка метода оценки уровня защищенности многокомпонентных корпоративных информационных систем

Для обеспечения качественного процесса управления необходимо осуществлять функции комплексного контроля параметров исследуемой системы [1–5]. При осуществлении задач управления информационной безопасностью (далее – ИБ) предприятия необходимо формирование набора метрик для оценки уровня защищенности всех компонентов информационной системы организации [6–9].

В корпоративной информационной инфраструктуре организации основными объектами защиты могут выступать:

-

• рабочие станции пользователей;

-

• используемые серверы;

-

• мобильные устройства, подключаемые к корпоративной сети организации;

-

• сетевое оборудование.

В Таблице 1 показаны конкретные примеры объектов защиты в пределах каждой из рассматриваемых групп.

Таблица 1

Примеры объектов защиты в рамках корпоративной информационной инфраструктуры организации

|

Группа объектов защиты |

Конкретные примеры |

|

Рабочие станции пользователей |

Рабочие станции под управлением операционных систем Windows, Linux, macOS |

|

Серверы |

Сервер баз данных Web-сервер Сервер мониторинга Контроллер домена DNS-сервер Файловый сервер Сервер централизованной аутентификации |

|

Мобильные устройства |

Смартфоны и планшетные компьютеры под управлением мобильных операционных систем iOS и Android |

|

Сетевое оборудование |

Маршрутизаторы Коммутаторы Беспроводные точки доступа Межсетевые экраны |

Источник: здесь и далее таблицы составлены автором.

Вестник Российского нового университета

Серия «Сложные системы: модели, анализ и управление», выпуск 2 за 2025 год

Конфигурацию связей между компонентами защиты можно представить в общем случае двумя способами – параллельным и последовательным соединением.

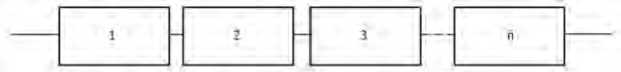

На Рисунке 1 графически показано последовательное соединение компонентов.

Рисунок 1. Структурная схема последовательного соединения компонентов Источник: здесь и далее рисунки выполнены автором.

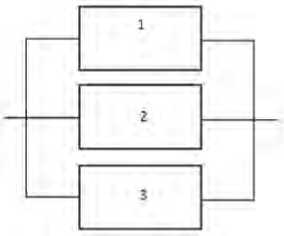

На Рисунке 2 показано параллельное соединение компонентов.

Рисунок 2. Структурная схема параллельного соединения компонентов

Допустимы также более сложные структуры с одновременным включением последовательного и параллельного типов связности [10; 11].

При последовательном соединении компонентов уровень защищенности Z будет рассчитываться по формуле

n

Z = n R i .

i = 1

При параллельном соединении компонентов будет действовать формула

n

Z=1 -n[1 - Ri], i =1

где R – значение уровня защищённости отдельного компонента инфраструктуры.

При этом значение R рассчитывается на основе выражения

R = ±K .

ii i=1

Здесь K – вес конкретного требования ИБ; F – степень его реализации; n – общее число требований ИБ.

Область значений для параметров F е [ 0;1 ] иK е [ 0;1 ] . При этом

n

Е K i = 1.

i = 1

Набор требований ИБ для серверной инфраструктуры включает следующие пункты [12–15]:

Разработка метода оценки уровня защищенности многокомпонентных корпоративных информационных систем

-

1) ограничение на подключение к серверным службам с ограниченным перечнем диапазонов IP-адресов;

-

2) выделение изолированной сети управления серверной инфраструктурой;

-

3) мониторинг серверных приложений;

-

4) ведение журналов событий активных сервисов;

-

5) выполнение регулярного резервного копирования данных;

-

6) внедрение систем бесперебойного питания;

-

7) отказоустойчивая кластеризация эксплуатируемых систем;

-

8) резервирование на уровне систем хранения данных;

-

9) активация шифрования в протоколах управления;

-

10) реализация централизованной политики обновления программного обеспечения серверных систем.

В качестве примера структуры с последовательным соединением компонентов можно представить многоуровневую архитектуру web-приложения, где выделяются три ключевых звена:

-

• web-сервер;

-

• сервер приложений;

-

• сервер баз данных.

Пусть общая защищенность компонента web-сервера R 1 = 0,7, для сервера приложений R 2 = 0,9, для сервера баз данных R 3 = 0,9. Согласно алгоритму расчета для конфигурации с последовательным соединением компонентов общий уровень защищенности

n

Z = П R i = 0,7 ■ 0,9 ■ 0,9 = 0,57.

i = 1

В Таблице 2 отображена интерпретация значений показателя уровня защищённости Z. Полученное значение Z = 0,57 относится к среднему уровню защищенности.

Таблица 2

Интерпретация значений показателя уровня защищенности

|

Значение Z |

Уровень защищенности |

|

0,7…1 |

Высокий |

|

0,4…0,69 |

Средний |

|

0…0,39 |

Низкий |

Для верификации разработанного метода был проведен анализ граничных условий состояния оцениваемой системы. Для варианта последовательного соединения компонентов: если один компонент из набора имеет уровень защищенности, равный нулю, вся рассматриваемая система также имеет низкий уровень защищенности:

z = J7 R i = R 1 R 2 ■ 0 = 0.

i = 1

Если уровень защищённости каждого из компонентов системы равен 1, то итоговый показатель защищенности системы будет максимальным:

Z = jn^Ri = 1x^x1 = 1.

i = 1

Вестник Российского нового университета

Серия «Сложные системы: модели, анализ и управление», выпуск 2 за 2025 год

Аналогичные расчеты выполнены для параллельной структуры:

n

Z=1 -П[1 - 0]=0;

i = 1

n

Z = 1 - n [ 1 - 1 ] = 1.

i = 1

Таким образом, предложен метод оценки уровня защищенности многокомпонентных корпоративных информационных систем, показан пример расчета для участка инфраструктуры организации, выполнен анализ разработанного метода на основе выделения граничных условий состояния оцениваемой системы. Возможно масштабирование данного метода с учетом особенностей реализации конкретной информационной системы и возможности интеграции информационных систем разного уровня. Разработанный метод может быть использован для организаций различного масштаба и специализации.