Система анализа данных и обнаружения изменения уровня безопасности передачи данных в беспроводных сетях

Автор: Михайлов Дмитрий Михайлович, Стариковский Андрей Викторович, Зуйков Александр Васильевич, Толстая Анастасия Михайловна

Журнал: Спецтехника и связь @st-s

Статья в выпуске: 5, 2013 года.

Бесплатный доступ

Система анализа данных и обнаружения изменения уровня безопасности передачи данных в беспроводных сетях позволяет отслеживать состояние сетей (2G-3G-4G, Wi-Fi), собирать и анализировать данные, необходимые как для централизованной, так и для локальной обработки, на основе внутренних алгоритмов предоставлять данные о наиболее вероятных причинах и следствиях изменений, произошедших в сетях.

Недоверенная точка мобильной сотовой связи, беспроводная сеть, подмена точки мобильной сотовой связи

Короткий адрес: https://sciup.org/14967174

IDR: 14967174

Текст научной статьи Система анализа данных и обнаружения изменения уровня безопасности передачи данных в беспроводных сетях

С истема анализа данных беспроводных сетей предназначена для любых мобильных устройств, на которых есть модуль сотовой связи и/или Wi-Fi модуль, например, таких как: мобильные телефоны, планшетные компьютеры, ноутбуки, соответствующие устройства и модули, входящие в состав навигационных систем (например, в автомобиле), устройства слежения. Система позволяет собирать и обрабатывать данные получаемые/ отправляемые этими устройствами, а также контролировать их состояние, например, заряд батареи, мощность, подаваемую на компоненты связи, показания акселерометров и т.д. Все эти данные могут обрабатываться и сохраняться на самом устройстве, а также передаваться на удаленный сервер.

Собранные таким образом данные дают детализированную статистику, которая может быть использована впоследствии для различных исследований (например, исследование эффективности алгоритмов Handover [1] (переключение между точками мобильной сотовой связи (ТС) оператора без обрыва связи), применяемых оператором, или исследования рациональности расхода батареи и т.д.), а также для составления баз данных и карт покрытия (например, составление базы данных ТС и Wi-Fi точек доступа с привязкой к координатам ТС или мобильного терминала (МТ), или составление карты с уровнями сигнала ТС различных операторов, или базы данных с причинами обрыва сети). Накопление и обработка подобной информации по- зволит принимать решения и оперировать более достоверными данными при дальнейших разработках и планировании архитектуры в области мобильных телекоммуникаций.

Еще одно назначение системы – это анализ данных в режиме реального времени. На основе информации об изменении контролируемых параметров с помощью заложенных в систему алгоритмов и накопленной статистики происходит вывод о возможных причинах и следствиях, связанных с данными изменениями.

Рассмотрим примеры подобных выводов:

-

1 МТ находит в своем окружении более одной ТС с одинаковыми идентификационными значениями. Выводом в данной ситуации будет то, что одна

из ТС является поддельной, т.е. недоверенной точкой мобильной сотовой связи (НТС);

-

2 было выключено шифрование между ТC и МТ, выводом в данном случае станет понижение уровня безопасности передачи данных, передаваемые данные могут быть легко перехвачены третьим лицом с помощью простого прослушивания радиоканала.

Далее, на основе этих выводов, а также используя выводы и дополнительную информацию, полученную из сети, может быть произведен выбор определенной заранее стратегии поведения, направленной на снижение уровня угрозы для МТ (владельца МТ). К числу подобных стратегий может быть отнесено оповещение пользователя, запрет на передачу конфиденциальной информации, изменение режима работы устройства. Эти стратегии могут выбираться как с участием пользователя, так и автоматически. Примеры подобных стратегий:

-

1 МТ попадает в зону, где заранее известно, что нет покрытия сотовым оператором, в этом случае одной из возможных стратегий поведения является уменьшение мощности или информационной нагрузки, подаваемой на модем;

-

2 МТ подключается в НТС. Одной из возможных стратегий станет информирование пользователя устройства или оператора системы.

Анализ и структурирование данных беспроводных сетей позволяет своевременно отслеживать изменения, произошедшие в беспроводных сетях, в зоне действия которых находится МТ, и производить оповещение локально (выводить предупреждение пользователю) или удаленно (отправлять уведомление на удаленные сервера) при наступлении нежелательных событий. Под нежелательными событиями могут пониматься любые изменения, которые интересуют пользователя МТ или любого другого пользователя системы [2], в том числе, но не ограничиваясь следующими событиями:

-

♦ ухудшение качества связи;

-

♦ обнаружение и/или подключение к НТС;

-

♦ изменение алгоритмов шифрования или разрядности ключа шифрования;

-

♦ увеличение скорости расхода батареи;

-

♦ установка неправомерных или нежелательных соединений (как голосовых, так и пакетных);

-

♦ ошибки сети;

-

♦ ошибки или несоответствия в получаемых от ТС данных.

При обнаружении наступления любого из интересующих событий наступает срабатывание инструкций, которые могут быть заданы как заранее, так и генерироваться динамически в зависимости от дополнительных параметров полученных системой.

Защищаемую систему можно разделить на несколько независимых модулей:

-

1 модуль проверки качества беспроводных сотовых соединений и состояния МТ;

-

2 модуль проверки подлинности и защищенности беспроводных сотовых соединений;

-

3 модуль проверки подлинности беспроводных Wi-Fi соединений.

Модуль проверки качества предназначен для измерения качества связи мобильных операторов методом мониторинга. Модуль работает посредством сбора событий, влияющих на качество связи, с мобильных терминалов пользователей и специального оборудования, оснащенного модемами для пас-сивного/активного соединения с мобильными операторами. Собираемые данные относятся не только к данным, полученным из сети, но и к данным состояния самого МТ. Эти данные впоследствии могут быть использованы, например, для следующих целей:

-

♦ создание статистической базы данных ТС мобильных операторов с уровнями сигналов;

-

♦ создание точной карты покрытия сотовой или Wi-Fi сети;

-

♦ создание статистической базы ошибок, происходящих в сети (под ошибками в данном случае понимается некорректная работа МТ с сетью доверенного поставщика услуг мобильной сотовой связи (ПС), в качестве такового может выступать родной оператор абонента, оператор связи в роуминге, корпоративная интрасеть или другой поставщик услуг связи, которому доверяет абонент в момент пользования сетью. Например, неверное завер-

- шение вызова, переключение на другую ТС с завершением вызова, отсутствие переключения на ТС с лучшим качеством сигнала и т.д.);

-

♦ анализ состояния и поведение МТ и правильности алгоритмов их работы.

Модуль проверки подлинности и безопасности сотовых соединений предназначен для проверки и сбора статистических данных о фактах подмены ТС и/или о нарушениях, связанных с безопасностью передачи данных (пакетных / текстовых / голосовых). Одна из задач данного модуля – это обнаружение НТС. Для определения НТС используются как явные, так и косвенные признаки.

-

1 К явным признакам относятся:

-

♦ несогласованность идентификационных данных ТС (MCC (Mobile Country Code), MNC (Mobile Network Code), LAC (Local Area Code), CellID (идентификатор соты)) между собой;

-

♦ наличие более одной ТС с одинаковыми MCC, MNC, LAC и CellID в радиусе приема сигнала МТ;

-

♦ несоответствие данных получаемых от ТС (MCC, MNC, LAC, CellID) и координат ТС и/или координат МТ.

Определение координат ТС и ее идентификационных данных может быть выявлено несколькими путями:

-

♦ запросом геолокационных данных ТС у ПС и последующим сравнением с текущими геолокационными данными ТС или МТ;

-

♦ запросом геолокационных данных о ТС в базе данных ТС и последующим сравнением с текущими геоло-кационными данными ТС или МТ;

-

♦ запросом геолокационных данных о ТС в статистической базе данных ТС и последующим сравнением с текущими геолокационными данными ТС или МТ.

Базы данных о ТС могут быть как локальными и храниться на МТ, так и удаленными и храниться на серверах в сетях интер- или интранет.

-

2 К косвенным признакам можно отнести:

-

♦ отсутствие шифрования между МТ и ТС;

-

♦ отсутствие ответа или невозможность проведения USSD запроса;

-

♦ невозможность использования геолокационных сервисов ПС на МТ;

-

♦ отсутствие пакетного соединения;

Рис. 1. Алгоритм проверки подлинности Wi-Fi соединений

-

♦ отсутствие переключения на другую ТС при определенном изменении координат;

-

♦ наличие только одной ТС в радиусе приема сигнала МТ;

-

♦ наличие скрытых для абонента сети соединений между МТ и ТС;

-

♦ отсутствие возможности установки соединения с удаленным сервером;

-

♦ сверхдолгое время жизни TMSI (Temporary Mobile Subscriber Identity);

-

♦ и др.

Косвенные признаки не дают полной уверенности, что МТ подключен к НТС, однако их использование в совокупности между собой и дополнительными признаками может существенно повысить степень уверенности.

Другая задача данного модуля – определение уровня безопасности передачи данных. Несмотря на то, что эта задача включает в себя задачу определения НТС, существует ряд дополнительных функций. Данный модуль определяет тип установленного соединения или наличие шифрования, а также, если это возможно, разрядность используемого ключа. При отсутствии шифрования, или при слабом шифровании передача данных считается небезопасной.

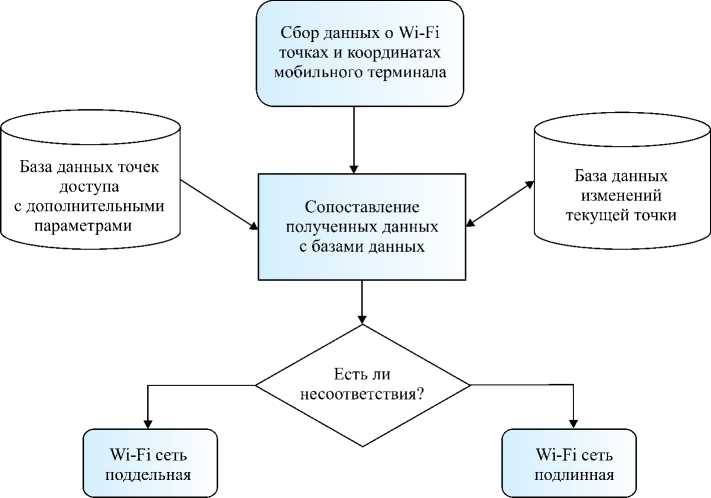

Модуль проверки подлинности беспроводных Wi-Fi соединений призван обезопасить систему (пользователя системы) от подложных Wi-Fi точек доступа. В основе работы модуля лежит контроль параметров Wi-Fi соединений, на предмет несанкционированных или нежелательных изменений. Данный контроль производится путем периодической проверки параметров Wi-Fi точки и записи их в базу данных (БД), с последующим сравнением.

Также используется вторая, чаще всего внешняя по отношению к модулю БД, для ведения «черного списка» или «разрешенного списка». В данной БД хранится список параметров точек беспроводного доступа с указанием их координат и необходимой дополнительной информации.

Общий алгоритм проверки будет выглядеть следующим образом ( рис. 1 ).

Для проверки подлинности ведется таблица, в которой указаны соответствия между МАС (Media Access Contro) адресами точек доступа и их SSID (Service Set IDentifier). Если МАС адрес изменился без изменения SSID, значит общение идет уже с другим устройством.

Защищаемые алгоритмы состоят из нескольких независимых условий проверки, которые могут быть реализованы на любом МТ в случае, если программное обеспечение МТ позволяет их реализовать

Список литературы Система анализа данных и обнаружения изменения уровня безопасности передачи данных в беспроводных сетях

- Хэндовер (Handover). Сотовая связь. URL: http://celnet.ru/HO.php.

- Защита мобильных телефонов от атак. Д.М. Михайлов, И.Ю. Жуков/под ред. А.М. Ивашко. -М.: Фойлис, 2011. -192 с.: ил.