Современные угрозы информационной безопасности

Автор: Ланецкая А.Ю., Александрова Е.Н.

Журнал: Международный журнал гуманитарных и естественных наук @intjournal

Рубрика: Экономические науки

Статья в выпуске: 7-2 (70), 2022 года.

Бесплатный доступ

В данной статье проводится исследование возможных угроз, подвергающих опасности конфиденциальность данных. Данная тема является актуальной в настоящее время, поскольку мы живем в современном цифровом мире полном различного рода информации, которая попадая в чужие руки способна нанести урон её собственнику. В статье анализируются методы, которые используют злоумышленники для кражи данных, категории устройств, подверженные таким атакам. Ведь для формирования безопасности информационных данных человека, отдельной компании или всего общества требуется иметь представление о возможных угрозах информационной безопасности.

Информационная безопасность, уязвимости, кибератаки, корпоративные данные, угрозы информационной безопасности

Короткий адрес: https://sciup.org/170194972

IDR: 170194972 | DOI: 10.24412/2500-1000-2022-7-2-192-195

Modern threats to information security

This article explores possible threats that jeopardize data privacy. This topic is relevant at the present time, since we live in a modern digital world full of various kinds of information that, falling into the wrong hands, can cause damage to its owner. The article analyzes the methods used by attackers to steal data, the categories of devices subject to such attacks. Indeed, in order to form the security of information data of a person, an individual company or the whole society, it is required to have an idea about possible threats to information security.

Текст научной статьи Современные угрозы информационной безопасности

Информационная безопасность России – это такое состояние страны, в котором путем оказания воздействия на информационную сферу этой страны существенный урон не может быть нанесен гражданам, общественным группам граждан, обществу и государству [1].

Как система она состоит из таких элементов, как объекты информационной безопасности, органы власти (субъекты), осуществляющие обеспечение информационной безопасности и средства защиты информации.

Под объектами информационной безопасности, в первую очередь, понимается сама информация и её каналы передачи, к которым относятся сведения о лицах, предметах, организациях (корпоративные данные) и т.д. В более широком смысле под объектами понимаются личность (её права и свободы), общество (его материальные и духовные ценности) и государство (его суверенитет, конституционный строй и территориальная целостность). Все эти объекты подвергаются влиянию информационной угроз, которые неизменно возникают в процессе жизнедеятельности общества.

Любое нарушение целостности данных имеет свою причину, которая называется источником угрозы информационной безопасности. Это физическое лицо, матери- альный объект или физическое явление, представляющие собой непосредственную причину возникновения угрозы безопасности информации. По типу источника они могут быть связанными или несвязанными с действиями человека. Например, утрата важной файловой информации может являться следствием ошибочного удаления данных пользователем (связанный с деятельностью человека) или сбоя в программе, пожара (несвязанные) и другие. В свою очередь угрозы, связанные с человеческой деятельностью, подразделяют на угрозы случайного и преднамеренного характера. В этом случае человека, который представляет собой источник угрозы преднамеренного характера, называют нарушителем или злоумышленником, а попытка реализовать эту угрозу называется атакой.

Угроза безопасности информации – это совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации [2]. Говоря о современном мире, отличительной чертой которого является информатизация, нельзя не отметить значимость кибербезопасности (компьютерной безопасности) цифровых данных. Кибербезопасность – это совокупность методов и практик защиты от атак злоумышленников для компьютеров, сер- веров, мобильных устройств, электронных систем, сетей и данных [3].

Кибератака - это преднамеренная, вредоносная попытка человека или организации проникнуть в информационную систему других людей или организаций. Злоумышленник, осуществляющий кибератаку, называется хакером.

По способу воздействия кибератаки различают на [4]:

-

1) Вредоносное программное обеспечение (ВПО): вирусные программы, заражающие компьютерные устройства. ВПО замедляют работу отдельных сервисов и устройств, следят за их работой, собирают, копируют или уничтожают данные.

-

2) Социальная инженерия: манипулирование психологией людей с целью совершения ими определенных действий, для достижения целей злоумышленника. К ней в контексте информационной безопасности можно отнести фишинг, то есть рассылка электронных писем и сообщений с вредоносным кодом. Добиться перехода «жертвы» по зараженной ссылке - основная задача мошенников, которые по итогу получают доступ к вашим личным и платежным данным.

-

3) «Хакинг», под определение которого попадают намеренные действия хакера, направленные на взлом объектов информационной безопасности. Связан с поиском и использованием уязвимостей в ПО, которые сами разработчики еще не обнаружили и не успели устранить.

-

4) Подбор учетных данных (подбор паролей).

Угроза чаще всего является следствием наличия уязвимых мест (пробелов, уязвимостей) в защите информационных систем. Под уязвимостью понимают свойство информационной системы, обуславливающее возможность реализации угроз безопасности, обрабатываемой в ней информации [2]. Самый простой пример -это угроза потери информации из-за перебоев в электричестве. Такую уязвимость системы устраняют путем подключения устройств к источникам резервного и бесперебойного питания. Если говорить о не технической стороне вопроса, то, в офисе, например, оставляя свою дверь открытой, работник создает риск кражи важных документов, составляющих корпоративную тайну. Конечно, источником этого риска является человек.

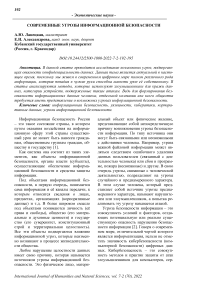

Рис. 1. Методы атак в России на 2021 год [4]

На рисунке 1 видно, что самыми распространенными и одновременно самыми опасными угрозами являются вредоносное ПО и социальная инженерия, на которые приходится более половины всех атак злоумышленников.

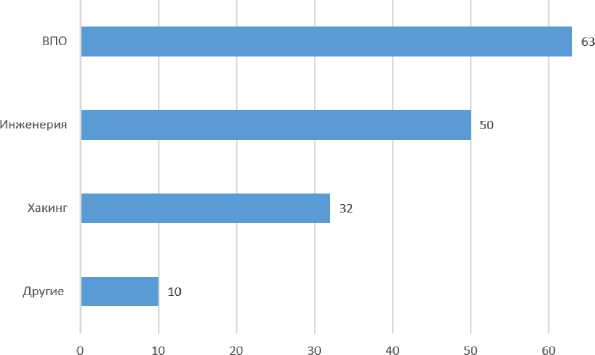

Жертвами злоумышленников становятся все те, кто пользуется компьютерами, мобильными устройствами и прочими средствами хранения и использования информации. Помимо мобильных устройств и компьютера, атакован может быть вэб-ресурс. В случае с веб-ресурсом целью ха- керов является использование или изменение информации на сайте, что означает ущерб для бизнеса владельца вэб-ресурса или пользователя страницы. Украдены с компьютера могут быть как персональные, так и корпоративные данные. Для мобиль- ного устройства - это преимущественно личные данные частных лиц. Действия злоумышленника также могут быть направлены и на манипулирование людьми (социальная инженерия).

-

■ ЮЛ ■ Частные лица

Рис. 2. Доля атакуемых объектов [4]

На рисунке 2 можно увидеть разделение атакуемых объектов, относящихся к физическим или частным лицам. На частные лица было направлено почти 90% всех атак направлены на манипулирование людьми. 37% вирусных атак совершено на компьютерную систему. 24% подверглись данные на мобильных устройствах, и лишь 5% относится к веб-ресурсам (страницам пользователя).

Для юридических лиц все немного иначе. Корпоративные данные хранятся на компьютерных жестких дисках и серверах

(1% на мобильные устройства и 79% на компьютеры). Веб-ресурсы для юридических лиц - это бизнес, на который с финансовой точки зрения злоумышленники смотрят больше, чем веб-страницы частных пользователей (17%).

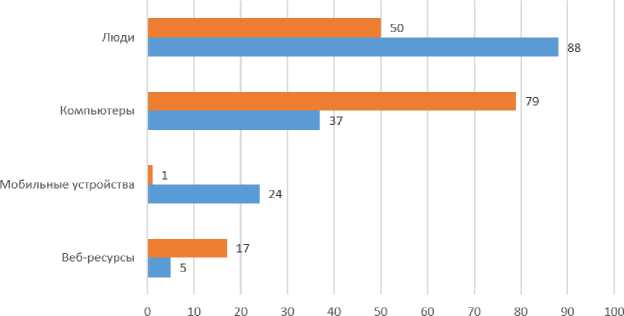

Следует сказать, что актуальность безопасности информации именно сейчас связана с увеличением количества кибератак, которые выступили следствием действий, принимаемых для прекращения распространения коронавируса в 2020 году.

-

■ Ряд!

Рис. 3. Количество атак за 2018-2021 гг. [4]

Судя по рисунку 3, такие меры как самоизоляция, дистанционная работа, оплата заказов и т.д. привели к появлению новых приложений, а, следовательно, к появлению новых объектов для атак. Это подтверждает то, что количество кибератак за 2020 г. выросло на 50% по сравнению с 2019 г. Данный показатель имеет положительный тренд, несмотря на это в 2021 г. рост суммы атак замедлился (рост составил 6%, до пандемии (2018-2019 гг.) было 19%). В общей совокупности за период в 4 года количество кибератак увеличилось на 91%.

В итоге, информационная безопасность как система не существовала бы без угроз, создающих опасность для сохранности информации. Самыми часто реализуемыми угрозами являются преднамеренные или случайные действия самих людей. Вторыми в этом списке являются хакерские атаки, в виде вредоносного ПО. Больше всего в зоне риска находятся именно компьютеры, по сравнению с мобильным устройством и вэб-ресурсами. Скорее всего это связанно, с большей выгодой для злоумышленника, так как на компьютерах могут храниться корпоративные данные. Это приводит к мысли о том, что больше всего угрозам информационной безопасности подвергаются именно юридические лица.

Список литературы Современные угрозы информационной безопасности

- Суворова, Г.М. Информационная безопасность: учебное пособие для вузов. - М.: Изд-во Юрайт, 2022. - 253 с.

- ГОСТ Р 50922-2006. Национальный стандарт Российской Федерации. Защита информации. Основные требования и понятия: утв. и введен в действие Ростехрегулирования от 27.12.2006 N 373-ст // Справочно-правовая система "Консультант Плюс".

- Камбулатов Т.Г. Кибербезопасность в сети / Т.Г. Камбулатов, С.И. Садыков // Качество жизни населения и экология: Сборник статей Всероссийской научно-практической конференции, Пенза, 30 октября 2021 года. - Пенза: Пензенский государственный аграрный университет, 2021. - С. 44-47.

- Актуальные киберугрозы: итоги 2021 года. // Positive technologies. - [Электронный ресурс]. - Режим доступа: https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2021/(дата обращения: 03.05.2022).