Топ источников вирусного заражения: актуальность проблемы для сети правительства Тульской области

Автор: Антоненко Наталья Александровна, Наташкина Елена Анатольевна, Сидоренко Владимир Викторович

Статья в выпуске: 1 (17), 2021 года.

Бесплатный доступ

В данной статье рассматриваются основные источники вирусного заражения различных устройств. Целью написания данной статьи является определение проблемных мест в области защиты информации со стороны возможных источников вирусного заражения, анализ поведения пользователей, а также формирование полезных советов по недопущению и минимизации рисков и последствий вирусного заражения.

Источники вирусного заражения, вирус, вредоносная программа, спам-письма, сайты и злоумышленники, информационная безопасность

Короткий адрес: https://sciup.org/140256756

IDR: 140256756 | УДК: 004.056 | DOI: 10.52374/36245102_2021_17_1_70

Top sources of viral infection: relevance of the problem for the Tula region government network

This article discusses main sources of virus infection of various devices. The purpose of this article is to identify problems in field of information protection from possible sources of virus infection, analyze user behavior, and form useful tips for preventing and minimizing the risks and consequences of virus infection.

Текст научной статьи Топ источников вирусного заражения: актуальность проблемы для сети правительства Тульской области

Угрозы информационной безопасности различны по своему содержанию и степени воздействия [1]. Одной из серьезнейших угроз информационной безопасности выступают компьютерные вирусы [2].

Обсуждение вопроса об основных источниках вирусного заражения различных устройств пользователей (персональных компьютеров, смартфонов, планшетов, ноутбуков и других устройств) (далее – компьютер) необходимо начать с определения понятия вирус (вредоносная программа). Это связано с тем, что вирусное заражение – как раз результат действия вредоносной программы.

Вредоносная программа – любое программное обеспечение, предназначенное для получения несанкционированного доступа к вычислительным ресурсам самого компьютера или к информации, хранимой на нем, с целью несанкционированного использования ресурсов компьютера или нанесения ущерба владельцу информации, и/или владельцу компьютера, и/или владельцу компьютерной сети путем копирования, искажения, удаления или подмены информации [3].

Еще один вариант определения приведен в статье 273 Уголовного Кодекса Российской Федерации («Создание, использование и распространение вредоносных компьютерных программ»): вредоносные программы – «… заведомо предназначенные для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации…» [4].

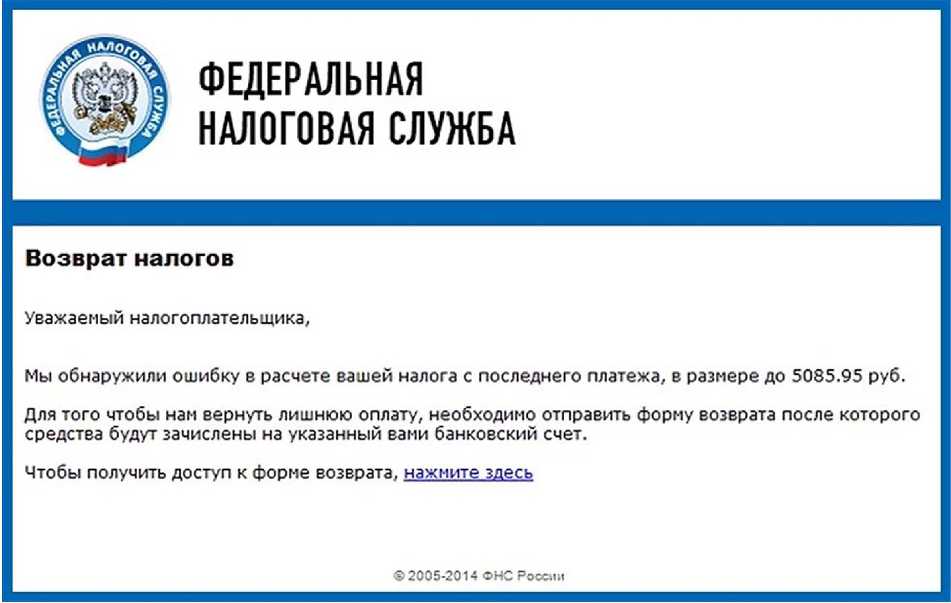

В настоящий момент к одному из самых распространенных вариантов заражения вредоносными программами различных устройств пользователей можно отнести получение спам-письма на электронную почту [5]. Как правило, злоумышленники за основу подобных писем берут официальные стили и логотипы известных компаний (та- ких как банки, государственные структуры – Федеральная налоговая служба России, Пенсионный фонд Российской Федерации и др.) и направляют их всем доступным адресатам. Простой пользователь, не владеющий основами безопасной работы в сети «Интернет», попадается на такие уловки и в результате передает свою личную информацию, персональные данные злоумышленникам, которые используют их для совершения мошеннических действий.

Нередки и случаи нарушения работоспособности самого компьютера пользователя, когда злоумышленники блокируют работу устройства и требуют денежного вознаграждения за восстановление работоспособности.

В преобладающем большинстве письма подобного рода содержат какое- либо вложение (зачастую архивы .zip или .rar) для обхода систем защиты, но иногда прикладываются и ссылки для скачивания вредоносной программы.

По данным компании Group-IB, 71 % заражений компьютеров происходит через вложение, прикрепленное к самому письму, и лишь 29 % – через ссылки для скачивания.

Пример письма с вредоносной ссылкой представлен на рис. 1.

Помимо вышеупомянутого, следует отметить еще один вариант заражения – использование так называемого «пиратского» программного обеспечения, как системного, так и прикладного. Многие пользователи с целью экономии денежных средств скачивают с сети «Интернет» такие программы, которые могут полноценно работать без покупки лицензии.

«Пиратское» программное обеспечение представляет собой по сути тот же лицензированный программный продукт, в ключевые файлы которого были внесены измене- ния, будь то исполняемый файл, файл конфигурации и/ или динамические подключаемые библиотеки (файлы с расширением .dll).

Однако стоит заметить, что нередки случаи, когда после установки подобного рода программного обеспечения у пользователей возникали проблемы как с самим компьютером, заключающеюся в том, что система начинала нестабильно работать, зависать, появились «вылеты» программ и другое, так и с доступом к сайтам банков или иным социально важным ресурсам.

Это связано с тем, что в само «пиратское» программное обеспечение были не только внесены изменения, связанные с проверкой лицензии, но и внедрен вредоносный код, который уже без участия пользователя распоряжается ресурсами компьютера.

К вредоносным программам, которые могут быть установлены совместно с «пиратским» программным обеспечением, можно отнести так называемые троянские программы, программы-шпионы, сетевые черви и другие.

Каждый из этих вирусов используется в определенных целях. Троянские программы могут как предоставить злоумышленнику доступ к компьютеру, так и запустить на нем программу для майнинга криптовалют, в результате чего злоумышленник будет получать прибыль. Программы-шпионы собирают данные о действиях, производимых пользователями на компьютере, и передают их злоумышленникам для анализа и дальнейшего использования в своих корыстных или противоправных действиях. Сетевые черви могут использовать компьютер как центр организации вредоносной рассылки или атаки на учреждения и организации.

Рис. 1. Образец письма, содержащего вредоносную ссылку

К третьему источнику вирусного заражения компьютера можно отнести посещение различных сайтов в сети «Интернет». Но стоит обратить внимание, что далеко не все сайты заражены и являются рассадником вирусов. Крупные компании следят за своими сайтами в сети «Интернет» и предпринимают все необходимые меры для их защиты от злоумышленников.

Вирусное заражение компьютеров через сеть Интернет происходит относительно просто. Существует необходимость разобраться в процессе размещения сайтов в сети Интернет. Для начала рассмотрим два таких понятия, как «хостинг» и «единый указатель ресурса».

Хостинг (англ. hosting) – услуга по предоставлению ресурсов для размещения информации на сервере, постоянно находящемся в сети (обычно Интернет) [6].

Единый указатель ресурса (от англ. Uniform Resource Locator – унифицированный указатель ресурса, сокр. URL) – система унифицированных адресов электронных ресурсов, или единообразный определитель местонахождения ресурса (файла) [7].

Исходя из первого определения, можно сделать вывод, что сам сайт находится на каком-либо компьютерном оборудовании (сервер, настольный компьютер и др.) и может быть подвержен хакерской атаке с целью получения доступа как к оборудованию в целом, так и к информации, хранящейся на нем.

В случае вирусного заражения злоумышленник получает доступ к самому сайту, и у него появляется возможность вносить в него какие-либо изменения. Редактируя исходный код страницы, он изменяет его функционал, в результате чего злоумышленнику с компьютера посетителя сайта направляется информация, к которой можно отнести личные данные (логины и пароли для доступа в личный кабинет банка, на портал государственных и муниципальных услуг, на служебную электронную почту и др.).

Вопрос вирусного заражения компьютера посредством посещения сайтов в сети Интернет можно разделить на две подкатегории:

-

• загрузка вредоносного программного обеспечения на компьютер и последующий его запуск;

-

• выполнение скрипта, внедренного в исходный код страницы.

Любое из этих действий может быть реализовано в виде рекламного баннера, как правило, мешающего изучению содержимого самой страницы сайта, или всплывающего окна с иконкой или ссылкой. А для закрытия баннера и всплывающего окна приходится искать соответствующие надписи и значки. Чем злоумышленники обычно и пользуются.

Если последнее может выразиться в простой переадресации на какой-либо ресурс в сети Интернет и, закрыв его, пользователь ничем не рискует, то другие варианты гораздо опаснее, так как могут привести к более серьезным последствиям.

Если говорить о вирусных заражениях в сети правительства Тульской области, то здесь следует акцентировать внимание именно на работе со служебной электронной почтой.

За 2019 год в правительстве Тульской области доля писем, относящихся к категории спам, составила 74 % от всех поступивших. Сюда также можно отнести письма с вложением, которое может содержать вредоносное программное обеспечение, и письма с защищенными объектами (парольные архивы).

Также стоит отметить риск заражения компьютера при работе с внешними машинными носителями информации, причем именно с теми, которые используются для подключения не только к служебным компьютерам сети правительства Тульской области, но и к компьютерам сторонних организаций (с целью передачи той или иной информации). Здесь риск заключается в том, что в сторонних учреждениях не всегда выполняются те минимальные меры по защите информации, которые должны быть реализованы.

В этом случае на служебный компьютер, в частности, и в информационную систему правительства Тульской области, в целом, с разрешенного к использованию внешнего носителя информации может проникнуть любой тип вредоносного программного обеспечения – как простой компьютерный вирус, троян, так и шифровальщик.

Особо следует отметить факт того, что ежемесячно средства антивирусной защиты (около 5-10 срабатываний) фиксируют вредоносное программное обеспечение на машинных носителях информации. В основном они срабатывают на портативное программное обеспечение, которое расценивается как «пиратское», и безвозвратно удаляют его.

В связи с вышеприведенной информацией, выделим ряд рекомендаций для пользователей, которые следует соблюдать с целью обеспечения информационной безопасности:

-

1. Использовать средства антивирусной защиты и периодически проводить полную проверку устройства (компьютера, смартфона, планшета и др.) на наличие вирусов.

-

2. Использовать только лицензионное программное обеспечение, загруженное с доверенных источников.

-

3. На регулярной основе проверять наличие обновлений как системного, так и прикладного программного обеспечения.

-

4. Не нажимать на сомнительные ссылки и не переходить по рекламным баннерам.

-

5. При возникновении каких-либо сомнений заходить на официальные сайты организаций, учреждений и оттуда получать необходимую информацию и услуги.

Подводя итог по данной теме, хочется обратить внимание на то, что в первую очередь вирусное заражение компьютеров пользователей происходит из-за невнимательности и доверчивости самих пользователей. Выражается это и в компьютерной безграмотности пользователей по безопасной работе в сети Интернет.

Многие пользователи не придают должного значения даже минимальным мерам защиты информации и компьютерной грамотности, в результате чего их личными данными завладевают и пользуются злоумышленники в корыстных, а иной раз и в противоправных действиях.

Список литературы Топ источников вирусного заражения: актуальность проблемы для сети правительства Тульской области

- Фокина Н.А. Персонал как источник угроз информационной безопасности предприятия // Проблемы информационной безопасности: труды V Всероссийской с П781 международным участием научно-практической конференции, (Симферополь-Гурзуф, 14-16 февраля 2019 г.) / под редакцией профессора Бойченко О. В. - Симферополь: ИП Зуева Т.В., 2019. - с. 70-72

- Магамадова З.Р. Компьютерные вирусы как угроза информационной безопасности / З.Р. Магамадова // Перспективы развития информационных технологий. 2014. - № 19. - С. 152-155

- Вредоносная программа [Электронный вариант]. - Режим доступа: https://ru.wikipedia.org/wiki/Вредоносная_программа - Заглавие экрана. - (Дата обращения 22.11.2019)

- "Уголовный кодекс Российской Федерации" от 13.06.1996 N 63-ФЗ (ред. от 04.11.2019) [Электронный вариант]. - Режим доступа: http://www.consultant.ru/document/cons_doc_LAW_10699/ - Заглавие экрана. - (Дата обращения 25.11.2019)

- Определен наиболее популярный способ заражения пользователей интернета [Электронный вариант]. - Режим доступа: https://lenta.ru/news/2019/11/19/attack/ - Заглавие экрана. - (Дата обращения 22.11.2019)

- Хостинг [Электронный вариант]. - Режим доступа: https://ru.wikipedia.org/wiki/Хостинг - Заглавие экрана. - (Дата обращения 22.11.2019)

- URL [Электронный вариант]. - Режим доступа: https://ru.wikipedia.org/wiki/URL - Заглавие экрана. - (Дата обращения 22.11.2019)