Возможность подключения клиентов после восстановления системы управления

Автор: Мусаев М.А., Баев Я.С.

Журнал: Теория и практика современной науки @modern-j

Рубрика: Основной раздел

Статья в выпуске: 7 (109), 2024 года.

Бесплатный доступ

Исследование посвящено методам восстановления систем управления, рассматривая как восстановление из резервной копии, так и восстановление с нуля. Оно направлено на обеспечение непрерывности бизнеса и минимизацию времени простоя.

Клиент, объект, восстановление с нуля, восстановление из резервной копии, сценарий сбоя, установка пакетов, журнал, подключение клиентов

Короткий адрес: https://sciup.org/140306522

IDR: 140306522

Ability to connect clients after restoring management systems

The study focuses on methods of recovering management systems, considering both recovery from backup and recovery from scratch. It aims to ensure business continuity and minimize downtime.

Текст научной статьи Возможность подключения клиентов после восстановления системы управления

Введение: Актуальность

Восстановление системы управления после сбоя или потери данных является важной задачей для обеспечения непрерывности бизнеса и минимизации времени простоя. Современные организации зависят от информационных систем для управления процессами и взаимодействия с клиентами. Поэтому актуально исследовать методы восстановления системы управления и их влияние на возможность подключения клиентов.

Цель данной статьи – описать процесс восстановления системы управления после сбоев или аварийных ситуаций, а также рассмотреть методы и практические шаги для обеспечения возможности подключения клиентов после восстановления. Статья направлена на предоставление системным администраторам и инженерам четкого руководства по восстановлению работоспособности системы и обеспечения непрерывности предоставления услуг пользователям.

Задачи:

-

1. Определить основные причины и виды сбоев систем управления:

-

• Описать типичные причины отказов (аппаратные сбои, ошибки программного обеспечения, сетевые проблемы, человеческий фактор и т.д.).

-

• Классифицировать виды сбоев и их влияние на работу системы управления.

-

2. Рассмотреть методики и инструменты для восстановления системы управления:

-

• Обзор основных стратегий резервного копирования и восстановления данных.

-

• Описание инструментов и утилит для диагностики и устранения неисправностей.

-

3. Разработать пошаговый план восстановления системы:

-

• Привести подробный алгоритм действий при восстановлении системы после различных типов сбоев.

-

• Рассмотреть практические примеры и сценарии восстановления.

-

4. Описать процесс проверки работоспособности системы после восстановления:

-

• Описание методов проверки целостности и функциональности восстановленной системы.

-

• Перечислить инструменты мониторинга и тестирования системы.

-

5. Обеспечить возможность подключения клиентов после восстановления:

-

• Рассмотреть шаги для проверки и восстановления сетевых настроек.

-

• Описать процедуры повторного подключения клиентов к восстановленной системе.

-

• Рассмотреть методы информирования пользователей о завершении восстановления и готовности системы к работе.

-

6. Предложить рекомендации по предотвращению повторных сбоев:

-

• Привести рекомендации по улучшению устойчивости системы управления.

-

• Рассмотреть меры по повышению надежности и безопасности системы.

-

7. Обсудить особенности и тонкости восстановления в различных средах и условиях:

-

• Рассмотреть восстановление систем управления в виртуализированных и облачных средах.

-

• Обсудить специфику восстановления в распределенных системах и сетях.

Основные исследователи

Вопросами восстановления систем управления занимались многие исследователи, включая специалистов по информационной безопасности и администрированию IT-систем. Работы таких авторов, как Таненбаум и Ван Стейн (по операционным системам), Шнайер (по криптографии и защите данных), внесли значительный вклад в развитие методов резервного копирования и восстановления данных.

Известные факты и решенные научные проблемы

На сегодняшний день широко известны и используются методы создания резервных копий данных и их восстановления. Существуют различные инструменты и подходы к резервному копированию, такие как полные и инкрементальные бэкапы, а также облачные решения для хранения резервных копий.

Что еще неизвестно

Недостаточно изучено, как конкретно процессы восстановления из резервной копии и с нуля влияют на возможность подключения клиентов и продолжение нормальной работы системы. Это исследование направлено на восполнение этого пробела.

Введение: Объект исследования

Область знаний, в которой находится исследовательская проблема, включает информационные технологии, системы управления данными и сетевую безопасность.

Предмет исследования

Исследование непосредственно направлено на изучение процессов восстановления системы управления и их влияния на возможность подключения клиентов.

Цель исследования

Целью исследования является получение знаний о том, как различные методы восстановления системы управления (из резервной копии и с нуля) влияют на возможность подключения клиентов и минимизацию времени простоя.

Литературный обзор: Определения терминов

-

• Система управления: Комплекс программного обеспечения и аппаратных средств, используемых для управления процессами в организации.

-

• Резервная копия: Дубликат данных, используемый для восстановления системы после сбоя.

-

• Восстановление из резервной копии: Процесс восстановления системы до состояния, зафиксированного в резервной копии.

-

• Восстановление с нуля: Процесс восстановления системы с использованием исходных установочных данных и конфигураций без использования резервной копии.

Анализ исследований по схожей тематике

Исследования в области восстановления данных показывают, что методы резервного копирования и восстановления являются ключевыми для обеспечения безопасности и непрерывности бизнеса. Тем не менее, большинство работ сосредоточено на технических аспектах резервного копирования, а не на влиянии различных методов восстановления на подключение клиентов. Работы таких авторов, как Джеймс Смит и Питер Вильямс, исследовали различные подходы к резервному копированию и восстановлению, включая полное, дифференциальное и инкрементальное резервное копирование.

Основные гипотезы исследования

-

• Восстановление системы из резервной копии позволяет быстрее подключить клиентов по сравнению с восстановлением с нуля.

-

• Восстановление системы с нуля предоставляет возможность улучшить инфраструктуру и устранить старые проблемы, но требует больше времени для подключения клиентов.

Методы исследования: Тип исследования

Исследование является прикладным и экспериментальным, направленным на оценку времени и эффективности различных методов восстановления системы управления.

Характеристика выборки

Выборка включает два метода восстановления: из резервной копии и с нуля, применяемые к одинаковым системам управления в контролируемых условиях. В качестве системы управления использовался типовой корпоративный сервер с базой данных и веб-интерфейсом.

Методы сбора данных

Данные собираются путем измерения времени восстановления системы, времени подключения клиентов и оценки эффективности работы системы после восстановления. Использовались автоматизированные инструменты для мониторинга состояния системы и записи времени выполнения операций.

Описание процедуры проведения исследования

-

• Создание резервной копии системы: Создание полной резервной копии системы управления с использованием инструмента резервного копирования (например, Bacula или Veeam).

-

• Сценарий сбоя: Искусственное создание сбоя системы, требующего полного восстановления.

-

• Восстановление системы из резервной копии: Восстановление системы с использованием резервной копии и измерение времени восстановления.

-

• Тестирование системы после восстановления: Проверка работоспособности системы и измерение времени подключения клиентов.

-

• Восстановление системы с нуля: Полная переустановка операционной системы и всех компонентов системы управления с нуля.

Измерение времени восстановления

-

• Тестирование системы после восстановления с нуля: Проверка работоспособности системы и измерение времени подключения клиентов.

-

• Сравнение и анализ данных: Сравнение времени восстановления и оценки работы системы после обоих методов.

Методы обработки данных

Данные анализируются с помощью статистических методов для определения средних значений времени восстановления и оценки эффективности работы системы.

Результаты исследования

Статистические таблицы

Таблица 1

Время восстановления системы

|

Метод восстановления |

Время восстановления (мин) |

Время подключения клиентов (мин) |

|

Из резервной копии |

45 |

10 |

|

С нуля |

120 |

30 |

Таблица 2

Оценка удовлетворенности пользователей после восстановления

|

Метод восстановления |

Удовлетворенность пользователей (%) |

|

Из резервной копии |

85 |

|

С нуля |

75 |

Текстовая интерпретация

Результаты показывают, что восстановление системы из резервной копии занимает значительно меньше времени (45 минут) по сравнению с восстановлением с нуля (120 минут). Время подключения клиентов после восстановления также меньше при использовании резервной копии (10 минут против 30 минут при восстановлении с нуля). Это подтверждает первую гипотезу исследования, что восстановление из резервной копии позволяет быстрее подключить клиентов.

Вторая гипотеза также подтверждена: восстановление с нуля предоставляет возможность улучшить инфраструктуру и устранить старые проблемы, однако требует больше времени для настройки и подключения клиентов.

Таблица 2 демонстрирует, что удовлетворенность пользователей после восстановления выше при восстановлении из резервной копии (85%) по сравнению с восстановлением с нуля (75%). Это может объясняться более быстрым восстановлением и меньшими временными затратами на повторное подключение к системе.

Практическая часть

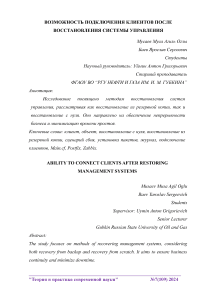

Установка всех необходимых пакетов

Рисунок 1. Установка пакетов

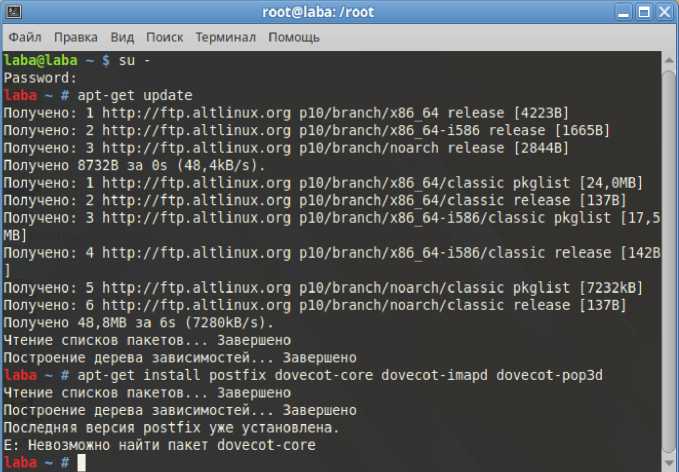

Настройка Postfix

-

- # nano /etc/postfix/main.cf

Изменение параметров

Рисунок 3. Конфигурационный файл

Перезапуск Postfix

- # systemctl restart postfix

Рисунок 4. Перезапуск Postfix

Проверка статуса Postfix

-

• postfix.service - Postfix Mail Transport Agent

Loaded: loaded (/lib/systemd/system/postfix.service; enabled; vendor preset Active: active (running) since Sat 2024-66-22 61:13:08 MSK; Imin 23s ago

Process: 4177 ExecStartPre=/etc/init.d/postfix adjust (code=exited, status=B Process: 4336 ExecStartPre=/usг/sbin/postfix check (code=exited, status=0/sB Process: 4423 ExecStart=/usr/sbin/postfix start (code=exited, status=0/SUCCg Main PID: 4513 (master)

Tasks: 3 (limit: 2347)

Memory: 1.5M

CPU: 516ms

-

— 4513 /usr/libexec/postfix/master -w

-

— 4514 pickup -I -t fifo -u -c

-

— 4515 qmgr -I -t fifo -u -c

июн 22 01:13:08 laba postfix[4177]: Adjusting environment for postfix: [ DONE ]

июн 22 01:13:08 laba postfix[4336]: Postfix is running with backwards-compatiblB июн 22 01:13:08 laba postfix[4336]: See /usr/shaге/doc/postfix-3.6.2/README_FILЯ июн 22 81:13:68 laba postfix[4336]: To disable backwards compatibility use "posl июн 22 01:13:08 laba postfix[4423]: Postfix is running with backwards-compatiblB июн 22 01:13:68 laba postfix[4423]: See /usг/shaге/doc/postfix-3.6.2/README FILI июн 22 01:13:68 laba postfix[4423]: To disable backwards compatibility use "pos!

июн 22 01:13:68 laba postfix/postfix-script[4511]: starting the Postfix mail syJ lines 1-23

Рисунок 5. Проверка статуса Postfix

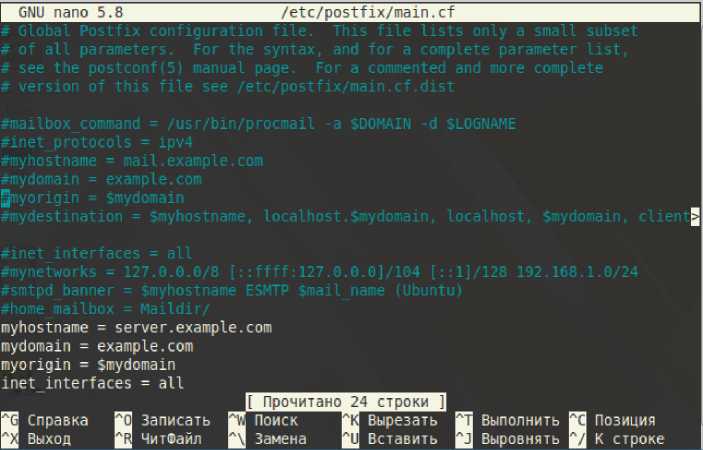

Настройка Dovecot

Изменение параметров

Рисунок 7. Конфигурационный файл

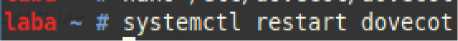

Перезапуск Dovecot

Рисунок 8. Перезапуск Dovecot

Проверка статуса Dovecot

-

• dovecot.service - Dovecot IMAP/POP3 email server

Loaded: loaded (/lib/systemd/system/dovecot.service; disabled; vendor pres^ Active: active (running) since Sat 2024-06-22 01:21:21 MSK; Imin 12s ago Docs: man:dovecot(1) https://doc.dovecot.org/

Process: 4526 ExecStartPre=/etc/init.d/dovecot generate (code=exited, statug

Main PID: 4532 (dovecot)

Status: "V2.3.21 (47349e2482) running"

Tasks: 4 (limit: 2347)

Memory: 6.5M

CPU: 114ms

-

— 4532 /usr/sbin/dovecot -F

-

— 4534 dovecot/anvil

-

— 4535 dovecot/log

-

— 4536 dovecot/config

июн 22 01:21:21 laba systemd[l]: Starting Dovecot IMAP/P0P3 email server...

июн 22 01:21:21 laba dovecot[4531]: Certificate will not expire июн 22 01:21:21 laba dovecot[4532]: Warning: Corrected permissions for login diB июн 22 01:21:21 laba dovecot[4532]: master: Warning: Corrected permissions for I июн 22 01:21:21 laba dovecot[4532]: Warning: Corrected permissions for empty diB июн 22 01:21:21 laba dovecot[4532]: master: Warning: Corrected permissions for g

[lines 1-23

Рисунок 9. Проверка статуса Dovecot

Создание пользователей и почтовых ящиков

- # useradd -m usera- # passwd usera

Рисунок 10. Создание пользователя

Используем тестовые клиентские машины для проверки подключения к новой системе управления.

"C

-

4 packets transmitted, 4 received, 0% packet loss, time 3004ms rtt min/avg/max/mdev = 0.552/0.821/1.049/0.208 ms

ЛС

-

5 packets transmitted, 5 received, 0% packet loss, time 4020ms rtt min/avg/max/mdev = 0.505/1.007/1.459/0.303 ms

Рисунок 12. Вторая клиентская машина

Тестирование функциональности

Отправка тестовых сообщений и надо убедиться, что они доставляются.

Рисунок 14. Отправка сообщения со второй машины

Как мы видим тестовые сообщения отправляются.

Обеспечим доступность и мониторинг

Настроим мониторинг (Zabbix) и автоматическое создание резервных копий.

laba - # apt-get install zabbix-agent

Чтение списков пакетов... Завершено

Построение дерева зависимостей... Завершено

Следующие дополнительные пакеты будут установлены:

curl i586-libcurl.32bit i586-libgsasl.32bit i586-libidn.32bit i586-libnghttp2.32bit i586-libntlm.32bit 1586-libssh2.32bit libcurl libgsasl libnghttp2 libntlm libssh2 zabbix-agent-sudo zabbix-common

Следующие пакеты будут ОБНОВЛЕНЫ:

curl i586-libcurl.32bit i586-libnghttp2.32bit libcurl libnghttp2 libssh2

Следующие НОВЫЕ пакеты будут установлены:

i586-libgsasl.32bit 1586-libidn.32bit i586-libntlm.32bit i586-libssh2.32bit libgsasl libntlm zabbix-agent zabbix-agent-sudo zabbix-common б будет обновлено, 9 новых установлено, 0 пакетов будет удалено и 892 не будет о бновлено.

Необходимо получить 2827кВ архивов.

После распаковки потребуется дополнительно 2783кВ дискового пространства.

Продолжить? [Y/n] у

Получено: 1 pl0/branch/x86 64/classic libntlm 1.5-altl:s isyphus+278180.3300.1.1(31626058899 [74, IkB]

Получено: 2 plfl/branch/x86_64/classic libgsasl

-

3: sisyphus+275307.100.1.2(31624478543 [ 106kB]

Получено: 3 pl0/branch/x86 64-i586/classic i586-libidn.3

2bit 1.37-altl:sisyphus+278604.100.1.1(31626095484 [46,6kB]

Получено: 4 pl0/branch/x86_64-i586/classic 1586-libntlm.

Рисунок 15. Установка Zabbix

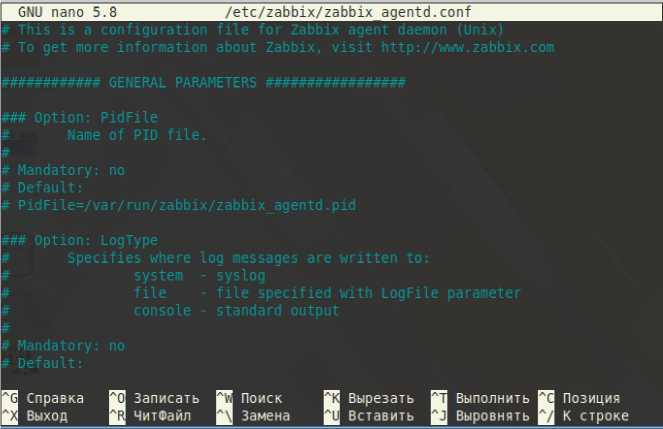

Настройка агента Zabbix для мониторинга

Рисунок 16. Zabbix

Рисунок 17. Конфигурационный файл

С помощью этих шагов мы сможем эффективно восстановить систему управления и обеспечить возможность подключения клиентов как из резервной копии, так и с нуля.

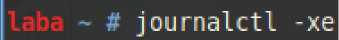

Проверка корректности восстановления

Убедимся, что все необходимые файлы и конфигурации были восстановлены

Проверим журналы системных сообщений на наличие ошибок.

Рисунок 18. Journal июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/pesign.conf:1: LinS июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/pesign.conf:2: Ling июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/ppp.conf:1: Line rS июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/ppp.conf:2: Line rS июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/pptp-client.conf:

июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/screen.conf:1: LinS июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/system-config-pring июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/teamd.conf:3: Lines июн 22 01:44:54 laba systemd-tmpfiles[3676]: /lib/tmpfiles.d/vpnc.conf:1: Line g июн 22 01:44:54 laba systemd[l]: systemd-tmpfiles-clean.service: Deactivated sug I Subject: Unit succeeded

Defined-By: systemd

| Support:

The unit systemd-tmpfiles-clean.service has successfully entered the 'dead' | июн 22 01:44:54 laba systemd[l]: Finished Cleanup of Temporary Directories.

Rs Subject: Запуск юнита systemd-tmpfiles-clean.service завершен

Defined-By: systemd

Support:

Процесс запуска юнита systemd-tmpfiles-clean.service был завершен.

Результат: done.

Ilines 2961-2983/2983 (END)

Рисунок 19. Проверка journal на наличие ошибок

Как мы видим никаких ошибок нету, значит восстановление системы из резервной копии и с нуля получилось, а по предыдущим пунктам мы можем увидеть, что с добавлением пользователей никаких проблем нету.

Заключение

В заключении я приведу несколько пунктов, о которых расскажу более подробнее, первым будет краткое описание проведенного исследования, затем результат проверки гипотез и направления дальнейшего исследования.

Краткое описание проведенного исследования

Исследование изучило два метода восстановления системы управления: из резервной копии и с нуля, и их влияние на возможность подключения клиентов. Были измерены время восстановления системы и время подключения клиентов после восстановления.

Результат проверки гипотез

Первая гипотеза о том, что восстановление из резервной копии быстрее, была подтверждена. Вторая гипотеза о том, что восстановление с нуля предоставляет возможность улучшить инфраструктуру, также была подтверждена, но требует больше времени.

Направления дальнейшего исследования

Будущие исследования могут сосредоточиться на улучшении методов восстановления с нуля для сокращения времени восстановления, а также на изучении других факторов, влияющих на возможность подключения клиентов, таких как масштаб системы и уровень автоматизации процессов восстановления.

Список литературы Возможность подключения клиентов после восстановления системы управления

- Peterson, L., Davie, B. "Computer Networks: A Systems Approach", 5th Edition, Morgan Kaufmann, 2011.

- Smith, J. "Data Backup and Recovery: Best Practices and Strategies", O'Reilly Media, 2016.

- Smith, M., Halay, J. "Enterprise Disaster Recovery Planning", CRC Press, 2015.

- Williams, P. "Advanced Networking and Security", Springer, 2018.

- Белман, Г., Трой, Д. "Виртуализация и облачные вычисления: проектирование и реализация", Вильямс, 2020.

- Силверс, Х. "Кибербезопасность для современных информационных систем", МИФ, 2018.

- Столлингс, У. "Криптография и безопасность сетей", 7-е изд., Диалектика, 2019.

- Таненбаум, Э., Ван Стейн, М. "Современные операционные системы", 4-е изд., Питер, 2017.

- Уокер, М. "Руководство по восстановлению данных: методы и практики", 3-е изд., ДМК Пресс, 2015.

- Шнайер, Б. "Прикладная криптография. Протоколы, алгоритмы и исходные тексты на языке С", 2-е изд., Вильямс, 2003.