Анализ динамики интернет-угроз сети Красноярского научного центра Сибирского отделения Российской академии наук

Автор: Исаев Сергей Владиславович

Журнал: Сибирский аэрокосмический журнал @vestnik-sibsau

Рубрика: Математика, механика, информатика

Статья в выпуске: 3 (43), 2012 года.

Бесплатный доступ

Выполнен анализ интернет-угроз на основе многолетних данных работы сети Красноярского научного центра Сибирского отделения Российской академии наук. Выявлены основные тенденции развития опасных факторов и структура источников опасностей.

Интернет, вирусы, электронная почта, защита информации

Короткий адрес: https://sciup.org/148176856

IDR: 148176856 | УДК: 004.738

Analysis of internet threats dynamics of the network of Krasnoyarsk scientific center SB RAS

The work is devoted to the analysis of Internet threats, made on the basis of long-term data of the network of Krasnoyarsk scientific center of the Siberian Branch of Russian Academy of Science. The main tendencies of development of dangerous factors and the structure of danger sources are determined.

Текст научной статьи Анализ динамики интернет-угроз сети Красноярского научного центра Сибирского отделения Российской академии наук

В связи с развитием информационных и телекоммуникационных технологий, а также с расширением круга пользователей, подключенных к сети Интернет, задачи обеспечения информационной безопасности становятся все более актуальными. В Институте вычислительного моделирования Сибирского отделения (СО) Российской академии наук (РАН) на протяжении пяти последних лет ведется работа по сбору данных о возможных информационных угрозах, таких как попытки вторжений, вирусная активность и несанкционированные почтовые рассылки. Целью данной работы является попытка анализа полученных данных и их сравнение с общемировыми тенденциями.

Проблемы защиты информации широко обсуждаются в интернет-среде [1] и печатных источниках. При этом предлагаются не только методы и решения для частных случаев, но и общие принципы разработки систем защиты [2; 3]. Однако для комплексной защиты сети в каждом конкретном случае требуется вырабатывать адекватное решение, учитывающее особенности организации сети, виды защищаемой информации, круг пользователей и основанное на анализе динамики интернет-угроз.

Корпоративная сеть Красноярского научного центра (КНЦ) объединяет девять организаций Сибирского отделения РАН и соединена как с сетью Интернет, так и с сетью образовательных учреждений Красноярска. Общая длина линий магистральных линий связи – более 15 км, число пользователей во всех организациях – более 1 000. Большинство узлов сети не содержат какой-либо конфиденциальной информации и нуждаются в защите только от вредоносных воздействий.

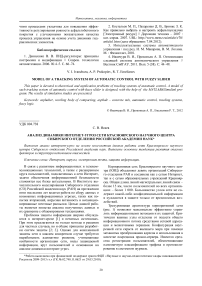

Трехуровневая архитектура корпоративной сети (рис. 1) позволяет максимально эффективно управлять информационными потоками и их защитой. Критически важные узлы отделены от подсети общего информационного потока средствами сетевой адресации и межсетевыми экранами. Конфигурация внутренней сети скрыта от внешнего мира при помощи механизма преобразования адресов и использования в качестве посредника прокси-сервера. Имеются средства регистрации пользователей, обеспечивающие однозначную классификацию трафика и протоколирование в системном журнале.

Рис. 1. Структура корпоративной сети

Процент спама

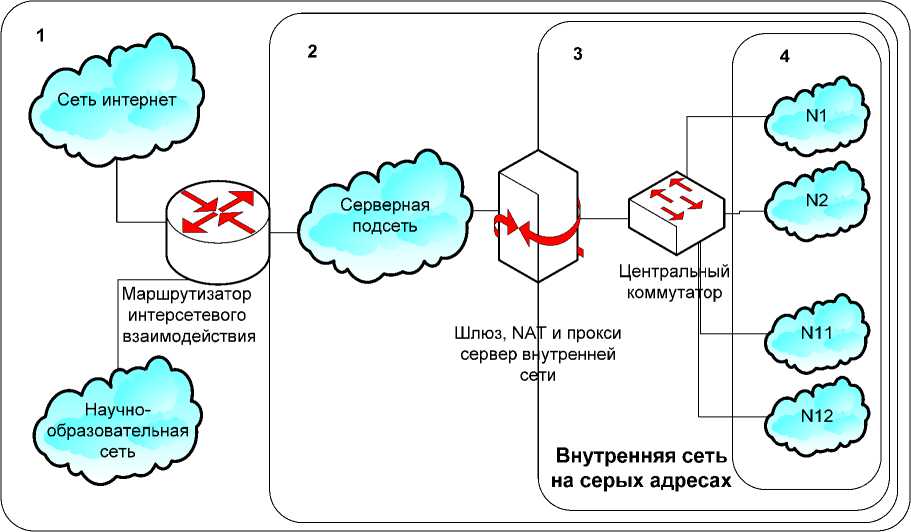

Рис. 2. Изменение процента спама в 2006 г. после введения «серых» списков

Для анализа тенденций безопасности были взяты три источника:

– журнал системы обнаружения вторжений, функционирующий на маршрутизаторе интерсетевого взаимодействия и шлюзе корпоративной сети;

– журнал антивирусной системы корпоративного почтового сервера КНЦ СО РАН;

– журнал системы пометки спама корпоративного почтового сервера КНЦ СО РАН.

Начало наблюдений относится к 2006 г., когда спам составлял от 80 до 30 %, среднее ежедневное количество писем с вирусами – 50, в отдельные периоды – более 200. После введения «серых» списков на сервер электронной почты количество спама уменьшилось в 4 раза (рис. 2). Но, к сожалению, далее этот метод перестал работать столь эффективно.

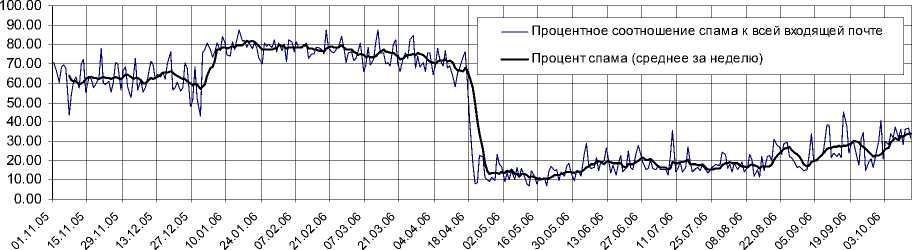

В 2007 г. процент спама стабилизировался на уровне 50 %, среднее количество вирусов составляло около 50 с подъемом в периоды эпидемии до 400 (рис. 3).

В этой связи можно отметить, что на протяжении нескольких лет (2006–2008 гг.) вирусные эпидемии фиксировались в новогодние праздники и в конце лета.

Для 2008 г. были характерны следующие показатели:

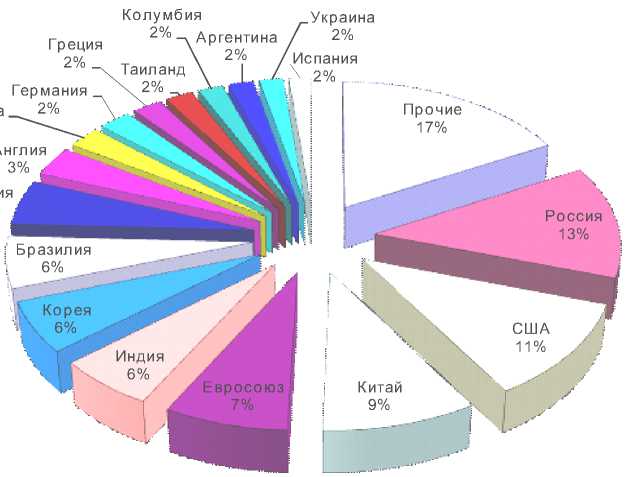

‒ средний процент спама – около 70 %, причем количество российских источников спама превысило количество источников спама из США;

‒ среднее количество вирусов в почте – около 10, в периоды эпидемий – более 100;

‒ количество срабатываний системы обнаружения попыток вторжений составило 4 226, распределение по странам см. на рис. 5.

Кроме того, в 2008 г. было закрыто большое количество ботнет-сетей, что привело к резкому снижению процента спама в почте к концу года до 30 %. На протяжении 2009 г. этот показатель сохранялся примерно на том же уровне, что и вирусная активность.

Рис. 3. Вирусные эпидемии в 2007 г.

Тур ц 5%

Поль

2%

Индия 6%

США 11%

Корея 6%

Китай 9%

Прочие 17%

Россия 13%

Гр еция 2% нглия 3%

Германия 2%

Евросоюз 7%

Бразилия 6%

Колумб ия Украина

2% Аргентина 2%

2% Испания

Таил анд

2% 2%

Рис. 4. Источники спама за 2008 г.

рочие 29%

Китай 18%

США 14%

Канада 2%

Ан гл

2%

Корея 5%

Япон

2%

Россия 2%

П

ольша 3%

Франция

3%

Италия

3%

Тайвань 5%

Индия 4%

Бразилия 4%

Германия 4%

Рис. 5. Источники попыток несанкционированного входа в 2008 г.

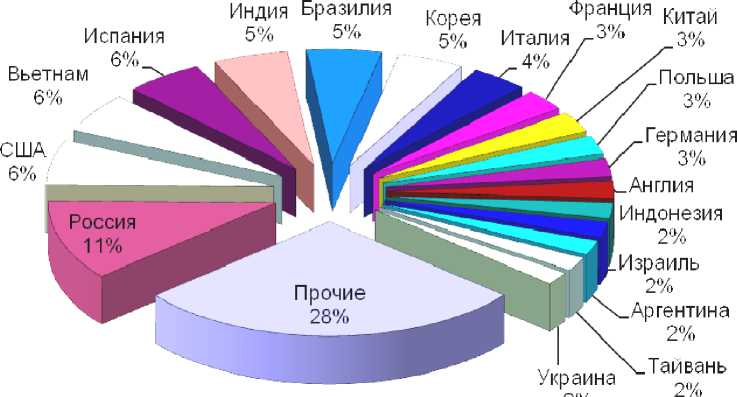

В 2010 г. процент спама в почте снизился до 20 %, среднее количество вирусов не превысило 10, периоды массовых вирусных эпидемий отсутствовали. Доля российских источников спама превысила долю США в 2 раза и составила 11 % (рис. 6).

В 2011 г. количество обнаруженных вирусов в почте достигло 3 500. Среди лидеров по источникам спама появились азиатские страны: Индия, Корея, Вьетнам. Китай же, наоборот, переместился в нижнюю часть рейтинга.

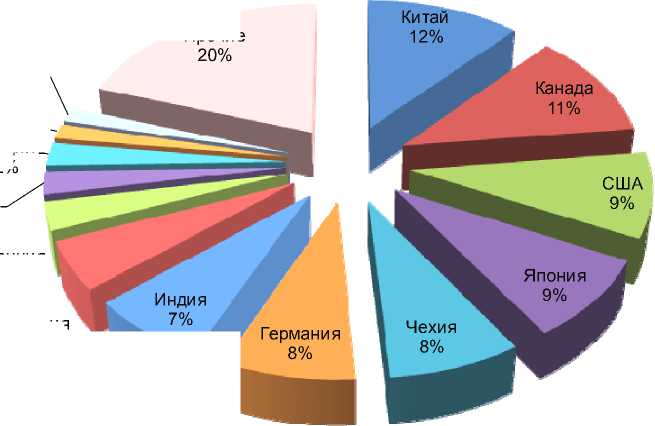

Количество срабатываний системы обнаружения попыток вторжений в 2011 г. превысило 70 000, среди лидеров – Китай, США, Канада, Индия, Япония и страны Евросоюза (рис. 7), причем источники попыток несанкционированного доступа не связаны с вирусами.

По результатам пятилетних наблюдений была составлена сводная таблица (см. с. 24), содержащая распределение источников интернет-угроз по наиболее активным странам.

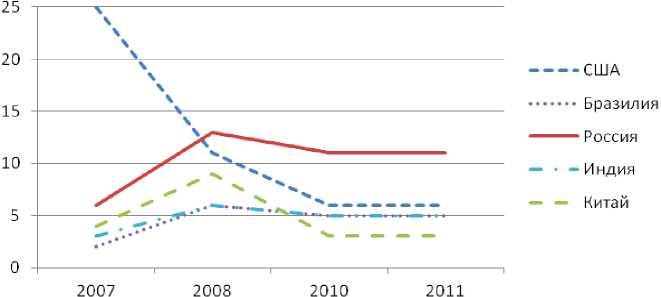

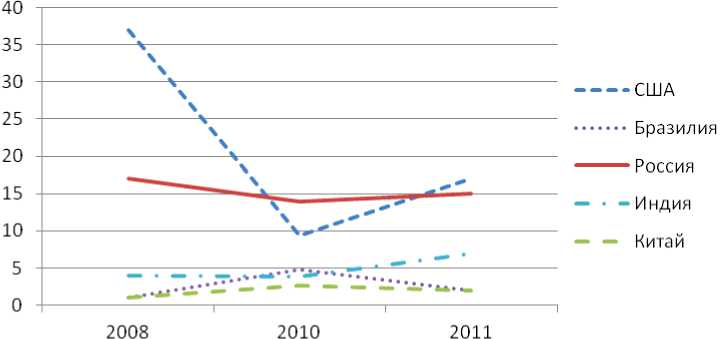

Построенные на основе этих данных графики наглядно иллюстрирует динамику по рассылке спама (рис. 8) и источникам вирусов (рис. 9) в крупнейших странах.

Рис. 6. Источники спама за 2010 г.

Прочи е

Бразилия 2%

Арабские Эмираты 2%

Россия 5%

Франция 3%

Рис. 7. Источники попыток несанкционированного доступа за 2011 г.

Корея 2%

Турция 2%

Основные источники интернет-угроз за 2007–2011 гг.

|

Страна |

Спам, % |

Вирусы, % |

Сканирования, % |

Сумма |

|||||||

|

2007 |

2008 |

2010 |

2011 |

2008 |

2010 |

2011 |

2007 |

2008 |

2011 |

2011 |

|

|

США |

25 |

11 |

6 |

6 |

37 |

9,4 |

17 |

12,9 |

14 |

9 |

32 |

|

Россия |

6 |

13 |

11 |

11 |

17 |

14 |

15 |

2 |

2 |

5 |

31 |

|

Индия |

3 |

6 |

5 |

5 |

4 |

3,9 |

7 |

4,2 |

4 |

7 |

19 |

|

Китай |

4 |

9 |

3 |

3 |

1 |

2,7 |

2 |

17,5 |

18 |

12 |

17 |

|

Германия |

4 |

3 |

3 |

3 |

2 |

2,2 |

2 |

4,8 |

4 |

8 |

13 |

|

Бразилия |

2 |

6 |

5 |

5 |

1 |

4,8 |

2 |

3,9 |

4 |

2 |

9 |

|

Корея |

8 |

6 |

5 |

5 |

3 |

5,1 |

2 |

6,4 |

5 |

2 |

9 |

|

Франция |

4 |

3 |

3 |

3 |

2 |

1,5 |

1 |

4,4 |

3 |

3 |

7 |

|

Польша |

2 |

2 |

3 |

3 |

1 |

1 |

2 |

3,2 |

3 |

0,5 |

5 |

|

Англия |

3 |

3 |

2 |

2 |

2 |

3,1 |

2 |

2 |

2 |

1 |

5 |

Рис. 8. Динамика рассылки спама по отдельным странам

Рис. 9. Динамика источников вирусов по странам

Анализ полученной информации позволяет выявить следующие тенденции:

– активное внедрение компьютерных технологий и Интернета в страны азиатского и латиноамериканского регионов (Индия, Китай, Корея, Бразилия) и связанный с этим всплеск вирусной и спам-активности;

– общее снижение вирусной и спам-активности более чем в 5 раз, очевидно за счет развития средств защиты;

– увеличение попыток вторжений более чем в 15 раз;

– успешную борьбу со спамом в США и Китае.

Несмотря на то что собранные данные относятся к сетям с научной спецификой, отмеченные закономерности в целом согласуются с общемировыми [1]. В частности, подтверждается тезис о насыщении азиатских стран компьютерными технологиями и выравнивании вирусной и спам-активности. К сожалению, в России пока не наблюдается тенденции к уменьшению источников опасностей и по динамике развития Россия похожа на Индию и Бразилию. Внедрение новых, оснащенных встроенной защитой операционных систем и сетевых клиентов позволяет сдерживать распространение интернет-угроз. Однако сеть Интернет по-прежнему остается небезопасной, так как происходит постоянное обнаружение новых уязвимостей сетевых сервисов, и при несвоевременном их устра- нении вероятность несанкционированного вторжения резко увеличивается.