Проблемы защиты конфиденциальной информации в системах электронного документооборота

Автор: Наговицына Т.К.

Журнал: Международный журнал гуманитарных и естественных наук @intjournal

Рубрика: Технические науки

Статья в выпуске: 6-3 (93), 2024 года.

Бесплатный доступ

В статье рассматриваются актуальные вопросы защиты конфиденциальной информации при использовании систем электронного документооборота во всех сферах деятельности человека, вызванные цифровой трансформацией общества, а также возможные пути повышения эффективности электронного документооборота, поднимается проблема обеспечения безопасности конфиденциальных данных в рамках осуществления электронного взаимодействия с документами. Содержание статьи охватывает организационные и правовые аспекты обеспечения информационной безопасности, включающие в себя анализ стандартных наборов угроз и современных методов защиты информации.

Электронный документооборот, конфиденциальность, информационная безопасность, средства защиты, криптография, информационные технологии

Короткий адрес: https://sciup.org/170205454

IDR: 170205454 | DOI: 10.24412/2500-1000-2024-6-3-186-189

The issues of protecting confidential information in electronic document management systems

The article is devoted to the current issues of protecting confidential information when using electronic document management systems in all spheres of human activity caused by the digital transformation of society as well as possible ways to improve the efficiency of electronic document management, it raises the problem of ensuring the security of confidential data in the framework of electronic interaction with documents. The content of the article covers organizational and legal aspects of information security, including the analysis of standard threat sets and modern methods of information protection.

Текст научной статьи Проблемы защиты конфиденциальной информации в системах электронного документооборота

В современном мире, где цифровизация охватывает все аспекты человеческой деятельности, безопасность конфиденциальной информации в системах электронного документооборота становится все более значимой.

Переход к цифровым методам управления документами принес значительные выгоды в эффективности и доступности информации. Однако вместе с этим возникли и серьезные угрозы для конфиденциальности данных.

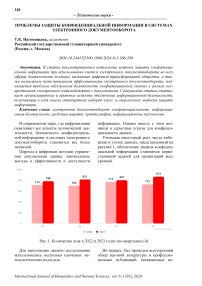

Учитывая ежегодный рост числа кибератак и утечек данных, представленный на рисунке 1, обеспечение защиты конфиденциальной информации становится первостепенной задачей для организаций всех уровней.

Рис. 1. Количество атак в 2022

и 2023 годах (по кварталам) [4]

Для выполнения данного исследования использовались несколько ключевых методологических подходов.

Во-первых, был проведен всесторонний обзор научной литературы и профессиональных публикаций, посвященных во- просам информационной безопасности и системам электронного документооборота.

Во-вторых, анализировались реальные случаи утечек данных и кибератак, чтобы выявить наиболее распространенные уязвимости и угрозы.

В-третьих, были изучены современные методы и технологии защиты информации, применяемые в различных отраслях.

Методы сбора данных:

-

- Литературный обзор: изучение академических статей, отчетов и белых книг в области информационной безопасности;

-

- Анализ инцидентов безопасности: рассмотрение публично доступной информации о случаях утечек данных и кибератак на системы электронного документооборота.

Методы анализа:

-

- Сравнительный анализ: сравнение различных систем защиты информации для выявления их сильных и слабых сторон;

-

- Кейс-анализ: изучение конкретных примеров успешного и неудачного внедрения мер безопасности в системах электронного документооборота.

Одной из основных проблем, выявленных в ходе исследования, является недостаточная защищённость аутентификации и авторизации пользователей [3].

Многие системы электронного документооборота полагаются на устаревшие методы аутентификации по паролю, в связке с небезопасным хэширование MD5, для которого легко найти коллизии [5].

В результате возникает риск несанкционированного доступа к конфиденциальной информации.

Решение проблемы может заключаться в использование дополнительных факторов аутентификации, таких как SMS-коды, отпечатки пальцев, распознавание лиц или голоса [2].

Другим немаловажным средством профилактики компрометации является обязательное требование смены паролей через определенные промежутки времени.

Исследование также показало, что данные в системах электронного документооборота часто передаются и хранятся в не- зашифрованном виде, что делает их уязвимыми для перехвата.

Современные криптографические методы шифрования могут существенно повысить уровень защиты информации.

Например, использование комбинации симметричного и асимметричного шифрования позволяет защитить данные как при передаче, так и при хранении, а шифрование на уровне базы данных обеспечивает защиту данных от несанкционированного доступа даже в случае её взлома.

Регулярное обновление криптографических алгоритмов и протоколов помогает избежать уязвимостей, связанных с устаревшими методами шифрования.

Программное обеспечение, используемое в системах электронного документооборота, часто содержит уязвимости, которые потенциально могут быть использованы злоумышленниками для проникновения. Эти уязвимости могут быть как результатом ошибок в коде, так и некачественного тестирования.

Поэтому необходимо проведение регулярных аудитов безопасности программного обеспечения для выявления и устранения уязвимостей до того, как они будут использованы злоумышленниками.

Также может быть полезно применение методов статического и динамического анализа кода для выявления потенциальных уязвимостей на ранних стадиях разработки.

Отсутствие строгого контроля доступа к данным может привести к тому, что конфиденциальная информация будет доступна лицам, не имеющим на это прав [ 1 ]. Это может быть результатом как ошибочно настроенных политик доступа, так и отсутствия мониторинга действий пользователей.

Решением может являться следование принципу минимальных привилегий, предполагающему предоставление пользователям только тех прав, которые необходимы для выполнения их задач, что снижает риск несанкционированного доступа к конфиденциальной информации.

Мониторинг и регистрация действий пользователей позволяет отслеживать по- дозрительную активность и своевременно реагировать на потенциальные угрозы.

Проведение регулярных проверок прав доступа помогает выявлять и устранять избыточные привилегии, предотвращая утечки информации.

Вопрос защиты конфиденциальной информации в системах электронного документооборота является крайне важным в условиях современного цифрового общества.

Данное исследование выявило несколько ключевых проблем, связанных с недостаточной аутентификацией и авторизацией, шифрованием данных, уязвимостями в программном обеспечении и недостаточным контролем доступа.

Внедрение предложенных мер безопас- уровень защиты конфиденциальной информации и предотвратить утечки данных, что в свою очередь обеспечит надежную и безопасную работу систем электронного документооборота.

Обеспечение конфиденциальности и безопасности данных требует комплексного подхода, включающего использование современных технологий, регулярные аудиты и мониторинг, а также обучение сотрудников принципам информационной безопасности.

Только при соблюдении всех этих аспектов возможно создание действительно надежных и защищенных систем электронного документооборота, соответствующих требованиям современного цифрового общества.

ности поможет существенно повысить

Список литературы Проблемы защиты конфиденциальной информации в системах электронного документооборота

- Андрианов В.И., Данилова Ю.С., Егорова А.Л. Защищенный электронный документооборот // Экономика и качество систем связи. - 2019. - №3 (13).

- Курбанов Т.К., Карачаев А.Р., Пашаева Ф.Р., Гитинов Х.Х. Анализ методов защиты от несанкционированного доступа к личной информации // Образование и право. - 2022. - № 5.

- Ушаков Н.О., Сибикина И.В., Космачева И.М. Информационная безопасность в системах электронного документооборота // Техническая эксплуатация водного транспорта: проблемы и пути развития. - 2021. - № 1.

- Актуальные киберугрозы: IV квартал 2023 года // Positive technologies. - [Электронный ресурс]. - Режим доступа: https://www.ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2023-q4/(дата обращения: 22.04.2024).

- Aboubakar Nkouankou, Fotso Clarice, Wadoufey Abel, René Ndoundam. Pre-image attack of the MD5 hash function by proportional logic // International Journal of Research and Innovation in Applied Science (IJRIAS). Volume VII. Issue VIII. July 2022. ISSN 2454-6194.