Проектирование информационной системы анализа и контроля трафика сетевой инфраструктуры

Автор: Цейтлина Н.Е.

Журнал: Теория и практика современной науки @modern-j

Рубрика: Математика, информатика и инженерия

Статья в выпуске: 1 (31), 2018 года.

Бесплатный доступ

В статье описано проектирование информационной системы анализа и контроля трафика сетевой инфраструктуры.

Анализ трафика, контроль трафика

Короткий адрес: https://sciup.org/140272379

IDR: 140272379

Designing of information system of analysis and control of traffic of network infrastructure

The article describes the design of an information system for analyzing and controlling network infrastructure traffic.

Текст научной статьи Проектирование информационной системы анализа и контроля трафика сетевой инфраструктуры

Данная работа посвящена проектированию информационной системы анализа и контроля трафика сетевой инфраструктуры.

Актуальность данной работы заключается в возможности изучить анализ и контроль трафика сетевой инфраструктуры, данную предметную область, попытаться ее структурировать. Также данная работа актуальна, так как может быть использована для анализа и контроля трафика сетевой инфраструктуры, позволяя автоматизировать рутинные операции, а также учитывать использование трафика на предприятии.

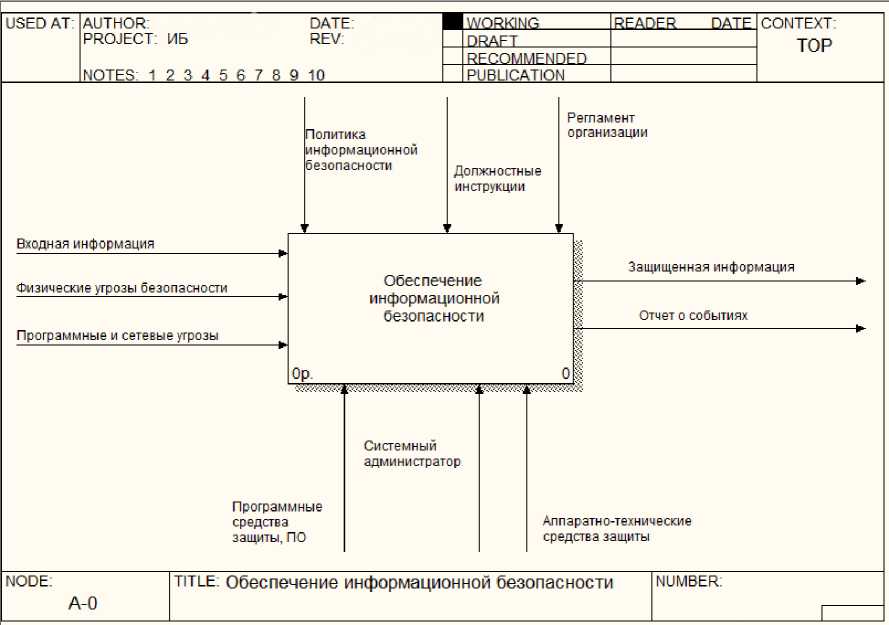

Модель информационной безопасности предприятия представлена на рисунке 1.

Рисунок 1 - Диаграмма уровня А-0 "Обеспечение информационной безопасности"

Информация, поступающая на предприятие проходит несколько стадий обработки на наличие программных, сетевых и физических угроз безопасности, прежде чем поступит в использование сотрудниками организации.

За безопасностью следит главным образом системный администратор, который настраивает все программные и аппаратные средства для защиты предприятия. Все это описывается регламентом предприятия, политикой безопасности и должностными инструкциями. В результате сотрудники получают безопасную информацию, также формируется отчет о событиях обработки.

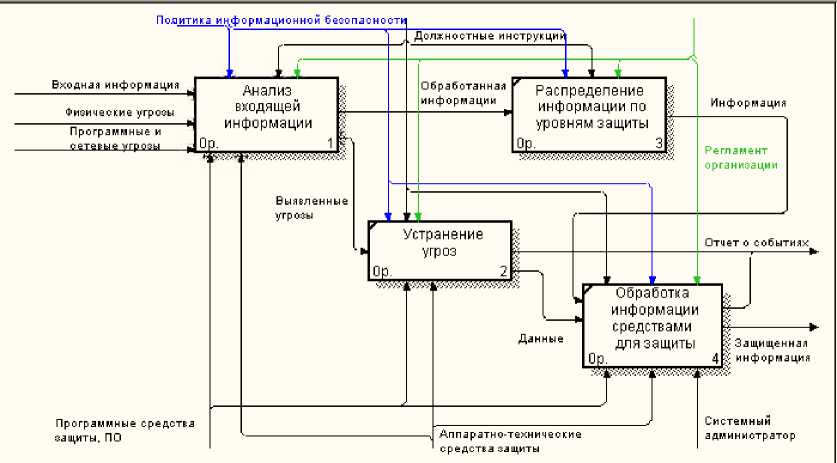

Декомпозиция блока "Обеспечение информационной безопасности"

представлена на рисунке 2.

Рисунок 2 - Декомпозиция диаграммы уровня А-0

Поступающая информация проходит стадию анализа, где выявляются угрозы, которые она может нанести, далее применяются средства для устранения этих угроз и происходит распределение информации по уровням защиты (административный, программно-технический, законодательный, организационный). Далее применяются средства для дальнейшей защиты информации. Все это в соответствии с нормативными и правовыми актами, действующими на предприятии.

В процессе выполнения данного этапа был проведен анализ средств информационной безопасности НИУ «БелГУ», информационных ресурсов предприятия, анализ угроз ИБ, и были выявлены соответствующие недостатки.

В соответствии с выявленными недостатками были предложены меры их устранения, в результате выполнения которых предприятие позволит повысить эффективность средств защиты и сократит риск потери и искажения информации. Следует обратить внимание на то, что только при совместном взаимодействии персонала, программно-аппаратных средств и средств защиты информации возможна эффективность данных мероприятий.

Обследуемое предприятие обладает большим количеством информации конфиденциального характера, доступ к которой необходимо ограничить. Поэтому, целью являлась разработка такой системы по защите информации, при которой угрозы утечки конфиденциальной информации были бы минимальны.

В результате анализа была построена модель информационной системы с позиции безопасности.

Список литературы Проектирование информационной системы анализа и контроля трафика сетевой инфраструктуры

- Грэди Буч, Айвар Якобсон, Джеймс Рамбо. UML. Классика CS. - Питер, 2006

- Фаулер Мартин. UML Основы. Краткое руководство по стандартному языку объектного моделирования. - Символ-Плюс, 2004

- Грекул В. И., Проектирование информационных систем Издательство: М.: Интернет-Ун-т Информ технологий год издания: 2005.

- Дашков, Л.П. Организация, технология и проектирование торговых предприятий: учебник /Л.П.Дашков, В.К. Памбухчиянц. - 6-е изд., перераб. И доп. - М.: Дашков и К, 2005. - 515 с.

- Бурков В.Н., Ириков В.А. Модели и методы управления системами предприятия. - М.: Юнити, 2005. - 408 с.