Решение вопросов безопасности в приложениях Node.js: экономические последствия повышения безопасности

Автор: Алуев А.С.

Журнал: Международный журнал гуманитарных и естественных наук @intjournal

Рубрика: Технические науки

Статья в выпуске: 9-1 (96), 2024 года.

Бесплатный доступ

В данной статье рассматриваются ключевые угрозы безопасности для приложений, разработанных на платформе Node.js. Анализируются методы повышения защиты от киберугроз. Особое внимание уделяется таким уязвимостям, как инъекции, межсайтовый скриптинг, межсайтовая подделка запросов и атаки отказа в обслуживании. Описываются различные современные и эффективные методы защиты, включая валидацию данных. Исследуются экономические последствия внедрения мер безопасности в цифровых продуктах на основе Node.js.

Node.js, безопасность, межсайтовый скриптинг (xss), ddos-атаки, экономическая эффективность, аутентификация

Короткий адрес: https://sciup.org/170207516

IDR: 170207516 | DOI: 10.24412/2500-1000-2024-9-1-94-98

Addressing security issues in Node.js applications: the economic implications of increased security

This article discusses key security threats to applications developed on the Node.js platform. It analyzes methods to improve protection against cyber threats. Special attention is paid to vulnerabilities such as injection, cross-site scripting, cross-site request forgery, and denial of service attacks. Various modern and effective defense techniques, including data validation, are described. The economic implications of implementing security measures in Node.js-based digital products are explored.

Текст научной статьи Решение вопросов безопасности в приложениях Node.js: экономические последствия повышения безопасности

В связи с ростом использования различных платформ для разработки серверных приложений, вопросы безопасности стали значительными для компаний, которые стремятся к созданию надежных и защищенных веб-продуктов. Одной из таких платформ является Node.js, которая обладает высокой производительностью, масштабируемостью и обширной экосистемой библиотек, что привлекает внимание многих специалистов. Однако вместе с этим возникает и ряд уникальных проблем безопасности.

На фоне все более усложняющегося ландшафта киберугроз, организации сталкиваются с необходимостью балансировать между потребностью в быстром внедрении новых функций и обеспечением должного уровня защиты цифровых продуктов. Отсутствие своевременных мер по повышению безопасности может привести к значительным экономическим потерям, связанным с утечкой данных и нарушением работы систем. Улучшение безопасности приложений Node.js является актуаль- ной задачей для компаний, которые стремятся минимизировать риски и оптимизировать свои инвестиции в кибербезопасность. Цель данной статьи – проведение анализа решения проблем безопасности в Node.js и их экономических последствий для проектов компаний.

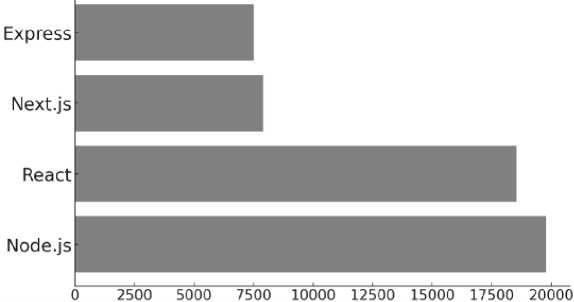

Современные проблемы защиты данных стали одной из главных тем в IT секторе [1]. Такие задачи требуют определенных мер, например, выбора передовых технологий и методов создания цифровых продуктов [2]. Среди платформ для разработки серверных приложений Node.js является одним из популярных вариантов, благодаря своим уникальным характеристикам и широким возможностям – в 2023 году его использовали 42,65% [3]. Согласно опросам, Node.js является лидером среди технологий, с которыми респонденты работали ранее и будут продолжать работать в 2024 году (рис. 1).

Рис. 1. Число разработчиков, которые использовали технологии в 2023 году и будут продолжать использовать в 2024 году [4]

Успех Node.js во многом обусловлен способностью поддерживать высоко-нагруженные, масштабируемые приложения, используя событийноориентированную архитектуру и асинхронную обработку запросов. При этом оптимизация безопасности может напрямую влиять на операционную эффективность IT-инфраструктуры [5]. Это делает Node.js идеальным выбором для приложений реального времени, таких как чаты, онлайн-игры, системы обработки транзакций и другие решения, требующие высокой производительности [6].

Одной из наиболее распространенных угроз в веб-приложениях, включая Node.js, являются инъекции . В частности, SQL-инъекции и NoSQL-инъекции могут возникать, если пользовательские данные недостаточно фильтруются перед передачей в базы данных. Это позволяет злоумышленникам вставлять свои SQL-запросы или команды, что может привести к утечке или изменению данных.

Другая проблема безопасности – межсайтовый скриптинг (англ. cross-site scripting, XSS) . Он возникает, когда злоумышленники вставляют вредоносные скрипты в веб-страницы, которые затем выполняются на стороне клиента. Node.js-приложения, которые отображают или передают данные из форм или URL без их очистки, могут быть уязвимы к XSS. Эта угроза может привести к краже пользовательских данных или перехвату сессий.

Одной из самых опасных атак является межсайтовая подделка запросов, (англ. cross-site request forgery, CSRF) , которая направлена на то, чтобы побудить пользователей выполнять непреднамеренные действия на веб-сайте от имени злоумышленника. Node.js-приложения, которые недостаточно защищают сессии пользователей (например, с помощью токенов), могут быть подвержены этому типу атак.

Node.js сильно зависит от сторонних модулей и библиотек , которые могут содержать уязвимости. Поскольку экосистема npm (node package manager) предоставляет миллионы пакетов с повторно используемым кодом, библиотеками и инструментами, разработчики часто используют их для ускорения работы. Однако многие из этих пакетов могут быть плохо поддерживаемыми или содержать уязвимости, которые позволяют злоумышленникам получить доступ к системе через уязвимые библиотеки.

Node.js-приложения часто работают в сетевых средах, где взаимодействуют с внешними сервисами и пользователями, что делает их уязвимыми к сетевым атакам. Node.js особенно уязвим к атакам типа отказа в обслуживании (англ. distributed denial-of-service, DDoS) из-за своей природы обработки запросов в однопоточное окружение. При таких угрозах злоумышленники направляют большое количество запросов к серверу, перегружая его и делая недоступным для легитимных клиентов.

Атаки на основе распределительной системы доменных имен (англ. domain name system, DNS) включают такие угрозы, как DNS-подмена (spoofing) и DNS-отравление кеша , когда злоумышленники перенаправляют пользователей на вредоносные сайты, изменяя DNS-записи. Node.js-приложения, которые полагаются на неправильные или небезопасные DNS-записи, могут подвергаться этой угрозе, что приводит к потере контроля над трафиком и перехвату данных.

Атаки по типу «человек по середине» (англ. man-in-the-middle attack, MITM)

возникают, когда злоумышленник перехватывает трафик между клиентом и сервером, что позволяет ему изменять или просматривать передаваемые данные.

Методы повышения безопасности

Node.js-приложения подвержены множеству угроз как на уровне приложения, так и на уровне сетевого взаимодействия. Учет таких угроз и применение передовых методов защиты поможет минимизировать риски и обеспечить безопасность приложения. Одним из важных шагов является проверка и очистка данных, поступающих от пользователей, для защиты от инъекций и XSS. Для этого используются библиотеки, такие как Joi и express-validator. Другим методом является предотвращение CSRF-атак с помощью токенов. Они генерируются сервером и проверяются при каждом запросе, при этом библиотека csurf помогает реализовать этот механизм. Подробная характеристика инструментов защиты Node.js представлена в таблице 1.

|

Инструмент /библиотека |

Назначение |

Пример использования |

|

Helmet |

Добавление заголовков безопасности HTTP для защиты от распространенных уязвимостей, таких как XSS-атаки, подделка контента и манипуляции с кэшированием. |

app.use(helmet()) – активирует набор политик безопасности HTTP, таких как отключение функции автоматического распознавания, настройка политики безопасности (CSP) и запрет на кликджекинг. |

|

express-rate-limit |

Ограничение количества запросов от клиента за определенный промежуток времени |

Настройка лимитов для предотвращения DDoS-атак |

|

csurf |

Защита от CSRF-атак: предотвращение сторонних запросов от пользователей. |

Генерация и проверка CSRF-токенов: app.use(csurf()) требует наличия корректного CSRF-токена. |

|

bcrypt |

Хеширование паролей для безопасного хранения в базе данных. Применяется для защиты пользовательских данных от взлома, делая пароли невосстановимыми даже в случае утечки базы данных. |

Шифрование пользовательских паролей перед хранением: bcrypt.hash(password, saltRounds) – хеширует пароль с использованием нескольких раундов для защиты от атак методом подбора. |

|

npm audit |

Сканирование зависимостей проекта на наличие уязвимостей, включая как публично известные, так и недавно обнаруженные проблемы безопасности в сторонних библиотеках и модулях. |

Выявление уязвимых пакетов в проекте: npm audit – команда анализирует зависимости на наличие уязвимостей и предоставляет рекомендации по их исправлению. |

Для повышения безопасности доступа к системе также рекомендуется внедрение многофакторной аутентификации. Это добавляет дополнительный уровень защиты, даже если злоумышленник получил доступ к паролю пользователя. Стандарты аутентификации OAuth 2.0 и OpenID Connect позволяют легко интегрировать многофак- торную аутентификацию и систему проверки пользователей в Node.js-приложения [9].

Внедрение вышеописанных методов безопасности позволяет значительно снизить риски, связанные с уязвимостями в Node.js-приложениях. Защита данных, управление зависимостями и шифрование сетевого трафика – это ключевые компоненты стратегии безопасности, которые помогут создать устойчивую к атакам систему.

Внедрение мер безопасности в разработку приложений – это не только способ защиты данных и пользователей, но и значительный фактор, влияющий на экономическую устойчивость бизнеса [10].

Важным элементом является подготовка команды разработчиков лучшим практикам безопасности. Без должного уровня осведомленности сотрудников, даже самые современные инструменты могут быть применены неэффективно. Инвестиции в обучение могут включать участие в семинарах, сертификационных программах по безопасности, а также использование специализированных ресурсов и инструментов для повышения компетенций в области безопасного программирования.

Некоторые меры безопасности, такие как использование специальной сети распределенных серверов (англ. content delivery network, CDN) для защиты от DDoS-атак или внедрение специализированных брандмауэров, могут повлечь за собой значительные инфраструктурные затраты . Компании прибегают к услугам специализированных облачных сервисов, которые предоставляют защиту от сетевых угроз и помогают минимизировать риски.

Стоимость этих услуг зависит от объема трафика и уровня защиты.

Не менее важно предусмотреть постоянные расходы на поддержание безопасности приложения. Это может включать в себя регулярное обновление зависимостей (npm-пакеты), использование инструментов для сканирования уязвимостей, таких как Snyk, и внедрение CI/CD-процессов с автоматическим тестированием безопасности. Долгосрочная поддержка помогает избегать накопления технического долга и уменьшает риск уязвимостей.

Внедрение мер безопасности позволяет значительно снизить вероятность крупных убытков от кибератак. Например, внедрение системы автоматического обновления зависимостей, регулярное использование сканеров уязвимостей и корректная настройка сетевых защитных механизмов могут предотвратить атаки на ранних стадиях.

Внедрение передовых мер безопасности создает ощущение защищенности у клиентов, что может привести к росту лояльности и улучшению пользовательского опыта. Чем больше пользователи доверяют платформе, тем выше вероятность, что они будут использовать ее в долгосрочной перспективе и рекомендовать другим.

В условиях усиливающегося регулирования в сфере защиты данных, соблюдение норм безопасности становится обязательным требованием для многих компаний. Инвестиции в безопасность помогут избежать значительных штрафов или судебных исков за несоответствие правовым нормам [11].

Внедрение мер безопасности в Node.js-приложениях – это не только техническая задача, но и важный экономический аспект, влияющий на устойчивость бизнеса. Грамотное инвестирование в защитные механизмы помогает избежать крупных убытков, сохранить доверие пользователей и соответствовать правовым нормам, что делает безопасность неотъемлемой частью долгосрочной стратегии успеха компании.

Выводы

Безопасность Node.js-приложений играет одну из наиболее важных ролей в современных условиях, когда кибератаки становятся все более частыми и масштабными. Рассмотренные угрозы представляют серьезные риски для компаний, работающих с конфиденциальными данными и сетевыми сервисами. Применение передовых методов безопасности позволяет зна- атак. Экономические последствия повышения безопасности также должны учитываться, поскольку правильные инвестиции в защиту могут предотвратить значительные убытки, вызванные утечками данных и сбоями в работе приложений.

чительно снизить вероятность успешных

Список литературы Решение вопросов безопасности в приложениях Node.js: экономические последствия повышения безопасности

- Кузнецов И.А. Безопасность и конфиденциальность данных в мобильных приложениях, разработанных при помощи технологий машинного обучения // Холодная наука. -2024. - №2/2024. - С. 5-13.

- Огарков А.И. Разработка и реализация стратегий цифровой трансформации в здравоохранении // Наукосфера. - 2024. - № 5(1). - С. 54-59.

- Archiwaranguprok C. и др. Elysia: оптимизация веб-фреймворка JavaScript // Материалы 39-го симпозиума ACM/SIGAPP по прикладным вычислениям. - 2024. - С. 1789-1796.

- 2023 Developer Survey / Stack Overflow Labs. - [Электронный ресурс]. - Режим доступа: https://survey.stackoverflow.co/2023/#overview (дата обращения: 18.08.2024)

- Косторева А.С. Работа с персональными данными при настройке таргетированной рекламы: анализ договорных обязательств и правовых рисков // Тенденции развития науки и образования. - 2024. - № 110(9). - С. 20-25.

- Соловьев К.А. Оптимизация организационной структуры для повышения операционной эффективности в крупных корпорациях // Вестник науки. - 2024. - Т. 4. № 6(75). -С. 272-281.

- Исрафилов А. Цепная реакция уязвимостей // Столыпинский вестник. - 2024. -№ 7/2024.

- Security Best Practices / Node.js. - [Электронный ресурс]. - Режим доступа: https://nodejs.org/en/learn/getting-started/introduction-to-nodejs (дата обращения: 21.08.2024).

- Li W., Mitchell C.J. User access privacy in OAuth 2.0 and OpenID connect // 2020 IEEE European Symposium on Security and Privacy Workshops (EuroS&PW). - 2020. - P. 664-6732. IEEE.

- Исрафилов А. Проблемы безопасности мобильных платежей и цифровых валют // Наукосфера. - 2024. - № 7(2). - С. 111-116.

- Kostoreva A. Torts offenses: how to effectively defend clients' interests in court // Sciences of Europe. - 2024. - № 137. - P. 48-51.