Возможности в программной среде Cooja

Автор: Васенкина Е.В., Данилова М.В.

Журнал: Экономика и социум @ekonomika-socium

Рубрика: Информационные и коммуникативные технологии

Статья в выпуске: 5-2 (36), 2017 года.

Бесплатный доступ

В статье рассматриваются общие характеристики и возможности программной среды Cooja на ПО Contiki. Особенности версии Conriki 3.0

Беспроводные сенсорные сети, бсс, симулятор

Короткий адрес: https://sciup.org/140124001

IDR: 140124001

Opportunities in the software environment Cooja

The article deals with General characteristics and capabilities of the software environment in Cooja FOR Contiki. The features of version 3.0 Conriki

Текст научной статьи Возможности в программной среде Cooja

Широкое распространение беспроводных сенсорных сетей (БСС) и интеграция их в глобальное инфокоммуникационное пространство, например, передача трафика через публичную сеть (Интернет), привело к необходимости решения вопросов обеспечения безопасности в БСС. Важной проблемой обеспечения безопасности БСС является выбор оптимальных протоколов маршрутизации [1, 2]. При моделировании беспроводных сенсорных сетей с реализацией механизмов, обеспечивающих безопасность, приходится сталкиваться с выбором подходящего симулятора. Важными требованиями при разработке модели БСС являются обеспечение всех возможных взаимодействий между устройствами, для чего необходима подходящая операционная система (ОС).

В операционной системе с открытым ключом – Contiki, разработанной как раз для беспроводных сетей, которая даёт возможность оценить работу созданной сети до её реализации. Данная ОС разработана и реализуется на сенсорных узлах, но может быть реализована на виртуальной машине и позволяет создать модели сети с самыми разнообразными топологиями и типами узлов.Contiki была первой ОС, которая представила IP-связь в сетях с низким энергопотреблением

Cooja – это симулятор сетевых процессоров ОС Contiki, созданный для разработки ПО беспроводных сенсорных сетей и, при необходимости, его отладки. Плагины позволяют формировать симуляцию, интерфейс описывает свойства сенсорного узла.

Особенность данного симулятора заключается в том, что он может моделировать на разных уровнях – это сетевой, операционной системы и машинного кода. Все взаимодействия с моделируемыми узлами выполняются через плагины.

Исследуемая версия Contiki 3.0 (выпущена в 2013). Она считается лучшим релизом за всю работу команды, поддерживает IEEE 802.15.4(6LoWPAN) и Bluetooth-радио

Это позволяет Contiki устройствам быть обнаружены с помощью смартфона приложение ОС IOS или Android, без каких-либо дополнительных аппаратных средств или программного обеспечения.

Шифрования и поддержки безопасности всегда катастрофически не хватало в предыдущих версиях Contiki. Новая версия приносит столь необходимую поддержку для 802.15.4 канального уровня шифрования с AES128, доступной в программном обеспечении для всех платформ и аппаратно- для тех платформ, которые поддерживают его (в первую очередь TI CC2538).

Пока версию 3.0 можно отнести всё таки к более экспериментальной, поскольку она ещё не готова выполнять абсолютно любые задачи в своей области.

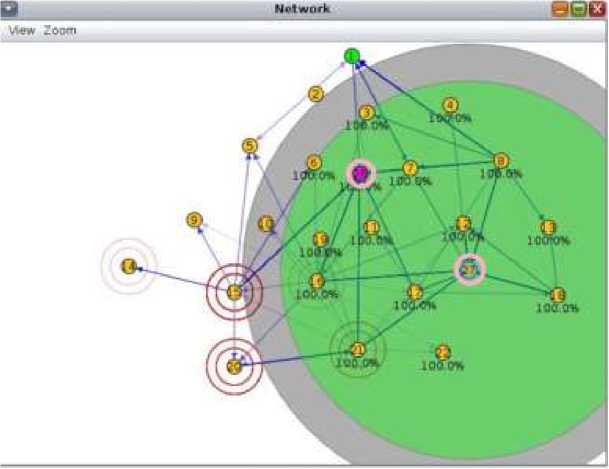

В окне программы (рис.1) представлено 27 различных сенсорных узлов. Различные цвета соответствуют различным видам. (Так, например, оранжевые узлы соответствуют типу IPv6.) Обратим внимание на 26 и 27. Это разные узлы. Задача 26 быть узлом шифрования, а 27 быть узлом дешифрования. Остальные узлы представлены в качестве доказательства успешной работы при большом уровне помех.

Рис 1. - Окно программы Cooja

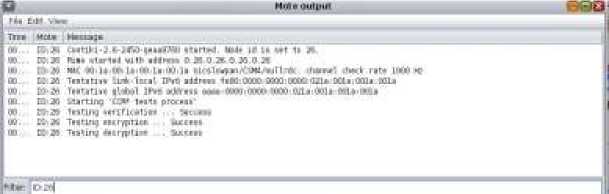

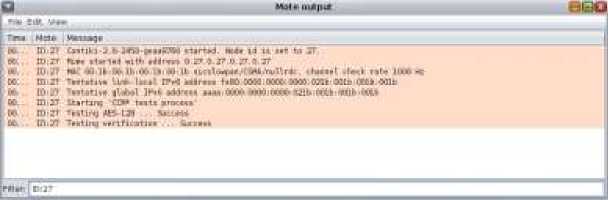

На рис. 2 представлено шифрование 26 узла , а на рис. 3 его расшифровывание на 27 узле. Данный эксперимент доказал успешное выполнение функции заявленной разработчиками Contiki версии 3.0

Рис 2. - Узел 26

Рис 3. - Узел 27

Однако узлы подготовлены по умолчанию и выполняют каждый свою функцию. Пока что модифицировать и сделать их более универсальными невозможно. Эти возможности будут реализованы в более поздних версиях Contiki.

Список литературы Возможности в программной среде Cooja

- H. Chan, A. Perrig, D. Song, "Random key predistribution schemes for sensor networks," Proceedings of the IEEE Computer Society Symposium on Security and Privacy, Piscataway, USA: IEEE, pp. 197-213, 2003.

- V. T. Kesavan, S. Radhakrishnan, "Multiple Secret Keys based Security for Wireless Sensor Networks", International Journal of Communication Networks and Information Security (IJCNIS), Vol. 4, No. 1, April 012.

- https://ru.wikipedia.org/wiki/%D0%A1%D1%85%D0%B5%D0%BC%D0%B0_%D1%80%D0%B0%D0%B7%D0%B4%D0%B5%D0%BB%D0%B5%D0%BD%D0%B8%D1%8F_%D1%81%D0%B5%D0%BA%D1%80%D0%B5%D1%82%D0%B0_%D0%A8%D0%B0%D0%BC%D0%B8%D1%80%D0%B0